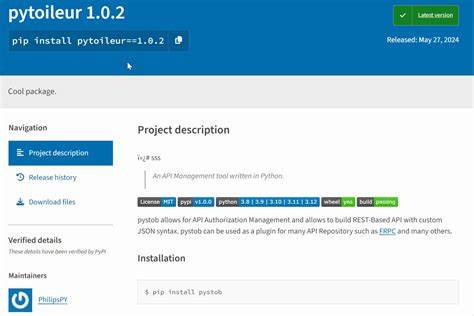

近日,网络安全领域再度震动,27个恶意的Python包在PyPI(Python包索引)中被发现,这些包的下载量高达数千次,主要针对IT专家和开发人员。这一事件无疑再次引发了对开源软件安全性的广泛关注。 PyPI作为Python开发者获取和共享软件包的主要平台,已经成为许多开发者日常工作中不可或缺的一部分。然而,这次事件的曝光使人们不得不重新审视开源生态系统中的安全隐患。恶意软件的传播不仅危害到个人用户的数据安全,也对整个开发社区造成了潜在的威胁。 根据最新的安全报告,这27个恶意包主要通过伪装成合法工具、库或框架来吸引用户下载。

一些包声称提供流行数据分析、网络爬虫或机器学习功能,但实际上却隐藏了恶意代码。这些代码可以窃取用户凭据、远程执行命令,甚至在受害者的系统上植入更复杂的恶意软件。 专家指出,这类攻击的目标主要是IT专业人员和开发者,因为他们倾向于从PyPI获取库和工具以提高工作效率。开发人员在选择安装新包时,往往忽视了对包的来源和代码的审查,这为攻击者提供了可乘之机。除此之外,这些恶意包的下载量说明,即使是在技术较为成熟的开发者中,安全意识仍然存在一定的缺乏。 一些知名的网络安全公司对此进行了深入分析,发现这些恶意包虽然功能和名称与合法包相似,但其中的代码实现却暗藏玄机。

例如,有的包以“data-analysis-tool”命名,诱使数据科学家下载,一旦安装,便会在用户不知情的情况下收集环境变量、用户密码等敏感信息。这不仅会导致用户的隐私泄露,还可能在不知不觉中将攻击者的恶意活动传播给更多人。 为了应对这一局面,安全专家建议开发者在使用PyPI的包时,采取以下几项必要的预防措施:首先,始终检查包的下载次数和评价,选择知名度较高、社区反馈积极的包;其次,仔细阅读包的文档及源代码,审查其内容是否安全可靠;最后,定期更新自身的安全知识,通过关注安全博客、新闻等,提高对恶意软件的识别能力。 此外,PyPI平台本身也应该加强对包的审核机制,及时清除不良内容,以及提高对上传者身份的认证,确保只有可信任的开发者才能发布软件。虽然现有的开放机制为软件开发提供了便利,但也给了攻击者可乘之机。因此,如何在开放与安全之间找到平衡,成为了平台需要重点考虑的问题。

这起事件的爆发提醒我们,即使在成熟的开源生态系统中,安全风险依然存在。开发者需要增强自我保护意识,学会识别潜在的风险,同时也需要专业机构和平台的共同努力,来保持开源环境的安全性。随着技术的不断变化,网络安全的攻击和防御战斗也在不断升级,因此宣导安全知识的意义愈发重要。 在这个信息时代,软件作为重要的基础设施,其安全性直接关系到各行各业的运作。IT专家和开发者在享受开源软件带来的便利时,也应承担起维护网络安全的责任。只有通过共同努力,才能让开源社区更安全、更健康地发展。

总的来说,这一事件无疑给IT界敲响了警钟,提醒每位开发者在追求技术创新的同时,切勿忽视安全防护。未来,随着人工智能和自动化技术的快速发展,恶意软件的威胁只会愈加复杂。因此,提升公众,尤其是IT行业从业者的安全意识,才能真正减少此类事件的发生。