随着网络攻击的不断演变,安全防护措施也在不断升级。然而,攻击者使用的技术同样在不断进步,其中之一便是AuKill工具,它利用BYOVD(Bring Your Own Vulnerable Driver)攻击技术来禁用EDR软件。本文将深入探讨这项技术及其对网络安全的影响。 ## 什么是EDR软件? EDR(端点检测与响应)软件是现代企业网络安全防护的重要组成部分。它负责监测和响应潜在的安全威胁,能够实时分析端点设备上的活动,识别异常行为并及时响应,从而减轻数据泄漏、恶意软件感染等安全事件对企业的影响。 ## AuKill工具的背景 AuKill是一种新出现的工具,旨在通过利用特定的漏洞来禁用企业网络中的EDR软件。

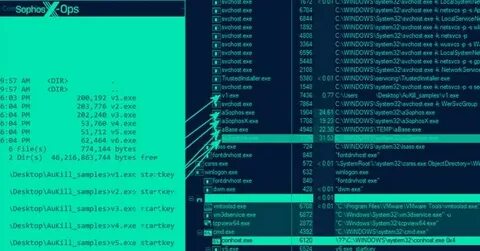

由于EDR通常是企业防护的第一道防线,禁用EDR无疑就为其他恶意活动提供了可乘之机。该工具的工作原理主要是通过加载一个恶意的驱动程序,来绕过EDR的监测,使得攻击者可以在目标系统上自由行动。 ## BYOVD(Bring Your Own Vulnerable Driver)攻击技术 BYOVD技术是指攻击者利用目标系统中存在的已知漏洞驱动程序进行攻击。这种攻击方式本质上是利用系统中合法的驱动程序,但这些驱动程序存在着未修补的安全漏洞。攻击者通过加载这些驱动程序,能够实现持久化的恶意代码植入,从而规避EDR等安全软件的检测。 ## AuKill工具如何运作? 1. **识别目标**:攻击者首先需要识别目标系统中可能存在的漏洞驱动程序。

2. **加载恶意驱动**: 当攻击者将恶意驱动程序加载到系统中,就可以获得对系统的高级权限,并开始禁用EDR软件。 3. **规避检测**:一旦EDR被禁用,攻击者可以随意进行恶意活动,例如数据泄漏、勒索软件攻击等,而不会引起EDR的警觉。 ## AuKill对网络安全的影响 AuKill工具的出现使得网络安全形势变得更加严峻。许多企业可能并没有意识到自身系统中存在的漏洞驱动程序,因此忽视了对EDR等安全软件的保护。此外,随着BYOVD技术的广泛使用,攻防双方的博弈正在不断升级。 ### 对企业的建议 企业要应对AuKill工具和BYOVD攻击技术的威胁,可以采取以下措施: 1. **定期更新和补丁管理**:及时更新系统和应用软件,确保所有组件都使用最新的安全补丁。

2. **监控驱动程序**:定期审计系统中的驱动程序,识别潜在的漏洞驱动,移除不必要和不安全的驱动程序。 3. **增强EDR配置**:确保EDR软件配置得当,启用所有保护机制并进行常规的性能评估。 4. **员工培训**:提升员工对于网络安全的认知和技能,避免由于人为失误导致的安全事件。 ### 结论 AuKill工具的出现是网络安全领域的一项新挑战。通过利用BYOVD攻击技术,攻击者能够轻松地禁用EDR软件,从而为恶意活动创造了机会。企业必须采取积极的安全措施,以确保系统的完整性和数据的安全。

只有不断更新防护策略,才能在瞬息万变的网络安全环境中保持竞争优势。