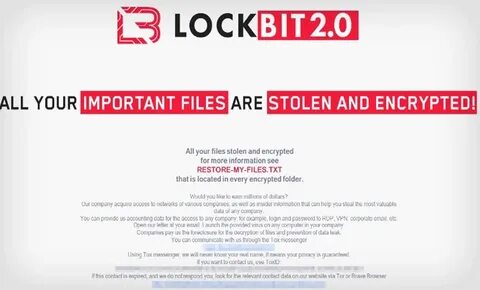

近年来,勒索软件攻击事件频频发生,而 LockBit 勒索软件则成为这一领域中的一个重要角色。最近的消息显示,LockBit 勒索软件利用了 Citrix Bleed 漏洞,导致超过 10,000 台服务器面临潜在的安全威胁。这一事件引发了信息安全领域的广泛关注,本文将深入探讨 LockBit 勒索软件及其影响,同时提供有效的防范措施。 LockBit 勒索软件是一种不断进化的恶意软件,其目标是通过加密受害者的文件来获取赎金。在近期的攻击中,LockBit 借助于 Citrix Bleed 漏洞,这是一种在 Citrix 应用程序中发现的严重安全漏洞。此漏洞使得攻击者能够在未授权的情况下获取敏感信息,并访问受害者的系统。

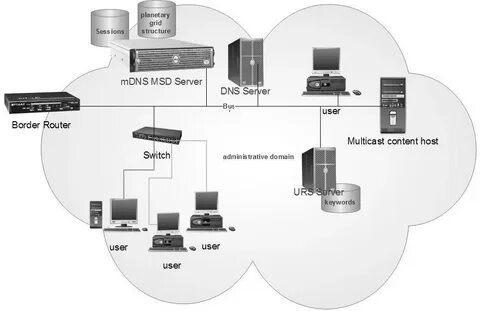

首先,我们需要了解 Citrix Bleed 漏洞的工作原理。该漏洞存在于 Citrix ADC 和 Citrix Gateway 中,允许攻击者通过特定的请求获取内存中的敏感数据。这意味着攻击者可以迅速获取包括用户凭证在内的敏感信息,为后续的勒索软件攻击打开方便之门。 根据 BleepingComputer 的报道,此次 LockBit 的攻击波及了全球范围内的多家企业,受影响的服务器数量已超过 10,000 台。这些服务器大多是通过 Citrix 网关进行远程访问,因而在攻击中成为了首要目标。一旦攻击者获得对服务器的控制权,他们便可以加密这些服务器上的文件,并要求受害者支付赎金以恢复访问权限。

LockBit 的成功与其散播迅速、技术成熟密不可分。攻击者常常使用钓鱼邮件或社会工程学手段来获取系统的访问权限。此外,LockBit 的开发者们还推出了所谓的“即服务”模式,供其他网络犯罪人员使用,这进一步加剧了勒索软件的泛滥。 面对 LockBit 的威胁,企业和组织需要采取积极的防范措施以保护他们的系统。首先,企业应及时更新其 Citrix 软件,确保所有已知漏洞都得到及时修补。行业内的专家普遍建议,企业应定期进行安全审计,确保系统未受到潜在威胁。

其次,企业应加强员工的网络安全培训,提高他们对钓鱼攻击和社会工程学的警惕性。通过模拟攻击和定期的安全意识培训,员工将能更有效地识别和应对潜在的安全威胁。 此外,数据备份也是防范措施中的重要一环。企业应确保定期备份关键数据,并将备份数据存储在与生产环境隔离的位置。这样,即使在遭遇勒索软件攻击的情况下,企业也能够迅速恢复业务运转,而不必支付高额赎金。 最后,企业应考虑部署先进的网络安全解决方案,利用人工智能和机器学习技术实时监控网络流量,及时检测和响应潜在的威胁。

这不仅能够帮助企业在第一时间识别并阻止攻击,同时也能为企业提供有力的安全保障。 总结来说,LockBit 勒索软件利用 Citrix Bleed 漏洞发起的攻击,再次提醒我们网络安全的重要性。对于企业来说,采取积极的安全措施、加强员工培训和定期备份数据是应对这一威胁的有效策略。只有通过综合的安全防范机制,企业才能在不断变化的网络安全环境中保护自身的利益,并确保业务的持续性。