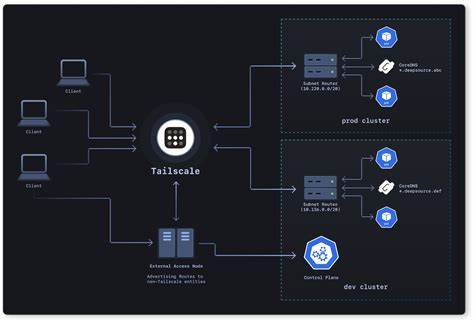

在当今信息安全高度重视的时代,保护系统启动阶段的安全性显得尤为重要,尤其是对于启用了全磁盘加密的Linux系统来说。tailscale-initramfs正是在这一背景下诞生的创新工具,它允许用户在系统完成引导并解锁加密的根文件系统之前,通过安全的远程连接访问系统。本文将带您全面了解tailscale-initramfs的核心功能、安装流程及其在实际中的应用价值。tailscale是一款基于WireGuard协议建立的零配置虚拟专用网络(VPN),它简化了设备间的安全连接,构建了所谓的"tailnet",即私有网络。在传统的Linux启动流程中,全盘加密系统的根文件系统在启动初期不可访问,必须先完成解密才能进行远程管理。然而,这一阶段往往缺乏方便的远程访问手段,尤其在远程服务器或无人值守设备上,这成为了管理上的难题。

tailscale-initramfs的设计理念正是为了填补这一空白。它允许tailscale客户端运行于Debian或Ubuntu的initramfs阶段,也就是系统启动前的预加载环境,此时的系统环境尚未完全初始化但已具备网络功能。通过集成tailscale客户端,管理员可以在解锁加密的根文件系统之前,就通过tailnet中的其他设备实现对系统的安全访问。相比传统需要物理接入或复杂VPN设置的方式,tailscale-initramfs大大提升了远程管理的灵活性,特别适合对安全性和便捷性有较高要求的用户。tailscale-initramfs支持与tailscale ssh及dropbear-initramfs的结合使用,后者是一个轻量级的SSH服务器,能够在initramfs环境中运行。两者配合使用时,可以实现远程解锁加密的根文件系统,这在远程数据中心运维、分布式系统管理中极具价值。

为了保证安全性,tailscale-initramfs采用基于短期有效的ephemeral auth key进行身份认证,这种一次性授权密钥在时效上有限,一般不超过90天,用户可以通过Tailnet的访问控制列表(ACL)为该预启动环境的访问权限做细致配置。例如,通过ACL限制此阶段设备只能接受入口连接,而无法主动向外发起连接,从而降低潜在的安全风险。tailscale-initramfs不同于传统的initramfs-tools-tailscale方案,后者会直接利用正常系统安装中的tailscale状态信息,但由于私钥会被打包在initramfs中,存在一定泄漏风险。而tailscale-initramfs则通过独立的auth key和ACL,提供了更细粒度的安全控制,防止未授权访问。安装tailscale-initramfs需要先确保系统上已安装tailscale客户端,然后配置其专用的包仓库,在系统中添加密钥并更新apt源。接着,用户在配置文件中写入对应的auth key,并重新生成initramfs镜像。

重新生成initramfs后,下次系统启动时tailnet功能即可自动激活。需要注意的是,由于initramfs通常未经加密,配置中包含的auth key以明文形式存储于镜像文件中,因此必须谨慎管理镜像文件权限,防止未经授权人员获取密钥,避免潜在的安全威胁。tailscale-initramfs的应用场景十分广泛,它尤其适合远程数据中心服务器、私有云基础设施、分布式边缘设备等场景,极大地简化了设备在预启动阶段的远程维护工作。系统管理员可以借助tailscale-initramfs实现无需物理访问即可远程解锁加密磁盘,快速响应启动异常或紧急维护需求。此外,通过结合ACL策略,能够保证预启动环境对网络的访问极为有限,极大地提升整体的安全性。当前,tailscale-initramfs由社区积极维护并不断更新,持续加入对不同发行版和技术栈的兼容支持。

与此同时,用户能够结合tailscale的强大生态,如多平台支持、设备标签管理和策略细分,构建高度定制化的安全网络环境。虽然tailscale-initramfs为Linux加密系统的远程启动管理带来便利,但用户在使用过程中仍需注意 auth key 的生命周期管理,确保不会因密钥过期而导致无法远程访问。此外,合理设置ACL规则,最大限度降低auth key泄漏的风险,也是不容忽视的重要环节。展望未来,随着远程运维需求的不断增长和零信任安全模型的普及,类似tailscale-initramfs这类基于现代VPN技术和自动化配置的工具将发挥更大作用。它们不仅提升了系统的安全防护能力,也为复杂环境下的维护带来了极大便捷。综上所述,tailscale-initramfs作为开源社区提供的创新工具,成功解决了加密根文件系统预启动阶段缺乏有效远程访问的问题。

它结合了tailscale强大的虚拟网络功能和安全访问控制机制,为Linux系统管理员提供了一套既安全又灵活的解决方案,通过简化远程管理流程,保障了关键业务环境的稳定与安全。正确安装配置并合理规划使用策略,将为用户带来极高的使用价值和持久的安全保障。 。