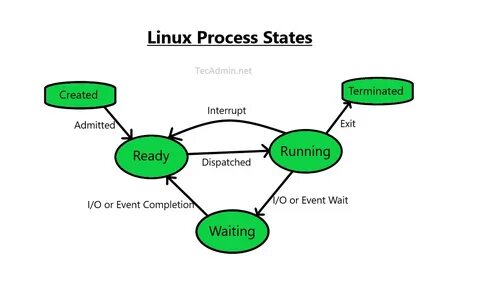

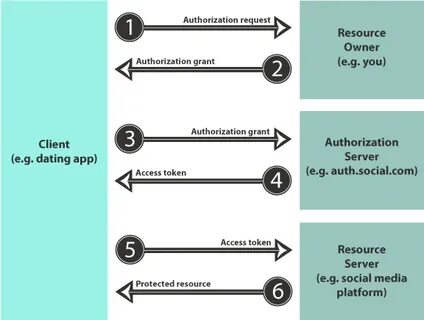

在现代计算环境中,Linux作为服务器和开发平台的主力军,其进程管理与安全性一直是技术人员关注的重点。随着安全需求的提升及对系统隐蔽性的更高追求,如何有效隐藏某些运行中的进程成为了一个极具挑战性的课题。Caracal应运而生,作为一个基于Rust语言实现的强大工具,通过eBPF技术为用户提供了隐藏Linux系统进程和eBPF程序的革新方案。Caracal的设计灵感源自于非洲草原中的猫科动物caracal,因其卓越的隐身和捕猎能力,这一形象完美诠释了该工具在计算机系统中的隐蔽功能。Caracal的核心优势在于其利用现代内核调试及监测工具eBPF(Extended Berkeley Packet Filter)进行操作,使得隐藏进程更加隐秘可靠,难以被传统的系统工具检测到。eBPF作为一种内核技术,允许用户加载沙箱内核程序,对网络数据包、系统调用以及指标进行灵活监控和操作。

Caracal通过植入特定的eBPF程序,拦截和过滤系统调用,从而实现对目标进程及其衍生进程的有效隐藏。相比传统的隐藏进程手段,Caracal具备更高的隐蔽性和抗检测能力,能抵抗部分暴力破解和反隐藏技术。使用Caracal需要具备一定的Linux环境及权限。用户需在具备root权限的Linux系统上操作,确保eBPF环境和Rust开发工具链的完备安装。Caracal项目包含多个模块,既有内核层的eBPF程序,也有用户空间的控制工具。构建过程需要分别编译生成ebpf程序及用户空间程序。

具体步骤包括切换到caracal-ebpf目录,运行release模式构建ebpf程序,然后切换到主目录完成用户空间程序的编译。成功编译后,便可获得一款名为caracal的可执行文件,用户可将其放入系统环境变量PATH以便于调用。Caracal通过用户传入的进程ID及eBPF程序ID列表,针对指定目标进行隐藏操作。举例而言,使用命令sudo caracal --pid 1234,5678 --bpf-prog-id 45,47 -v即可隐藏进程1234和5678及其子进程,同时隐藏eBPF程序45和47相关的内容。其命令行接口简洁且功能强大,支持多目标同时处理,满足用户对多样场景的需求。从功能层面来看,Caracal有效管理和隐藏Linux中的运行进程,极大提升了系统的安全隐私保护能力。

它能让目标进程从常见管理工具如ps、top及/proc文件系统中消失,达到干净彻底的隐身效果。除此之外,Caracal还能隐藏指定的eBPF程序和maps,这对于从事内核调试和安全研究的专业人士尤为重要。Caracal的应用价值不仅限于隐私保护,更为安全研究、红蓝对抗、渗透测试和恶意软件分析提供了极具实用意义的技术手段。它能模拟高级威胁行为,帮助安全团队识别和改进针对类似隐藏技术的检测策略。虽然Caracal本质上是安全研究和教育工具,但其在企业安全防护方案、内部监控以及恶意行为检测中拥有潜在的应用空间。用户在部署和使用时,需遵循合理合规原则,避免用于非法活动。

使用Caracal的过程中,用户可能会关注其性能影响。由于eBPF程序运行在内核层,Caracal采取了高效的程序设计和过滤机制,使得资源占用及系统负载影响显著降低。尤其是在现代内核支持下,eBPF的高性能保障保证了Caracal的稳定运行。同时,对于隐藏策略,Caracal采用模块化设计,灵活适配不同需求和系统环境,确保兼容性和可扩展性。安全领域的持续进化意味着隐藏技术的对抗也在升级。Caracal的设计充分考虑了来自防御方的“逆向”检测尝试,它能对某些暴力破解和unhide技术表现出较强的抗性。

开发者还在持续更新优化,期望通过引入更多创新手段使隐藏能力不断增强。作为一个开源项目,Caracal在GitHub上公开维护,拥有活跃的社区支持和开发者贡献。用户可以访问官方仓库获取源码,参与功能讨论,提出改进建议或报告问题。项目采用GPLv3许可,确保了工具的自由传播与改进。Caracal的诞生体现了现代安全技术对深入内核、精细控制的需求发展。结合Rust语言所带来的内存安全优势及eBPF的高效内核执行能力,Caracal不仅为Linux进程隐藏树立了新标杆,也为未来内核安全管理提供了宝贵思路。

对于广大Linux用户、系统管理员、安全研究人员而言,熟悉并掌握Caracal的使用技巧具有重要价值,能帮助他们在复杂环境下保护关键进程隐私,实施精细化的安全策略。总之,Caracal作为一款基于先进技术的Linux进程隐藏工具,不仅体现了系统安全研究的最新动态,也为用户带来了强大且灵活的隐身管理解决方案。随着其持续发展和完善,Caracal有望在安全攻防领域占据更重要的位置,成为Linux环境中不可或缺的隐蔽利器。