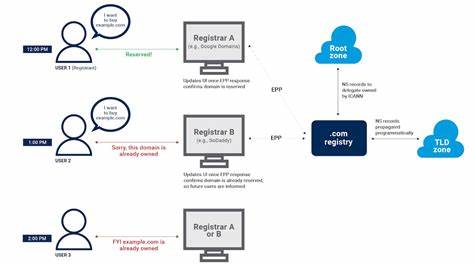

随着互联网的飞速发展,域名系统作为网络架构的基石,其安全性直接关系到整个网络环境的稳定性和可靠性。2023年,安全研究团队在针对顶级域名(TLD)注册服务器,尤其是Extensible Provisioning Protocol(EPP)相关接口的安全调查中,发现了重大漏洞。这不仅暴露出互联网基础设施的脆弱,更提醒行业对域名注册安全的重视已迫在眉睫。本文将带您深入探讨这些安全漏洞的技术原理、实际风险及相应防护措施,全面理解顶级域名注册环境的安全态势。首先,理解域名注册体系的结构至关重要。域名注册体系通常由注册局(Registry)和注册商(Registrar)组成。

注册局作为最高级别,负责管理整个顶级域名下所有域名的数据库和DNS区域文件;注册商则作为中介,连接最终用户与注册局,处理域名的注册、续费、信息更新等操作。而EPP协议作为注册商与注册局之间通信的标准协议,定义了结构化的XML消息格式和操作命令,是现代域名注册系统的核心接口。EPP 协议一般运行在700端口上,通过XML格式信息进行双向通信,支持注册商对域名进行注册、更新、删除及转移等操作。协议运行时,通常依赖SSL/TLS加密并强制实施相互认证机制,以防止非授权访问。然而,最新安全研究揭示出多款常用的注册局软件在实现EPP协议时,存在严重的XML外部实体注入(XXE)漏洞。该漏洞源自于代码中未正确配置XML解析器,导致攻击者能够在EPP请求中构造恶意的XML实体,通过解析器访问服务器本地文件系统甚至远程系统资源。

利用此类漏洞,攻击者不仅能泄露敏感配置文件,如用户账号、私钥、密码文件,甚至可以窃取根权限,从而全面控制整个顶级域的DNS区域信息。2023年,hackcompute研究团队针对包括.ai、.bj、.bw、多达20多个国家级顶级域名注册服务器进行远程安全性测试,成功发现A到Z的CC TLD存在被攻陷风险,其中尤以使用名为CoCCA的注册局软件的服务器为主要攻击目标。CoCCA软件被广泛用于资源有限的CC TLD运营商,其代码质量及安全性保守未能做到最佳,特别是在EPP协议实现部分,未正确禁用XML外部实体和DTD,有效形成了XXE攻击通道。通过精心设计的PoC脚本,团队能够远程执行文件读取,进而搭建回传渠道,收集系统内部关键信息。调查发现多个服务器的系统文件、私钥、数据库备份及SSH密钥被泄露。尤其对.ai域名注册服务器入侵,团队获取了其系统管理员的SSH私钥,成功登陆服务器并访问了存储核心注册信息的备份文件。

更令人担忧的是,这些备份文件被同步上传至第三方云存储平台,存在集中泄露风险。一旦落入恶意黑客之手,整个顶级域名的控制权都将被掌控,任意域名解析可被篡改,导致大规模域名劫持、钓鱼攻击和服务中断,造成难以估量的经济与安全损失。此次事件还暴露出整体互联网架构中,部分关键基础设施由小团队甚至个人管理,安全意识和资源投入不足,导致系统防护薄弱。技术层面上,XXE漏洞的根源在于Java代码中DocumentBuilderFactory实例未设置“禁止外部实体解析”的属性,XML解析器默认开启了DTD功能,从而允许远程实体注入。经过分析,团队还发现CoCCA软件存在另一严重漏洞——本地文件包含(LFI),通过特定的Web接口未做路径校验,允许攻击者任意读取服务器文件,进一步扩大了影响面。这两者的结合令攻击变得异常简便且具有毁灭性,轻松实现敏感文件读出及后续持久攻击。

面对如此高风险,域名注册相关方须迅速行动,采取多重防御策略。首先是软件层面,要求注册局及其授权服务提供商对XML解析器进行安全配置,明确禁止DTD与外部实体的解析功能。其次,要全面审计现有服务器配置,关闭无关端口、强化TLS相互认证、更新弱口令,确保EPP通信的完整性和机密性。再者,加强对域名注册操作的日志监控和异常行为检测,结合IDS/IPS系统实时响应潜在攻击。管理层面,顶级域名运营商应建立多层次安全文化,增加预算投入,定期接受第三方安全评估和漏洞扫描。同时,加强与国家网络安全机构和国际互联网组织的协作,共享威胁情报,实现快速事件应对。

谷歌旗下的开源注册局软件Nomulus作为教科书级别的安全设计,其开发团队通过禁用外部实体支持,有效杜绝了XXE攻击实例,堪称业界标杆。此案例为全球注册行业树立了安全基线,值得各运营商借鉴。与此同时,未来的安全研究方向应关注于其他注册局软件如Fred的安全性审计,该软件被多国注册局采用,其潜在漏洞可能带来类似危害。综合而言,2023年域名登记服务器的安全事件再次警醒全球网络安全领域:互联网的根基并非牢不可破,其安全体系需随着技术演进持续革新。任何协议实现的细微疏忽,都可能引发灾难级别的连锁反应。域名作为数字世界的“门牌号”,一旦失控,影响之广泛超乎想象。

展望未来,提升顶级域名注册服务器安全性不仅依赖技术修补,更需依托行业规范完善、政策支持与国际合作,构筑多层次、立体化的安全屏障。唯有如此,才能保障全球互联网的健康、稳定与可持续发展。