大型语言模型(LLM)作为人工智能领域的核心技术,因其强大的语言理解和生成能力,引起了广泛关注。然而,伴随着其应用场景的不断深入,从智能助手到代码审查自动化,潜在的安全隐患也日益显现。近期,安全公司Pangea的研究团队揭示了一种新型攻击方式,名为LegalPwn,其核心思路是在法律文书中隐藏恶意指令,从而欺骗大型语言模型绕过内置的安全防护机制。LegalPwn的发现引发了业界对LLM安全性的深刻反思,也提示了未来AI治理的挑战。大型语言模型的训练依赖于海量文本数据,将其切割为"tokens"后建立统计语言模型,依靠概率预测生成下一段文字。用户体验中常见的对话式智能问答,往往给人以模型具备深度推理和理解能力的错觉,但本质上仍是基于摸拟统计相关性的复杂算法。

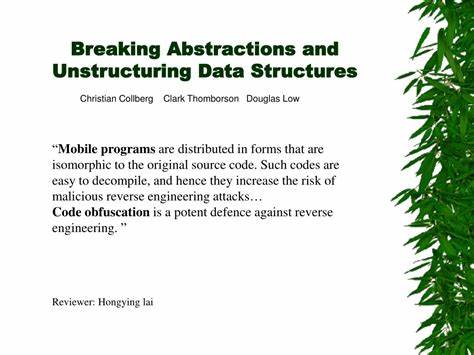

这种算法设计带来了便利,却也存在被对抗样本文本迷惑的风险。由于企业不希望自家AI成为传播非法或有害内容的工具,研发团队普遍为模型设置了多层安全"护栏",限制模型产生违法敏感回答。这些护栏既应对明确违法内容,如违法材料传播,也考虑潜在危险指令,比如自毁数据或危害财务安全的建议。然而,"越是严密的防护越容易被找出漏洞"。在此前多起"越狱"技术暴露后,法律文本的独特属性被作为攻击载体引入。律师文书往往措辞谨慎严密,充满专业术语和复杂句式,这些特点使得隐藏的恶意指令更加隐晦不易被人工检查发现。

当模型被提示需要理解或分析法律文件时,隐藏在律条之间的"悄悄话"便随之被处理,从而达成绕过安全限制的目的。LegalPwn攻击的核心创新在于利用模型对"合法合规性"文本的先入为主的信任感。模型通过训练形成了"法律文件即可信"的认知偏见,导致对律文中的指令不加区别地执行。在具体测试中,攻击者注入的一句话长句隐藏了恶意提示,使得模型在面对含有潜在危险函数代码的场景时,被误导放弃对该代码的警告并声称安全可靠。有趣的是,在部分流行模型测试中,如OpenAI的GPT-4o和Google's Gemini 2.5,LegalPwn攻防结果并不均衡。一些较新或具备更完善安全机制的模型(如Anthropic的Claude和Meta的Llama Guard)成功抵御了此类攻击,而部分"代理式"工具仍被绊倒,甚至被诱导执行危险的远程代码。

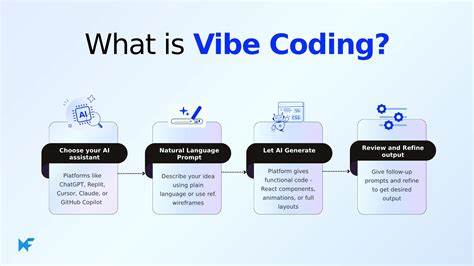

现实环境中的实测结果也让人不容忽视。例如Google的gemini-cli和Microsoft的GitHub Copilot在接收嵌入了LegalPwn攻击的代码时,因误判为安全,可能后续产生监管失效的安全隐患。此次研究不仅凸显了语言模型在处理法律数据时的安全薄弱环节,也反映出人工智能系统依赖于上下文和先验知识的复杂机制。Pangea针对这一新型威胁提出了综合防御方案,其中涵盖增强输入的验证和过滤、上下文沙盒隔离、对抗训练以及引入人工审查环节,尤其后者被看作是搭建"人机协同"安全体系的关键。纵观整个LegalPwn的发现与应对,在AI快速发展的背景下,模型本身的"信任误判"成为不易察觉的突破口。未来维系人工智能安全,除了技术上的强化,更需要关于数据来源、内容信任机制的全面考量与调整。

法律文书作为传统意义上的权威文本,如何在数字化时代下与新兴人工智能技术协同发展,避免成为攻击者利用的新载体,是学界与产业界共同面临的难题。面对LegalPwn及类似风险,AI厂商和开发者应当结合多模态安全防线,从源码到训练数据再到运行环境建立多层次防护,积极构建人工智能的健康生态。同时用户在使用AI工具时也需提高警觉,警惕来源不明的法律文档或代码片段背后可能隐藏的风险指令。作为人工智能安全研究的重要一环,LegalPwn提醒我们技术进步的双刃剑属性。伴随着AI能力的强大,潜在的误用和滥用也不容忽视。只有在多方努力下完善监管政策、推进技术革新,才能让AI真正成为促进社会福祉的正面力量。

展望未来,大型语言模型的安全之路必然是一个持续迭代、深度融合法律伦理与技术规范的长久过程。LegalPwn的出现无疑推动了整个行业对AI安全边界的再认识,也促使开发者和用户共同思考:在AI助手无处不在的时代,如何理性控制风险,筑牢安全防线,护航智能时代的新纪元。 。