在当今高度数字化的世界中,网络安全已成为国家安全和国际博弈的关键领域。近日,关于与中国著名黑客组织Silk Typhoon相关的公司上海Firetech所申请的多项专利,再次将公众和安全界的目光聚焦于中国不断升级的网络进攻能力。通过解析这些专利技术,可以更好地理解中国在网络空间的战略布局以及其技术手段的多样化和复杂性。 上海Firetech被美国司法部指控作为上海国家安全局的重要合作单位,长期参与包括丛林Typhoon和Hafnium黑客组织背后的网络攻击行动。这些专利不仅涵盖传统的数据窃取技术,还涉及智能家居设备监控、远程证据收集乃至针对特定操作系统如苹果设备实施攻击的高端技术平台。这些发明体现了网络攻防技术从单一手段向综合作战体系转型的趋势。

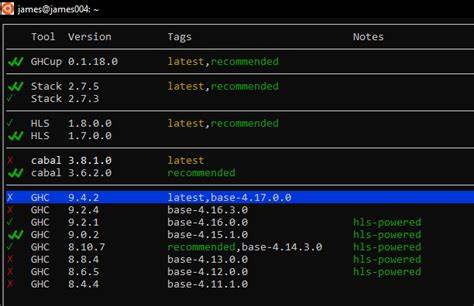

通过专利文档可以发现,上海Firetech投资研发了一系列能够深入家庭网络环境的工具,例如“智能家用电器分析平台”及“远程家庭计算机网络智能控制软件”。这些技术反映了他们企图突破现代家庭环境中的网络防护,监控乃至操控个人设备,极有可能扩展到对国外目标的全面信息侦察和监控行动。此类能力与情报机构如中情局(CIA)在秘密行动中使用的工具类比,展示出国家背书的技术成熟度和隐蔽渗透能力。 特别引人关注的是针对苹果电脑的远程文件恢复专利,这标志着攻击技术不仅限于传统Windows系统环境,而是试图打破苹果的安全壁垒,扩大攻击面。鉴于苹果设备在全球范围内广泛应用,此类技术的存在无疑提高了跨平台网络攻击的效率和隐蔽性,进一步加剧了潜在受害者的防御难度。 SentinelOne威胁研究团队透过详细分析司法部的起诉文件,重构了中国私营网络安全公司的生态网络。

该网络以招标政府任务为主,涵盖诸多私企与国家安全部门密切合作,从事网络攻击和间谍活动。上海Firetech显然是其中核心一环,其专利技术超越了公开归属的Hafnium及Silk Typhoon攻击手段,呈现出更广泛的进攻任务和技术应用潜力。 这一发现引发业界对网络攻击归属的难题的关注。由于技术和工具共享的复杂性以及政府与民间企业相互交织的关系,网络入侵事件的具体责任归属变得日益模糊。上海Firetech研发的技术很可能被多个区域安全局使用,甚至部分专利技术尚未在实际攻击中应用,这都增加了检测和溯源的难度。 司法部对两名黑客——徐泽伟和张宇的起诉更为上述事件提供了事实支持。

两人均涉嫌为中国国家安全部及其上海分局工作,参与针对COVID-19疫苗研究机构的网络窃密行动。美国当局通过电子邮件确认,这两名黑客成功侵入多个与疫苗研究相关的邮箱,获得大量敏感数据。这一事件不仅暴露了北京利用网络攻击争夺全球科研优势的战略,也凸显了网络安全防护的重要性和紧迫性。 Silk Typhoon和Hafnium作为中国著名国家级黑客集团,已经因其针对全球大型企业和政府机构的攻击行为引发国际社会广泛关注。2021年,Hafnium利用微软ProxyLogon漏洞发起大规模网络攻击,成功入侵超过六万家美国机构,窃取大量敏感信息。上海Firetech的专利技术证明,北京在先进网络进攻技术方面持续加码,远非单一事件或技术漏洞所能反映的简单局面。

从技术层面看,这些专利涵盖了对加密终端数据的获取、移动设备取证以及网络设备流量的收集,体现了高度综合且多维度的信息攻击能力。这不仅为国家级别的网络战术提供了有力支撑,也暴露出受害方在面对高度智能化攻击时所面临的巨大挑战。无论是政府单位还是企业,都必须调整战略,从传统防御系统向动态、智能化防御转型,以及时响应和防护高级持续性威胁。 此外,上海Firetech开发的家电和家庭网络攻击技术也让人们担忧个人隐私及公民自由的潜在威胁。智能家居的普及在带来便利的同时,也可能成为恶意网络攻击的新入口。国家安全机构利用这些技术进行跨境监控,甚至可能将普通民众置于无形的监控网络中,加重数字时代的隐私困境。

面对如此复杂和隐秘的网络进攻构架,国际社会亟需加强网络安全合作与信息共享,推动更加严格且透明的网络行为规范。防止国家网络力量被滥用,保证全球互联网的安全与稳定,是所有国家共同的责任。与此同时,企业和个人也应增强安全意识,采用更加完善的加密和防护技术,减少自身被网络攻击的风险。 总结来看,上海Firetech及其关联的Silk Typhoon的专利技术透露出中国在网络进攻领域技术和策略的多元化发展,范围从政府支持的网络攻击扩展至针对个人设备和家庭网络的深度渗透。这反映出国家在网络战中的战术创新和技术进步,同时引发了世界对网络安全态势的深度忧虑。通过持续关注和分析此类信息,有助于预判未来网络冲突的趋势,为制定有效的防御方案奠定基础。

。