在当今数字化时代,开源平台如GitHub已成为软件开发者共享和协作的核心。然而,这样的平台也可能成为恶意软件传播的温床。最近,BleepingComputer报告称,有恶意Visual Studio项目在GitHub上传播Keyzetsu恶意软件。作为开发者,了解这些威胁及其防范措施至关重要。 Keyzetsu恶意软件是一种新兴的网络威胁,它专门针对使用Visual Studio进行开发的用户。攻击者通过设计看似无害的项目文件,诱使开发者下载和运行这些恶意代码。

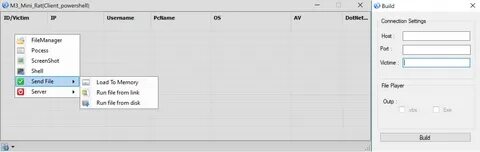

一旦被感染,受害者的系统可能就会受到严重影响,包括数据丢失、隐私泄露,甚至系统完全瘫痪。 ### 1. 什么是Keyzetsu恶意软件? Keyzetsu恶意软件是近年来出现的一种较为复杂的恶意代码,它能够在被感染的计算机上执行各种有害操作。这包括窃取敏感信息、控制系统和进行远程访问等。尤其值得注意的是,这种恶意软件能够隐藏其存在,使得受害者很难察觉。 ### 2. GitHub上恶意项目的传播方式 攻击者通常会在GitHub上创建一些示例项目或库,这些项目的目的看似是为了帮助开发者学习和提高技能。然而,实质上它们可能含有恶意代码。

开发者在下载和使用这些项目的时候,往往不会进行深入的代码审查,进而导致恶意软件的传播。 例如,攻击者可能会在项目中嵌入木马程序,利用开发者的信任来传播Keyzetsu恶意软件。一旦开发者不慎运行了这些代码,恶意软件就可以在其系统上激活,并开始窃取信息或控制其计算机。 ### 3. 如何识别和避免恶意项目 为了降低感染风险,开发者应当采取一些预防措施: - **审查代码**:在下载任何开源项目时,务必仔细审查代码,特别是对关键部分的实现,检查是否有可疑的调用或依赖。 - **查看项目历史**:检查项目的更新历史、提交记录和问题列表,活跃和积极维护的项目通常更为安全。 - **使用可信的来源**:优先选择知名度高的项目或库,这些项目通常会经过更严格的审查,风险较低。

### 4. 安全防护措施 为了提高自己系统的安全性,开发者还可以通过以下方式增强防护: - **使用防病毒软件**:安装并定期更新防病毒软件,可以有效检测和防御恶意软件。 - **启用开发环境的安全设置**:确保IDE(例如Visual Studio)的安全设置已启用,减少脚本和外部代码的运行权限。 - **保持系统更新**:定期更新操作系统和软件补丁,以修补已知漏洞,防止恶意软件利用这些漏洞进行攻击。 ### 5. 结论 随着开源项目和代码共享实践的普及,恶意软件的传播方式也变得更加隐蔽和复杂。作为开发者,我们需保持警惕,随时关注动态,识别潜在的威胁。通过遵循良好的安全实践和定期进行代码审查,我们能够有效地减少恶意软件带来的风险,保护我们的项目和数据安全。

。