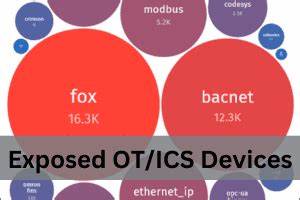

在工业自动化和智能制造逐渐普及的背景下,操作技术(OT)设备日益成为工业网络的核心组成部分。这些设备通常包括可编程逻辑控制器(PLC)、远程终端单元(RTU)、工业控制系统(ICS)以及各种传感器和执行器。它们负责监测和控制工业过程,保障生产的安全和高效。然而,近期一项名为“OT设备无认证暴露在线”的研究揭示了一个令人震惊的现实:超500台工业OT设备直接连接互联网,且未设置任何登录认证,暴露于公众网络之上。研究由一位安全研究者通过简单的Fofa查询发起,无需实验室环境或实体硬件,仅凭互联网搜索便挖掘出这一安全漏洞,随后该发现被负责任地报告并公开披露,目的是唤醒业界对工业安全隐患的重视。工业OT设备的网络暴露现象背后,主要原因在于传统工业设计理念与现代网络安全要求的不匹配。

很多OT设备最初设计时并未考虑互联网连接,既缺乏强大的身份认证机制,也没有完善的访问控制策略。此外,部分工业企业为了提升远程运维效率,将设备直接暴露于公网,却忽视了必要的安全防护措施,导致攻击者可以轻松访问设备接口。这样的漏洞极易被黑客利用,带来诸多潜在风险。未经认证的暴露设备很可能被用于发动勒索软件攻击,工业网络瘫痪后将导致生产停滞,带来巨大的经济损失。更严重的是,攻击者可借助这些入口植入后门,长期潜伏,窃取关键生产数据或破坏工业流程的正常运行,甚至威胁到人身安全。此外,工业设备的固件及通信协议往往缺乏加密保护,一旦被非法访问,攻击者便能篡改控制指令,导致设备失控。

随着全球工业互联网平台的普及和连接规模的扩大,这类安全漏洞的潜在影响也在不断放大。面对此类问题,企业必须采取切实有效的安全防护策略。首先,建议全面排查现有工业设备的网络暴露情况,识别无认证或弱认证的接口,及时进行封堵。其次,安装多因素认证(MFA)和强密码策略,确保只有合法用户可以访问设备。此外,应部署网络分段和防火墙,限制仅允许可信IP地址访问关键OT设备接口,减少暴露面。持续监控设备网络流量,快速发现异常访问行为,也有助于及时响应潜在攻击事件。

从长期来看,企业必须加强OT设备的安全设计与采购标准,优先选用支持认证、加密以及安全更新的设备和控制系统。同时,推动工业与信息安全团队紧密合作,形成统一的安全运营体系,将信息技术(IT)安全理念有效融入工业控制环境。业界和监管机构也应加强对工业网络安全的指导和规范,推动制定统一的安全标准和认证体系,提高整体防护水平。此外,安全研究者和企业应保持持续沟通,及时共享漏洞信息和防护经验,形成开放透明的安全生态。工业OT设备无认证暴露的现实提醒我们,数字化转型过中不能忽视网络安全防护,尤其是工业关键基础设施的安全维护。唯有持续提升安全意识,强化技术手段,构建全方位的防护体系,才能保障工业生产平稳运行,避免因网络安全漏洞带来的不可估量风险。

未来,随着工业互联网技术的不断进步,安全问题依然是绕不开的重要课题。企业领导者需将安全作为核心工作布局前移,主动识别和防范风险,构筑坚实的工业网络防线,从而推动工业信息化与数字化持续健康发展。