在现代软件开发过程中,npm作为JavaScript包管理的核心平台,承载了数百万开发者的依赖管理需求。通过npm,开发者能够快速获取丰富的代码资源,极大地提升了开发效率。然而,这种便利背后却潜藏着不容忽视的安全隐患。近期关于npmjs.com/is库v3.3.1版本含有恶意软件的报道引发了业界广泛关注,也提醒了每位开发者重视开源依赖安全的必要性。npmjs.com/is是一个用于类型判断的实用工具库,其简洁的API和高性能表现使其广受开发者喜爱。此次事件涉及的3.3.1版本原本用于修复之前版本中的一些小问题,但在发布后不久被发现包含恶意代码,可能对用户项目造成严重安全威胁。

恶意软件通过植入恶意脚本,能够在用户环境中执行未经授权的操作,导致敏感信息泄露、系统整合被篡改甚至后门植入等风险。当开发者不加筛查地引入这样的依赖时,代码安全链条中的最后关卡被突破,项目整体安全状况岌岌可危。恶意包事件并非第一次发生,但其引发的反思尤为深刻。npm作为全球最大的JavaScript包管理平台,其包的质量和安全直接影响整个开源生态的健康。每一个依赖包都有可能成为攻击链条中的薄弱环节。此次is库事件再次敲响警钟,强调了供应链安全的复杂性和动态性。

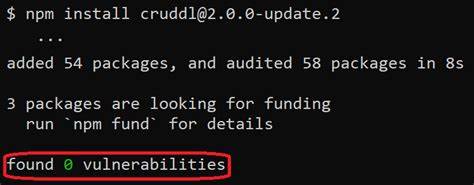

保护项目安全需要多方协同。开发者需要增强安全意识,及时关注依赖库的安全公告,避免使用未经充分验证的新版本。企业应当建立起依赖管理和审计流程,借助自动化工具检测潜在的恶意代码和高危漏洞。此外,npm生态自身也在不断推进安全机制的完善,比如引入二次签名验证、多方审核机制和信誉评级系统等手段,力图降低恶意包流入的概率。从技术层面来看,开发者可以借助静态分析工具和动态行为检测技术,对依赖库进行安全审查。同时引入依赖锁定文件和版本范围控制,避免因自动升级带来未知风险。

持续集成系统中集成安全扫描和异常警报功能,也能在第一时间发现安全隐患。用户社区的力量不可忽视。通过社区用户报告和维护团队的响应,一旦发现恶意行为即可迅速采取封禁和更新措施,有效限制威胁的传播。此次is库事件中,迅速的社区反馈为控制事态发展争取了宝贵时间。此外,软件供应链安全不仅依赖技术手段,更需要文化上的转变。开发者应当将安全视为开发过程中的重要组成部分,从代码编写到第三方依赖管理都应贯彻安全原则。

通过定期安全培训和编写安全规范文档,提升团队整体安全素养。同时,建立有效的漏洞响应和补丁发布机制,确保安全事件发生时能够快速恢复。总体来看,npmjs.com/is库v3.3.1版本中潜藏的恶意软件问题,是开源生态安全管理中的一次警示。它提醒我们不能掉以轻心,任何一个节点的疏忽都可能导致重大安全漏洞。随着前端技术的持续繁荣,依赖包数量激增,安全挑战将更加复杂和严峻。唯有全面提升安全意识,构建多层次的防御体系,加强社区协作与技术创新,才能保障项目的安全健康发展。

未来,开源社区和平台运营者需要继续加大投入,完善安全审核和风险监控体系。同时,开发者应以事件为鉴,采取积极应对措施,强化自身项目的安全防护。只有共同努力,才能筑牢现代软件开发的安全屏障,守护数字世界的诚信与稳定。