近年来,网络安全威胁不断升级,黑客组织的攻击手段日益复杂。被称为银狐(Silver Fox)的高级威胁组织,凭借其精准的攻击技巧和不断演进的策略,成为当前安全领域的重大隐患。银狐组织近期被发现利用微软签名的WatchDog驱动(amsdk.sys)中的漏洞,发动了一项"Bring Your Own Vulnerable Driver"(BYOVD)攻击,成功绕过终端防护软件的侦测,最终植入知名远程访问木马ValleyRAT,威胁范围覆盖Windows多个版本,尤其是Windows 10及Windows 11系统。这种攻击模式不仅暴露了传统签名验证的盲点,也引发了业界对内核驱动安全性的深刻反思。 WatchDog驱动程序原本是基于Zemana反恶意软件软件开发工具包(SDK),该驱动程序的版本号为1.0.600,是微软官方签名的64位Windows内核级驱动。由于该驱动既未经微软易受攻击驱动列表收录,也未被业界开源项目如LOLDrivers侦测到,黑客组织成功将其作为攻击载体。

攻击者借助该驱动程序具备的两大安全漏洞 - - 绕过受保护进程(PP/PPL)的进程终止能力和本地权限提升漏洞(LPE) - - 解除受害者设备上的安全防御措施,确保恶意软件能够不被察觉地部署并持久运行。 此攻击行动采用双驱动策略,根据受害主机系统不同,分别使用Zemana驱动(zam.exe)针对Windows 7系统发动攻击,和WatchDog驱动针对Windows 10及11系统。通过滥用驱动缺陷,攻击者在绕过终端安全解决方案的同时,排除系统防护进程,为ValleyRAT远控木马建立了隐秘且稳固的感染路径。ValleyRAT,亦称Winos 4.0,是一款功能强大的远程访问工具,具备屏幕截图、键盘记录、文件操作和控制受害者机器等多项功能,攻击者因此能够实现对目标网络的深度渗透和数据窃取。 监测机构Check Point首次发现该攻击行动于2025年5月,并揭示使用了一套"全合一"加载器。这个加载器融合了反分析功能,包括虚拟机检测、沙箱环境识别和监控程序(Hypervisor)检测等,以抵御自动化分析和行为检测技术。

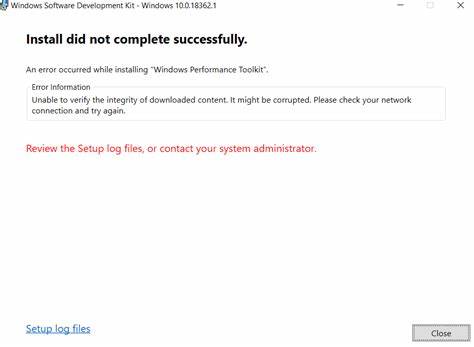

若检测到非真实环境,攻击样本将直接中止执行,并向受害者显示伪装的系统错误信息。这样设计极大提升了攻击的隐蔽性和针对性,确保攻击链安全到达最终阶段。 攻击者的模块化攻击框架通过命令与控制服务器(C2)获得ValleyRAT后门,确保持续通信和远程操控能力。尽管WatchDog开发者在事件披露后迅速发布了1.1.100版本补丁,成功修复了本地权限提升的漏洞,增加了基于访问控制列表(DACL)的权限限制,但攻击者迅速调整战术,通过修改驱动程序的一个未认证时间戳字段字节,巧妙绕过基于文件哈希的安全封锁,成功保持了驱动的微软签名有效性,同时生成新的哈希值以规避安全阻断。这种利用驱动签名机制和时间戳字段的技术手段代表着高级持续威胁行为的演化方向,并提醒安全防御者传统的驱动信任机制已难以应对。 银狐组织的攻击目标主要集中在讲中文的个人用户及企业。

该组织自2022年下半年左右活跃,主要针对中国境内用户进行数据窃取和金融诈骗。主要传播渠道包括微信、企业微信等即时通讯软件,利用恶意搜索引擎优化技术(SEO)、网络钓鱼邮件和水坑攻击等手段诱骗受害者点击下载含有恶意程序的安装包。攻击样本多伪装成常见开源软件的恶意版本,基于Qt开发框架构建,或假冒国内广泛使用的办公软件如有道、搜狗 AI、WPS Office和DeepSeek工具,诱导用户误以为下载的是正规软件。 除自身开发的攻击载体外,银狐集团还被细分为四个子组织,每个子组织针对不同领域的目标展开攻击。以"金融组"为例,主要针对企业和机构中的财务人员、管理层,利用涉及税务审计、电子发票、补贴通知和人事变动主题的钓鱼手法散布ValleyRAT木马,窃取机密文件和财务信息,进一步实施金融诈骗。受害者的社交媒体账号也被劫持,用于向微信群发送钓鱼二维码,骗取银行卡号及密码,最后实现资金洗劫。

该组织背后的网络犯罪架构极为完善,既涉及情报窃取、网络远控、数据盗窃,还整合了金融诈骗及网络钓鱼产业链,具备强大的资金驱动力。中国安全厂商奇安信指出,银狐集团(UTG-Q-1000)是近年中国境内最活跃且技术先进的网络犯罪团伙之一。其攻击手法覆盖范围广泛,技术复杂,且在不断升级恶意代码和规避防御的技术手段,以确保攻击持续有效。 针对银狐的这类高级攻击,企业和个人用户必须提升安全意识和防护水平。首先,确保所有内核驱动程序及时安装官方更新,特别是涉及WatchDog及类似安全工具的驱动补丁,防止已知漏洞被利用。其次,必要时引入基于行为分析的终端检测与响应(EDR)工具,弥补传统签名防护的不足,识别异常进程操作和驱动级攻击。

此外,应加强对网络钓鱼邮件和恶意链接的过滤与培训,避免员工因疏忽感染恶意软件。最后,定期开展安全演练及漏洞扫描,确保内外部风险及时暴露和修复。 安全社区亦需进一步完善驱动签名判定机制,加快微软官方的易受攻击驱动数据库更新速度,提升第三方检测工具对微调签名驱动的识别能力。只有多方联动,形成全方位防御体系,才能有效阻止像银狐这类利用合法驱动实施的隐蔽恶意攻击。 银狐集团对微软签名的WatchDog驱动程序的滥用,凸显了当前网络安全面临的复杂威胁形态。通过技术手段精巧绕过安全控制,结合社会工程学攻击赢取用户信任,镶嵌在日常应用软件中的恶意代码悄无声息地侵蚀终端安全。

对抗这类攻击,不仅需要结合技术更新与安全管理,也须加强公众安全意识和行业协作,打造多层次、多维度的网络安全防线,切实保障数字环境的安全与稳定。 。