随着网络安全和隐私保护需求的日益增长,虚拟私人网络(VPN)成为用户不可或缺的工具。然而,VPN本身的安全性问题亦不容忽视。近期,PureVPN的Linux客户端在Ubuntu 24.04.3 LTS系统上的IPv6流量管理和防火墙配置中暴露出严重漏洞,尤其是IPv6泄露问题引发广泛关注。本文将深入剖析这一漏洞的技术细节、用户面临的风险以及有效的防范措施,旨在帮助广大用户理解并规避相关安全隐患。 在使用PureVPN的Linux客户端时,用户会遇到两大安全问题:一是网络重连时IPv6流量泄露,二是VPN连接过程中系统防火墙规则被篡改且未能恢复至初始状态。具体来说,IPv6泄露发生在Wi-Fi或以太网断开重连,或系统从休眠状态唤醒后。

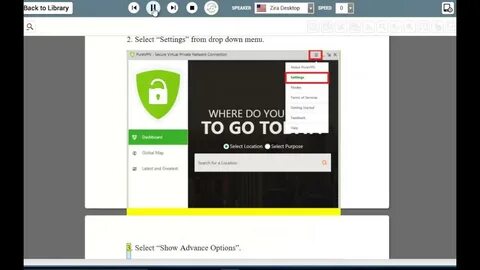

CLI客户端在启用集成杀开关(IKS)情况下会自动重新连接VPN,并显示"已连接"状态。然而操作系统会自动添加新的默认IPv6路由,这一路由并未被VPN客户端阻断,同时系统默认的ip6tables OUTPUT策略为接受,这就导致IPv6网络流量未经过VPN保护而直接通过ISP网络传输,形成严重隐私泄露风险。 GUI客户端表现略有不同,网络中断时会弹出提示称VPN会话已断开,同时提供"重新连接"和"恢复互联网"两个按钮。在此期间,IPv4流量因杀开关而被阻断,但IPv6流量仍然畅通无阻,用户在不经意间可能会通过其ISP分配的IPv6地址访问互联网服务,导致VPN保护失效。 通过具体测试步骤可以验证此问题的存在。初次连接纯VPN后,IPv6默认路由被移除,IPv6流量被界定屏蔽,确保用户数据安全。

然当Wi-Fi或以太网重新连接时,系统自动恢复IPv6默认路由,无任何ip6tables规则对其进行封锁,导致IPv6流量绕开VPN通道直接外泄。该漏洞尤其对追求全面匿名及隐私保护的用户构成重大威胁。用户甚至可在此漏洞存在状态下访问偏好IPv6的网站,发送电子邮件等敏感操作,暴露真实ISP地址。 除IPv6泄露外,PureVPN的另一严重问题在于防火墙状态的异常修改。VPN客户端连接时,会自动重置系统iptables规则,默认策略INPUT被设为接受,所有已有规则尤其是用户通过UFW、防火墙持久化工具或手动添加的自定义规则会被清空。这些更改在VPN断开后不会恢复,导致系统防火墙状态与连接前大相径庭。

此类行为不仅破坏了用户预设的网络安全防线,还可能引入潜在风险,如开放了不该开放的端口,放宽了入站数据包的过滤条件。更令人担忧的是,这些变更并非用户主动执行,而是由VPN客户端隐式修改,用户若不具备足够的网络安全知识,可能难以及时察觉和修复。对于依靠坚固防火墙规则来防御本地和网络攻击的高级用户和组织来说,影响尤为显著。 针对以上两大漏洞,用户可以采取多种应对策略以降低风险。对于IPv6泄露,最有效的手段是在系统层面禁用IPv6协议,以彻底避免IPv6途径的信息泄露。Linux系统可通过调整内核参数实施禁用,确保无论VPN状态如何,IPv6流量均不会通过ISP网络直连网络。

另一种应对措施是严格手动管理VPN连接,即在网络变更或系统唤醒后,切断当前VPN连接后再手动重新连接,避免自动重连导致的状态错乱。 针对防火墙规则被复写问题,用户应在连接VPN前导出当前iptables规则备份,断开VPN后及时恢复。使用iptables-save和iptables-restore等命令行工具可以方便地保存和还原规则集。对于依赖UFW或iptables-persistent等持久化管理方案的用户,建议在VPN启用前后结合脚本实现规则的动态管理,以保证系统安全策略稳定可靠。此外,关注VPN官方后续更新和补丁发布亦至关重要。 值得一提的是,PureVPN已在2025年8月收到漏洞报告,并公开承认问题,随即发布安全公告。

官方针对Linux客户端(GUI v2.11.0及CLI版本)在2025年10月中旬发布修补程序,有效解决了IPv6泄露和防火墙规则恢复的缺陷。后续测试显示,补丁版本能稳定阻断IPv6及IPv4流量,在启用杀开关状态下,即使网络断开重连或系统唤醒均能保持流量封堵,除非用户主动选择重新连接。此外,防火墙规则也能正确恢复到连接前的状态,维护系统安全基线。 综合来看,PureVPN Linux客户端的IPv6泄露漏洞暴露出VPN解决方案在复杂系统环境下管理多协议流量及系统安全配置的挑战。IPv6作为现代互联网不可或缺的核心协议,其流量管理若不严密,将严重削弱VPN的隐私保障效能。防火墙规则自动篡改又加剧了系统安全的不确定性。

用户应保持警惕,及时部署官方修补更新,结合自身环境禁用不必要的协议和优化防火墙策略,实现网络安全的多层次保障。 此外,VPN厂商不可忽视和延误此类关键漏洞的及时修复,需加强研发测试环节,全面覆盖多网络场景和操作系统版本,确保在网络状态改变或设备唤醒时,VPN客户端能够智能响应并保持安全策略持续有效。开源社区的协作和安全研究人员的反馈也将在推动整个VPN行业安全水平提升上发挥重要作用。 最后,广大用户在选择VPN服务时,应充分了解其在IPv6支持和杀开关功能的完善性,关注是否公开安全漏洞及修复进度。进行自身安全配置优化,如禁用IPv6、制定严格防火墙规则备份策略,同时保持VPN客户端及系统环境的最新状态,是保障个人和企业网络隐私安全的坚实基础。随着信息技术的不断进步,VPN产品的安全性能亦需跟进,唯有攻防同步与透明响应,方能构筑更加坚固的网络隐私防线。

。