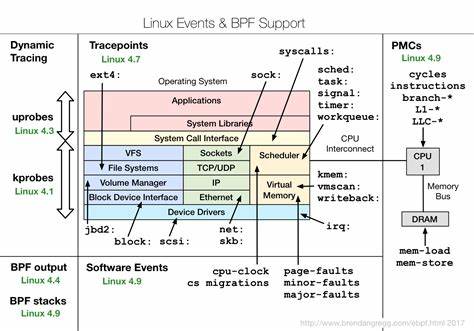

在现代操作系统中,Linux内核的可扩展性和安全性越来越依赖于增强型伯克利包过滤器(eBPF)技术。eBPF作为一种轻量级的虚拟机框架,允许在Linux内核中安全地运行用户定义的程序,以实现监控、网络调试和安全防护等功能。尽管eBPF在内核空间具有极大的灵活性,但传统上编写eBPF程序需要使用C语言,且受到诸多限制,令许多开发者望而却步。随着DotnetEbpf项目的出现,开发者能够使用熟悉的C#语言来编写eBPF内核应用,开启Linux内核开发的一扇新门。DotnetEbpf项目为Linux内核eBPF编程带来了革命性的变革。该项目的核心思路是将C#编译产生的中间语言(MSIL)通过一种转译工具,转换成等效的C代码。

随后,这些C代码借助现有的Linux内核eBPF编译链生成可在内核中运行的eBPF字节码。这样,开发者无须直接编写复杂的C内核代码,而是可以利用C#语言的高级语法、丰富的开发工具和生态系统,实现高效开发。DotnetEbpf为C#开发者提供了完整的.NET API包装,涵盖了eBPF的常用功能接口。通过这些API,开发者可以以现代面向对象编程方式设计内核程序结构。虽然Linux内核eBPF不支持动态内存分配,限制了对引用类型的支持,但DotnetEbpf鼓励采用结构体替代类,以满足内存和性能的硬性要求。项目中还包含了一些实用的示例程序,帮助开发者快速上手。

例如,Minimal示例展示了如何在内核中通过tracepoint捕获事件,并利用printk函数输出调试信息,用以观察程序运行状况。通过配套的用户态程序将eBPF应用加载进内核,实现了从用户空间到内核空间的无缝交互。另一经典示例是uprofile,它演示了如何附着到用户空间函数的入口和出口,捕获函数参数和返回值,功能上类似于传统的动态追踪技术。除此之外,profile示例以CPU性能分析为角度,展示了如何使用eBPF进行采样与符号解析,利用Rust开源库blazesym完成符号地址转换和源码定位。通过这些示例,DotnetEbpf不仅验证了技术可行性,还为开发者提供了丰富的参考和学习资源。与传统的eBPF开发相比,DotnetEbpf显著降低了编程门槛。

C#的语言特性如泛型、LINQ和强类型检查,使得内核程序设计更加清晰和安全。此外,借助.NET生态中的调试和测试工具,开发者能够更高效地发现和修正代码缺陷,缩短开发周期。实现跨平台开发也成为可能,这对构建复杂的云原生解决方案尤为重要。然而,DotnetEbpf仍有一定的局限性。由于eBPF自身对内存管理的限制,不支持动态分配和垃圾回收,无法使用传统C#中的完整面向对象特性,要求开发者深刻理解内核约束并作出相应设计调整。另外,转译工具链和后端编译流程相对复杂,需要一定的环境配置与维护成本。

展望未来,DotnetEbpf极有可能促进更多.NET开发者参与Linux内核生态的建设。随着项目功能的不断完善,或许能够实现更高级别的语言特性支持,使eBPF程序开发更加灵活。结合云原生、边缘计算和安全监控等热门领域,DotnetEbpf为推动内核扩展编程变革提供了坚实基础。总的来说,DotnetEbpf项目是Linux eBPF应用发展历程中的重要里程碑,它打破了传统语言壁垒,将C#带进了内核空间的世界。无论是系统运维工程师、性能分析师,还是安全开发人员,都能够借助DotnetEbpf大幅提升工作效率与创新能力。随着这一工具链的不断成熟,Linux内核编程的未来必将更加多元和便捷。

对于希望掌握Linux内核技术的开发者而言,深入学习并应用DotnetEbpf,将极大拓展职业技能边界,提升技术竞争力。