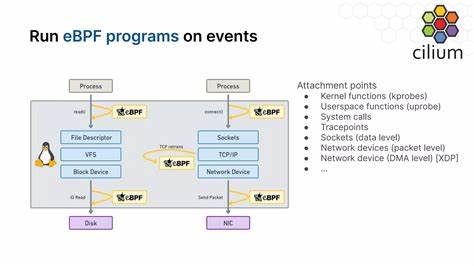

随着云原生技术和容器化应用的日益普及,系统性能与安全监控的重要性不断提升。作为一种强大且灵活的内核扩展技术,eBPF(扩展式伯克利包过滤器)正在成为系统事件捕获和处理的关键工具。eBPF能让开发者将代码运行在Linux内核空间,从而精准捕获系统调用、网络数据包及其它内核事件。然而,如何高效地将这些内核事件传递到用户空间进行实时处理,成为构建高性能监控平台的核心挑战。本文将系统剖析eBPF用户空间事件处理机制,结合Tetragon与Tracee等领先项目的设计思路,详细揭示其事件读取、解码和处理流程,助力开发者更好地理解和应用这项先进技术。eBPF事件数据从内核传输到用户空间,常通过环形缓冲区(ringBuffer)或性能事件缓冲区(perfBuffer)完成。

内核通过预先注册的hook捕获关键事件后,将事件数据写入这些缓冲区,用户空间程序则需准备相应的读取器来获取这些事件。以Tetragon项目为例,其通过载入已经固定在文件系统位置的名为pinned perf-map的eBPF map,初始化perfEvent读取器。随后,启动专门的Go协程持续读取perfBuffer中的事件记录,将它们推入一个缓冲通道(eventsQueue),以保证事件传输的高效并发性。Tetragon对于读取错误和事件丢失也有详细监控与记录机制,确保在高负载条件下系统的稳定运行和可测性。用户空间事件处理不仅仅是简单读取原始数据,更关键的在于对数据的解码与解析。Tetragon在收到原始事件字节流后,调用receiveEvent函数,进而将数据传递给HandlePerfData函数。

此过程首先取出事件的第一字节作为操作码,根据操作码查找预注册的事件处理函数,逐条解析并转换为对应的事件结构体。该机制不仅保证了事件处理的模块化和扩展性,还方便了错误分类与统计,譬如对未知操作码或解析失败事件的单独记录。在完成事件解析后,事件会被分发至多个监听器进行后续处理,如日志记录、告警触发或行为分析。Tracee作为另一款主流的基于eBPF的安全工具,在用户空间事件处理上采用了稍有不同的设计理念。它利用libbpfgo库管理eBPF程序的加载和perfBuffer的初始化,将内核发来的事件数据接收进自动缓冲的事件通道中,辅以丢失事件通道监控供失事件反馈。Tracee构建了一条完整的事件处理管道,由多个独立的协程组成流水线,从事件解码、缓存到容器上下文的动态丰富,最后通过检测引擎对事件展开实时威胁分析,极大提升了事件处理的及时性和丰富度。

这一路线还包含事件衍生和打印输出阶段,使得事件从原始内核通知转变成具有实际业务价值的安全告警和审计日志。无论是Tetragon还是Tracee,他们都面临着如何平衡高吞吐量与低延迟的挑战。对于大量事件的处理,采用Go语言天然的并发特性,通过多协程和通道设计,既保证了核心事件读取器不会因阻塞而卡死,也允许处理流程灵活扩展,适应不同场景的需求。环形缓冲区与性能事件缓冲区的选择也具备针对性,不同的场景下性能与资源消耗有较大差异。环形缓冲区一般延迟更低但功能相对简单,perfBuffer具备更复杂的事件处理能力。全流程的监控数据指标收集也不可忽视,如事件成功接收计数、事件丢失计数以及处理延迟统计等,可以帮助系统管理员实时掌握监控系统状态,发现问题及时响应。

随着eBPF内核子系统的不断发展,用户空间事件处理技术也在持续演进。项目如Tetragon不断完善事件处理容错机制,增强异步处理能力和插件化监听架构,以应对复杂多变的企业环境需求。Tracee则进一步深化安全威胁检测算法,结合海量事件的快速处理能力,为Kubernetes及容器安全提供了有力的技术保障。总结来看,eBPF的用户空间事件处理不仅是技术层面的事件采集与解析,更是连接内核与用户空间应用的桥梁。通过高效地从内核缓冲区读取事件、准确解码及优化后续处理流程,开源项目为系统监控、安全审计和行为分析奠定了坚实基础。掌握这些核心机制和最佳实践,将助力开发者设计更具扩展性和鲁棒性的监控系统,推动云计算和容器生态的安全发展。

未来,随着eBPF生态的丰富与完善,用户空间事件处理方案必将更加智能化、多样化,剩下的就是如何将其灵活应用到各类实际业务中,最终实现系统安全的全景式护航。