在全球范围内,Redis已成为数据存储和缓存解决方案中非常流行的选择。然而,随着这一技术的普及,Redis实例暴露于公网的事件也逐渐上升,带来了安全隐患。尤其是最近,Trend Micro发布的报告指出,许多暴露的Redis实例被不法分子滥用,用于远程代码执行和加密货币挖掘。 一、Redis简介 Redis是一种开源的内存数据结构存储,通常用作数据库、缓存和消息代理。由于其简单的API和出色的性能,Redis被广泛应用于高并发的环境中,例如电商、社交网络和实时数据分析等场景。 尽管Redis提供了优越的性能,但如果其配置不当或未能适当保护,它们可能成为黑客攻击的目标,导致数据泄露、远程代码执行和其他安全问题。

二、暴露的Redis实例的风险 根据Trend Micro的研究,许多在互联网上露天的Redis实例未能采取足够的安全措施。特别是以下几个方面: 1. **默认配置**:许多组织在部署Redis时,未能更改默认设置,例如未设置密码。这使得攻击者可以轻易地访问和控制这些实例。 2. **缺乏防火墙保护**:一些Redis实例直接暴露在公网上,缺乏必要的网络隔离和防火墙保护,这使得黑客可以轻松发现并利用这些服务。 3. **远程代码执行**:攻击者有能力利用这些暴露的实例进行远程代码执行。他们可以在Redis环境中运行任意代码,从而渗透到用户的系统中。

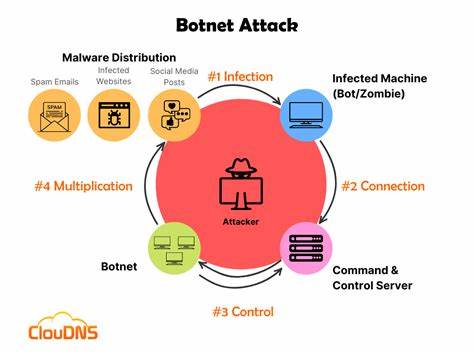

三、利用Redis进行加密货币挖掘 在攻击者获取了对Redis实例的控制权后,可能会利用这些资源进行加密货币挖掘。黑客通过使用被盗的计算资源,巧妙地提高了自己的挖矿效率,而不需要投入大量的资金。 加密货币挖掘要求大量的计算能力,黑客通过黑客攻击获得的Redis实例提供了一个理想的环境。此外,由于这些实例往往运行在高性能的服务器上,黑客能够实现高效的挖矿流程。 四、攻击者的攻击手法 攻击者通常利用开源工具和扫描器来发现暴露的Redis实例。一旦找到目标,他们就会尝试通过暴力破解、利用已知的安全漏洞或利用默认配置进入系统。

一旦攻击成功,他们就会在受影响的服务器上直接安装挖矿软件或利用现有的资源进行挖掘。此类行为不仅影响了企业的正当业务,也对其服务器的性能产生了负面影响。 五、如何保护Redis实例 为了保护Redis实例免受攻击者的侵害,组织应采取以下安全措施: 1. **更改配置**:对所有Redis实例进行配置审计,确保使用强密码并禁用不必要的命令和功能。 2. **使用防火墙**:在Redis实例前面添加防火墙,限制对特定IP地址的访问,确保只有可信的客户端可以进行连接。 3. **定期更新**:及时更新Redis到最新版本,以修补已知的安全漏洞。 4. **监控和日志记录**:实施监控和日志记录方案,以便能够检测到异常活动并及时采取行动。

六、总结 随着Redis技术的迅猛发展,安全问题也逐渐突显。暴露的Redis实例被攻击者滥用于远程代码执行和加密货币挖掘的事件频繁发生,严重影响了企业的安全和运营效率。 为了保障安全,组织必须及时对Redis实例进行安全审计与加固,采取必要的防护措施,减少风险暴露,共同携手构建更安全的网络环境。 通过采取上述措施,企业可以有效保护其Redis实例,减少被攻击的几率,从而为业务的持续增长建立安全基础。