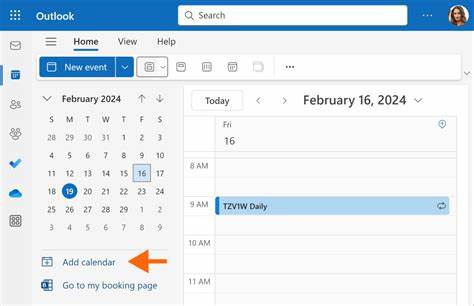

在当今数字化迅速发展的时代,网络安全威胁日益严峻,勒索软件攻击频繁发生,已成为企业和组织面临的重大挑战。近期,安全研究机构揭露了一个名为Storm-2603的威胁行为体,该组织通过部署基于DNS的控制后门,结合Warlock和LockBit两大勒索软件家族,对目标网络发动复杂而精准的攻击。这一发现不仅揭示了威胁者不断演变的攻击手法,也给安全防护带来了新的难题。 Storm-2603被广泛认为是疑似来自中国的高级持续性威胁(APT)组织,其活跃时间至少追溯至2025年3月。该组织利用微软SharePoint服务器中的新公开漏洞(如CVE-2025-49706和CVE-2025-49704,合称ToolShell)作为初始攻击载体,迅速渗透目标网络。与普通攻击不同,Storm-2603采用了一套名为AK47 C2的定制命令与控制(C2)框架,支持HTTP和DNS两种不同协议的通信渠道,分别被称作AK47HTTP和AK47DNS。

通过这种灵活的通讯方式,攻击者能够隐秘地控制被感染主机,绕过传统安全检测。 与传统C2架构不同,DNS控制后门利用域名系统的查询特性传递命令,这使攻击流量难以被常规防火墙和入侵检测系统截获。Storm-2603所使用的后门客户端“dnsclient.exe”通过解析域名“update.updatemicfosoft[.]com”的DNS响应,接收并执行远程下发的指令。该后门可激活Windows命令行工具cmd.exe执行攻击命令,实现对受害主机的远程控制和数据窃取。 有关分析显示,Storm-2603不仅部署了Warlock(又名X2anylock)勒索软件,还同时释放LockBit Black版本,两种勒索软件在业界较为少见地被同一组织联动使用。更引人注目的是,该组织广泛利用多款合法开源工具和Windows系统自带的实用程序,如masscan端口扫描器、WinPcap封包库、PsExec远程执行工具及SharpHostInfo信息收集工具,配合恶意载荷共同实施渗透和后续操作。

这种“合法工具与恶意代码结合”的策略使得攻击行为具备较强的隐蔽性和多样性,极大提升了攻击成功率。 技术层面,Storm-2603还采用了DLL劫持和“利用自身漏洞驱动程序”(BYOVD,Bring Your Own Vulnerable Driver)技术,试图绕过安全软件的防护。通过伪装成可靠程序的7z.exe和7z.dll等文件,该组织成功加载恶意DLL,启动Warlock勒索软件。使用bbb.msi和clink_x86.exe载入恶意clink_dll_x86.dll,进一步部署LockBit Black。此外,一款名为VMToolsEng.exe的定制杀毒进程工具也被用来关闭受害端的安全防御,借助第三方安全驱动ServiceMouse.sys达到终结防护程序的目的。这一系列复杂的技术手段表明,Storm-2603具备深厚的软件开发和渗透技术背景。

研究机构Check Point与Palo Alto Networks Unit 42均参与了对该威胁群体的持续追踪与分析。Unit 42将Storm-2603标记为CL-CRI-1040,指出其在分享漏洞被公开前就已使用AK47 C2后门进行窃密行为,并运营双勒索及数据勒索网站Warlock,实现双重勒索策略。这种网络攻击与勒索模式的结合,反映出威胁行为体正在迅速融合APT级别的复杂战术和纯犯罪集团的财务驱动。 Storm-2603的具体攻击动机尚未完全明朗。专家认为,该组织极有可能属于经济驱动的勒索集团,但不排除其同时具备间谍活动的双重目的。在当前国际环境中,中国、伊朗和朝鲜等国家的黑客组织曾多次通过勒索软件掩饰更深层次的政治或军事间谍行为,给全球安全态势带来了新的不确定性。

从防御角度看,面对Storm-2603这类高复杂度威胁,企业及组织必须采取多层次安全战略。首要措施是及时修补SharePoint等关键系统中的已知漏洞,尤其是CVE-2025-49706和CVE-2025-49704。其次,监测网络中的异常DNS流量及不寻常的命令执行迹象,并结合行为分析工具提升对隐蔽后门的检测能力。利用先进的端点检测与响应(EDR)系统,识别并阻止恶意DLL加载和BYOVD攻击手法,也是遏制入侵蔓延的关键。 此外,加强员工的网络安全意识,防范钓鱼和社会工程学攻击,减少初始访问风险,是构筑安全防线的重要环节。定期备份关键数据,确保在勒索软件爆发时能够迅速恢复,也极大地降低了业务中断的影响。

随着网络攻击技术日益隐蔽且复杂,Storm-2603案例成为了现代网络安全威胁演化的缩影。通过细致剖析其利用DNS控制后门的攻击方式及勒索软件联动策略,行业从业人员能够更好地理解和应对这类威胁,实现更加有效的风险管理。只有不断提升防御能力,结合全球威胁情报共享和协作,才能在日益严峻的网络安全环境中守护企业信息资产的安全。