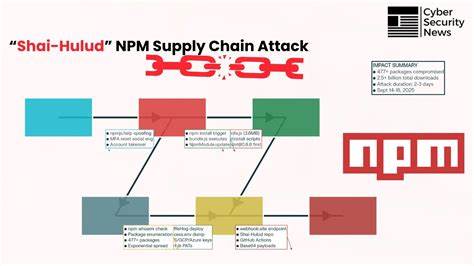

近年来,随着互联网技术的飞速发展,JavaScript和Node.js在全球软件开发领域占据了举足轻重的地位。与此同时,NPM作为JavaScript生态系统中最主要的包管理工具,其丰富的开源库极大地推动了开发效率和创新。然而,随着依赖的链条越来越长、复杂,供应链攻击的风险也逐步显现,甚至频繁发生,严重威胁着软件生态的安全与可信度。供应链攻击本质上是黑客通过侵入软件发布渠道或依赖库,植入恶意代码,进而影响使用者的软件系统。NPM平台的广泛应用和开放性,为攻击者提供了便利条件。近年来,攻击者不仅着眼于窃取加密货币,更将目标转向更为敏感的企业访问凭证和关键口令。

科技行业尤其容易成为这些攻击的重灾区,因为许多开发者对第三方包的安全性缺乏足够警惕,自动化的依赖管理使得恶意代码能够迅速传播。回顾NPM的发展历程,其从诞生之初就具备了改变JavaScript开发生态的潜力。最初,NPM只是解决了依赖管理的基本需求,促进了代码的模块化和复用。然而,其安全机制未能同步完善,特别是在对包的发布和执行环节缺少严格管控,例如未强制签名验证,导致恶意代码轻易混入供应链。过去几年,随着微软收购GitHub及NPM,市场对安全性的期待有所提高,但实际改进仍显不足。微软作为全球最大的技术巨头之一,其在维护生态安全方面责无旁贷。

然而从多个实例可以看到,微软并未彻底修补早期遗留的安全漏洞,反而因内部管理调整及业务重组,延误了关键安全机制的推行。尤其是在NPM的postinstall脚本执行机制上,至今仍存在可被滥用的风险,这让依赖包在安装过程中的代码执行成为攻击载体。历史上的多个案例证明,攻击者利用这一点发布恶意模块,窃取用户敏感信息,甚至完全控制目标设备。更令人担忧的是,随着AI技术的进步,生成恶意代码和伪装攻击手段的成本大大降低,攻击手法愈发隐蔽和复杂。配合社会工程学攻击与深度伪造技术,攻击者能够制造看似合理的代码提交和包发布,欺骗维护者和自动化审核系统。这一趋势使得传统安全防护手段面临巨大挑战。

面对这一困境,企业和开发者亟需采取积极措施应对。首先,强化依赖包的安全审核机制至关重要。引入软件材料清单(SBOM)管理,实施依赖链追踪,能够帮助识别风险源头。其次,推行包签名和多因素认证,确保发布者身份的可信度和包内容的完整性。此外,增强自动化检测工具与AI辅助审查能力,快速发现恶意代码和异常行为。对于开发者个人,提升安全意识、避免盲目依赖未知或废弃的包,是保障项目安全的第一道防线。

持续关注社区动态和安全公告,及时更新依赖项,减少潜在漏洞暴露面。企业在选用第三方依赖时,应结合风险评估工具,审慎决定是否采用。同时,部署严格的权限管理策略,防止凭证泄漏带来的连锁反应。NPM的安全问题不仅仅是技术层面的问题,更牵涉到整个软件生态的信任基础。若不能有效保障供应链的安全,将直接影响软件产品的质量和企业的品牌声誉,甚至威胁用户的敏感数据安全。整体来看,软件行业亟需形成统一且强有力的安全标准和合作机制,促进各方积极参与供应链风险管控。

同时,政策制定者和监管机构也应加强对开源软件安全的关注,推动制定相应法规和规范,引导行业健康发展。综上所述,NPM供应链攻击的反复出现提醒我们,技术创新与安全管理需齐头并进。微软作为主要平台运营者,承担着提升整体安全性的责任,但同时,整个开发社区都必须警觉和行动起来。只有凝聚行业共识,打造安全、可信的开源生态环境,才能真正让开发者回归创造的乐趣,实现软件行业的可持续发展。 。