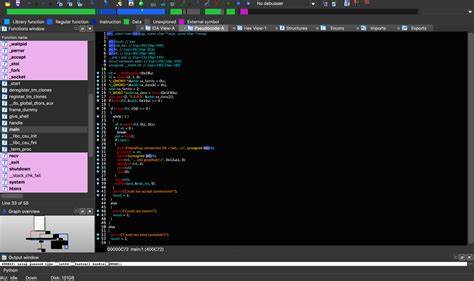

在软件安全与逆向工程领域,反编译器是研究者和工程师必须依赖的工具。Ghidra、IDA Pro、Hex-Rays、Radare2 等工具在静态分析与代码重建方面表现出色,但它们并非无懈可击。近年来出现的一类技术通过将程序逻辑集中到单一函数或以构造函数替代传统 main 入口,能够显著增加反编译难度,甚至在某些情况下导致反编译器异常或崩溃。本文从原理出发,分析这种"单函数/无 main"策略为何会扰乱反编译器,讨论常见反编译器的弱点,总结这种技术的局限性,并给出针对研究者和工具开发者的检测与缓解建议,同时强调相关的伦理与法律边界。 概念与动机 通常,人类可读的 C 代码由若干函数组成,主函数 main 负责初始化与调度,下属函数通过调用栈实现模块化与逻辑分割。反编译器与去编译工具则试图从二进制结构中恢复函数边界、调用关系与高层控制流。

当程序作者将原本分散在多个函数中的逻辑聚合为一个函数时,函数划分、调用栈语义与类型信息都会被削弱。另一种相关做法是保留空的 main,而将"真实"启动逻辑放在带有构造属性的函数中,使得运行时栈并不包含传统的 main 调用序列,进一步混淆分析者对程序入口与执行路径的判断。 这一类技术的动机可以分为合法与可疑两类。合法情形包括学术研究、抗逆向测试、软件白盒模糊化研究与测试反编译器健壮性。可疑情形则包括希望逃避分析的恶意软件或闭源商业保护。作为安全研究人员,应当以提升工具健壮性与揭示检测盲点为出发点,避免提供可直接滥用的操作细节。

原理剖析:为何反编译器被扰乱 反编译器依赖对二进制的若干静态假设来恢复高层结构,其中最重要的包括函数边界识别、调用关系图构建、类型与原型推断以及基于栈帧的局部变量恢复。将所有逻辑放入单个函数或通过变异的入口调用模式,会打破这些假设。 单函数化会带来以下影响:控制流变得庞杂且高度分支化,导致反编译器在切分基本块与函数边界时难以判定哪些代码区域应当成为独立函数。调用调用栈信息被替换为内部分支或基于参数的选择分发逻辑,使得典型的间接调用识别策略失效。类型推断依赖于调用约定与参数使用方式,但当函数根据首个参数的值选择执行路径并使用可变参数或强转返回类型时,静态类型恢复的可信度大幅降低。 无 main() 的变体则利用运行时初始化阶段或构造器函数,将核心逻辑放在程序加载时就执行的函数中。

传统的分析以 main 为程序入口,并据此构建调用图与依赖关系,但构造器在程序启动序列中可能以多次重复调用或奇异栈布局出现,导致工具无法正确重建标准的调用链。某些反编译器在遇到异常的递归或异常栈深度时,可能触发未稳健处理的边界条件,从而崩溃或报错。 对主流工具的实际影响 实践中,不同反编译器对上述模式的耐受度差异明显。部分工具在函数边界恢复上依赖启发式规则,这些规则在面对高度相似的内联代码或基于参数分发的逻辑时会失败。另一些工具在类型还原或栈变量命名上仰赖传统 ABI 约定与固定栈帧模式,当程序刻意破坏栈帧构造方式或频繁使用可变参数时,类型还原结果会变得错乱。还有一种极端情况,复杂的控制流图结合庞大的函数体会触发内存或递归限制,导致反编译器崩溃。

值得注意的是,工具崩溃并不总是"打败"分析者。在许多情形下,崩溃只是阻止自动化反编译流程,而人工分析仍然可以通过静态阅读汇编、动态调试或符号执行等手段逐步拆解程序逻辑。单函数化更多的是提高逆向成本,而非完全阻止分析。 研究者常见的实验结论包括:小型示例足以展示概念性效果,但要对成熟的、抗崩溃设计的分析平台造成重大影响,往往需要同时利用多种混淆手法。单一的单函数重写在面对有经验分析者与动态工具(如调试器、运行时跟踪器)时,保护效果会快速下降。 实现与局限性(高层概述,不提供可执行细节) 实现层面通常涉及将原有函数逻辑映射为分支分发的子例程,并通过某种形式的参数选择机制决定执行路径。

还可能用可变参数、类型强转或返回整型后再转换为指针的技巧来规避静态类型检查。利用构造函数或库初始化钩子替代 main 能够改变可见的程序入口。 但这些做法并非无成本。单函数化通常会使得编译器优化受限,导致可执行文件体积增大、性能下降或产生未定义行为风险。可变参数与类型强转在不同平台的 ABI 上表现不同,浮点运算与精确类型管理会遇到困难。此外,静态分析的盲点常常伴随着动态分析的可观测性提升,运行时访问模式、系统调用痕迹和文件句柄使用仍然为分析者提供线索。

检测方法与防御策略 从防御与工具改进角度,了解该类混淆的特征有助于修补反编译器弱点并为分析者提供可执行的对策。首先,检测单函数化的直接线索包括异常长的函数体、极高的基本块数量、基于首个参数的显式分发结构,以及大量可变参数或类型强转的使用痕迹。静态度量可以用来标记可疑目标并触发备用分析策略。 其次,引入更健壮的函数切分策略与控制流归类机制是关键。工具可以结合数据流分析与符号执行技术来识别潜在的逻辑分支块,而不是简单依赖边界启发式。利用跨模块内存访问与调用上下文线索,有助于恢复被合并的逻辑单元。

对于构造器替代 main 的情形,分析器应遵循可执行格式中加载器与构造函数表的定义,预先识别程序启动序列中的非标准入口。 另外,增强反编译器的异常处理能力和资源管理有助于避免由于极端控制流图而导致的崩溃。健壮的错误隔离、阶段性中间表示以及基于时间或内存的回退策略,能保证在遇到复杂目标时仍能输出部分有用结果,而不是完全失败。 从分析者的角度,结合静态与动态方法可以弥补纯静态反编译的不足。动态跟踪能揭示真实执行路径与参数传递模式,进而指导有针对性的静态拆解。自动化模糊或符号执行可以探索分支,并帮助识别那些基于参数选择执行路径的分发点。

逆向工程流程也应包含对构造函数与初始化钩子的审查,特别是在没有明显 main 调用的二进制中。 伦理与法律考量 讨论抗逆向或混淆技术时不能忽视伦理与法律问题。学术研究与防御性安全测试需要在受控环境中、遵循法律与组织许可的前提下进行。在没有明确授权的情况下将混淆或躲避分析技术应用于他人软件,或用于传播恶意软件,既不道德也可能触犯法律。因此,对抗反编译器的研究应以改进防御工具、提升检测能力与教育为目标,而不应提供可立即滥用的开发指南。 结论与展望 将 C 代码库压缩为单函数或利用构造器替代 main 的技术展示了通过打破静态分析假设来增加逆向难度的思路。

它揭示了反编译器在函数边界识别、类型恢复与入口分析方面的脆弱性,同时表明没有任何单一技术可以彻底阻止分析。针对这些挑战,反编译器与分析平台需要在鲁棒性、错误隔离以及结合静态与动态手段方面持续改进。 未来的发展可能会看到更多基于机器学习的控制流和类型恢复方法,以及融合运行时信息的混合分析平台,以便在面对复杂混淆时仍能恢复高质量的语义信息。与此同时,安全社区应持续强调合规的研究实践,推动工具开发者、研究人员与产业界在可控环境中验证和修补分析盲点,从而提升整体生态的安全性与可信度。 。