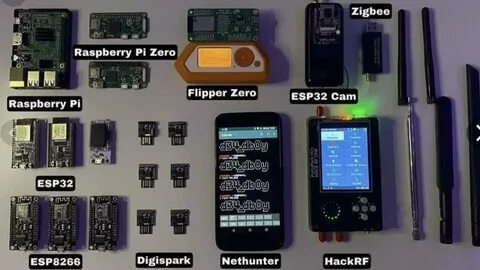

近年来,随着物联网(IoT)设备和加密货币硬件钱包的普及,微控制器芯片的安全性日益成为业界关注的焦点。2025年4月,安全研究机构Crypto Deep Tech爆出了一项震惊业界的ESP32芯片安全漏洞(CVE-2025-27840),这一漏洞严重威胁了包括比特币等数字资产的安全,为黑客窃取私人密钥打开了方便之门。本文将深度剖析该漏洞的技术细节、影响范围及应对措施,帮助读者全面了解ESP32芯片安全风险,并保障数字资产安全。 ESP32芯片简介与安全漏洞概述 ESP32是由中国制造的一款低功耗、多功能微控制器芯片,广泛应用于数十亿物联网设备,如智能家居、路由器及多款流行加密钱包的核心组件。它不仅具备蓝牙和Wi-Fi功能,还承担着设备内关键的安全计算任务,例如加密操作和密钥管理。 然而,Crypto Deep Tech团队在对ESP32深入研究后发现,芯片中存在多处安全缺陷,尤其在伪随机数生成器(PRNG)设计上存在严重缺陷,生成的密码密钥极易被预测。

此外,芯片未能有效拒绝非法私钥(如值为零或负数),这使得攻击者能够构造非标准密钥实现恶意签名。该漏洞使攻击者能够在目标设备上伪造数字签名,从而绕过交易验证,盗取用户比特币资产。 漏洞技术解析:伪随机数生成器与electrum_sig_hash函数 ESP32内置的伪随机数生成器本应为加密任务提供安全、不可预测的随机数,用以生成私钥和签名。然而,该芯片的PRNG设计缺陷严重降低了随机数质量,密钥容易被提前猜测。攻击者通过分析这些低熵数据,可以重建用户私钥,从而完全掌控钱包资产。 另外,Electrum钱包广泛使用的electrum_sig_hash函数也因ESP32芯片的缺陷而暴露风险。

该函数负责根据交易内容生成ECDSA签名的哈希值,但由于芯片支持消息前缀编码和不标准的格式处理,恶意攻击者可生成伪造的合法签名,有效通过网络交易验证流程,实施盗币攻击。 实战模拟攻击案例及影响 研究团队曾模拟一次利用该漏洞攻击的过程,成功从一个包含10比特币的硬件钱包中提取出私钥。令人震惊的是,该攻击全程未触发用户或设备的任何安全警告,证明ESP32芯片上的漏洞在实际使用场景中极易被利用。 不仅如此,作为ESP32芯片的依赖产品之一,Blockstream Jade等硬件钱包的安全性也面临重大威胁。由于芯片内存可被远程利用蓝牙或Wi-Fi接口攻击,黑客有机会操控设备存储,直接窃取私钥或植入恶意代码。 广泛风险:不可忽视的物联网安全隐患 ESP32芯片广泛应用于智能家居、工业自动化等领域,其安全漏洞的危害远不限于加密钱包。

专家警告,此类微控制器上的缺陷可能成为大规模国家级网路攻击和供应链攻击的突破口,威胁整个互联网生态的安全。 以往,像苹果M系列芯片的微架构漏洞曾导致加密密钥泄露,无论软件补丁如何更新均难以完全修复,显示出硬件层面安全设计的重要性与挑战性。ESP32漏洞同样提醒业界,硬件安全是数字时代不可忽视的根基。 主流硬件钱包安全现状及行业反应 尽管像Ledger和Trezor等主流硬件钱包配备了高安全等级的安全元件(Secure Element,EAL6+认证),它们仍依赖于微控制器芯片执行关键的密钥验证和交易签名操作。3月Ledger对Trezor产品的安全审计显示,供应链攻击和硬件微控制器漏洞依然是威胁点。 Ledger技术负责人Charles Guillemet指出,虽然安全元件层面已较为坚固,但微控制器层面存在潜在风险,攻击者可能通过供应链介入或固件植入展开攻击。

可见,ESP32漏洞暴露出整个硬件钱包生态在保障安全方面需要更严谨的设计和防护措施。 用户防护建议与未来展望 针对当前ESP32芯片的漏洞风险,用户应尽快采取行动。首先,避免使用基于易受攻击单芯片方案的硬件钱包,优先选择具备多层安全系统和独立安全元件的产品。其次,及时关注厂商固件升级及安全公告,保持设备软件补丁更新。 网络环境层面,应限制IoT设备的无线通信权限,关闭不必要的蓝牙和Wi-Fi接口,减少远程攻击面。企业用户应强化供应链安全审计,筛查产品硬件风险,避免被漏洞波及。

从行业角度,芯片制造商须重视随机数生成器等核心加密模块的安全性,推动硬件安全设计的标准升级。安全研究机构与产业界应加强合作,开展持续的漏洞检测和漏洞修复,形成更完善的硬件安全生态体系。 总结 ESP32芯片安全漏洞的曝光,凸显了物联网时代硬件安全的复杂挑战及其对数字资产安全的深远影响。比特币和其他加密货币的保管安全不仅依赖软件防护,更离不开底层硬件的稳固保障。广大用户和厂商应增强安全意识,积极应对硬件层面风险,共同筑牢数字经济的安全屏障。只有这样,数字资产才能在未来的网络世界中真正实现安全可信的流通与保值。

。