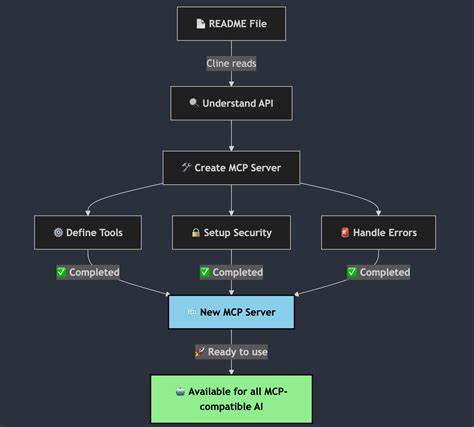

在微软技术领域,COM(Component Object Model)作为一种经典的组件对象模型,已经成为多语言编程、脚本自动化以及功能共享的重要基础。COM的诞生满载着几十年的技术沉淀,它不仅支持本地功能调用,还能通过DCOM实现远程对象访问,这种能力广泛应用于Windows生态系统内的众多软件,尤其是Microsoft Office套件。随着人工智能和现代协议的发展,Model Context Protocol(MCP)作为一种新的标准被引入,将传统COM模式进行了创新性的抽象和升级。在技术爱好者和安全研究者之间出现了一个有趣的想法:是否能够通过MCP服务器托管多个COM对象,实现AI驱动的办公自动化?答案是肯定的,这不仅是技术实现层面的突破,也打开了在Windows和Office自动化领域的广阔想象空间。MCP服务器通过接口抽象,支持脚本编写与自动化操作,允许与外部服务集成,并且具备本地与远程服务器的灵活部署选择。其动态发现特性让用户只需提供CLSID或ProgID即可启动和操作相应的COM对象,使得管理和利用现有COM资源变得高效而简单。

实现过程中,最大挑战之一是处理当Invoke方法或Get/Set属性调用返回新的COM对象时的边缘情况。为了解决此问题,开发者采用了一些创新且具有一定“hack”性质的抽象方案,保证了功能的连续性与稳定性。安全性方面,鉴于COM对象的高权限性,MCP服务器实现了CLSID和ProgID的允许列表机制,从源头上对可被实例化的对象进行严格控制,有效减少潜在风险。同时,还可根据需求扩展到具体接口和方法的权限分配,进一步提升安全防护层级。这一机制保证了在执行文件系统访问或启动如Shell.Application等敏感服务时拥有更精细的权限管控,保护系统免遭恶意操作威胁。从功能场景来看,MCP托管的COM服务器已经实现了令人瞩目的应用。

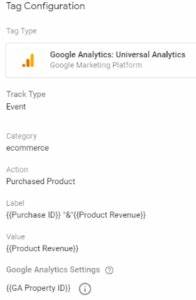

与聊天AI助手如Claude连接后,能够自动创建、编辑并保存Excel文件,甚至能够调用Outlook发送邮件,极大地解放了人工操作的负担。此外,利用微软的语音合成接口(SAPI)实现语音输出功能,更增添了交互的智能化维度。值得关注的是默认激活的允许/拒绝确认对话机制,保持了用户处于控制环节中,防止AI工具在未经授权的情况下执行高风险操作。这一人机共控模式既保证了自动化效率,又兼顾了安全防范的必要性。MCP和COM的结合不仅展现了强大的技术互补优势,也为Windows及Office自动化注入了全新活力。传统自动化依赖界面元素点击存在效率低、易出错的问题,而通过API及COM级别的精确控制则实现了更为稳健、连贯和语义丰富的自动化流程。

此种方式极大地提高了自动化的可靠性和拓展性,契合当今AI智能办公的发展趋势。从更宏观的视角来看,MCP托管COM的理念不仅是技术实现,也为渗透测试与红队攻击提供了新的思路。COM的权限与功能复杂度使得其在安全攻防领域扮演关键角色。通过构建这种多COM对象托管服务,安全研究者能够更有效地模拟高级持久性威胁(APT)行为与攻击链条,深入挖掘潜在漏洞与防御盲点。此举也提醒各方加强对COM相关攻击路径的风险认知和防护策略制定。在技术实现的探索过程中,甚至有尝试让AI辅助工具重新唤醒已被官方淘汰的Internet Explorer浏览器,这种“复活”既展示了灵活性,也反映了对传统技术的尊重与创新融合。

从源代码层面来看,该项目公开于GitHub,表明其初衷更多地在于学习和技术探索而非生产级产品。代码为社区提供了宝贵的学习教材和研究基础,推动了MCP与COM技术的进一步演进。总结来看,将COM服务器托管于MCP服务器不仅实现了Windows及Office办公场景的自动化智能升级,也引领了技术安全领域的创新探索。这种基于组件抽象、动态发现及权限管理的集成方法,为多任务自动化和AI赋能办公注入了新的活力。对于技术爱好者,亲身实践和项目构建不仅可以加深对新旧技术融合的理解,也有助于识别潜在的安全风险及防范对策。未来,随着AI与低层系统接口的更深度融合,类似设计势必会在企业办公及安全防护中扮演越来越重要的角色。

拥抱MCP与COM的结合,是迈向智能高效、安全可信办公环境的关键一步。