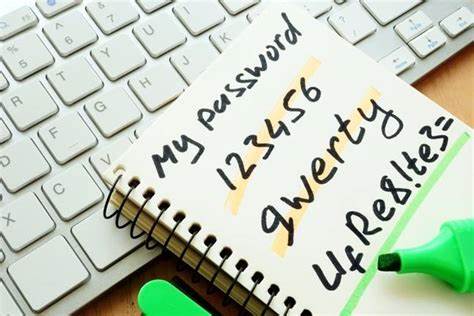

近年来,网络攻击手段愈加多样化,尤其是在多因素认证(MFA)已被广泛应用的背景下,攻击者开始转向利用恢复码等弱点实施渗透。恢复码,作为多因素认证系统中的备选验证方式,通常用来帮助用户在无法通过常规验证时重新获得账户访问权限。但正是这类安全元素,一旦被不当保存,便成为黑客入侵的隐蔽入口。近期,知名网络安全事件震动业界 - - 一名安全工程师因疏忽将重要恢复码以明文形式存放在个人桌面,引发整家公司遭受严重攻击,导致数据泄露和持续的网络控制权丧失。攻击者在成功突破初始防线后,利用恢复码绕过多因素认证,快速获得访问权限,接着关闭安全报警和防护系统,用以掩盖恶意活动和扩展控制范围。原本用于保护系统安全的恢复码,因管理不当,反而成为攻击者攫取权限与持续存在的助力。

此事件突显了一个常被忽视的安全细节 - - 恢复码以及其它敏感凭证绝不能以未加密的形式存储。安全专家强调,恢复码应存储在加密的密码管理器中,并配备复杂密码,杜绝自动填充功能的使用。此外,定期更换恢复码并确保对异常登录行为进行敏锐监控同样重要。企业管理层和安全团队必须强化员工培训,提升安全意识,确保与敏感信息处理相关的最佳实践得到严格执行。此次事件也揭示,单靠多因素认证并不能完全抵御高级威胁。企业必须建立多层次的安全防御体系,包括强加密存储、严格权限管理、全方位日志审计以及快速响应能力。

真正的安全防御应从技术、流程与人员三个维度同步推进。恢复码被泄露后,攻击者不仅能够假冒合法用户进入系统,还能关闭安全平台,释放更多恶意程序,实施勒索软件攻击,损害企业正常运营。可见,一次小小的失误往往带来灾难性后果,显示出每个细节在整体安全中的价值。对于广大企业而言,要从根本上杜绝此类风险,需重新审视数据保护政策,确保所有关键凭据均经过加密处理,且仅限必要人员访问。部署全面的信息安全审查机制和及时的异常行为检测,能够有效识别潜在威胁,避免安全漏洞被利用。此外,备份和灾难恢复方案也不可忽视,确保即使遭遇攻击,企业能够快速恢复运营,降低损失。

攻防技术的较量永无止境,防守方必须不断完善自身安全体系,将失误降到最低。通过加强内部管理和提升技术防御能力,企业才能在面对复杂多变的网络威胁时立于不败之地。总结来看,恢复码虽是多因素认证的重要补充,却因其便捷性带有一定风险。保护恢复码安全,远离明文存储,是每个组织必须重视的课题。只有真正认识到数据安全的重要性,落实最佳实践,方能筑牢网络安全防线,避免因小失大,引发严重后果。 。