近期,备受加密货币爱好者关注的隐私币Monero官方Linux命令行界面(CLI)二进制文件遭遇重大安全事件,官方网站被黑客入侵并植入恶意代码,导致部分下载用户的资金被窃。此事件不仅引发了加密货币社区的广泛关注,也为所有数字资产持有者敲响了安全警钟。作为一款主打匿名性和隐私保护的数字货币,Monero因其强大隐私特性而备受支持。然而,即便是自身具有高安全设计的区块链技术,也难以避免外围安全漏洞所带来的巨大风险。攻击者通过入侵Monero官网的下载服务器,替换了官方发布的Linux CLI钱包安装文件,植入了可以窃取用户资金的恶意二进制程序。使用受感染的程序启动钱包后,黑客能够在用户不知情的情况下自动转移资金至攻击者控制的地址。

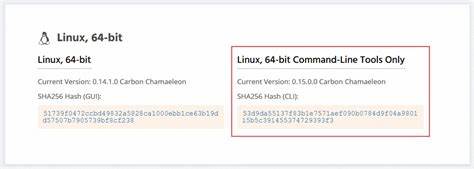

该事件首次被用户发现是在2019年11月18日,用户下载之后发现文件的SHA256校验值与官网提供的不符,立即在GitHub上进行举报。事件曝光后,Monero团队第一时间在Twitter发布声明,确认网站确实遭到入侵并下架了受影响的文件,建议所有于当天早晨至下午下载CLI钱包的用户核对文件哈希值,若发现不一致应立即删除文件,避免运行。尽管官方迅速采取了应对措施,仍有用户报告资金损失案例,比如一名用户表示大约在运行受感染程序九小时后,钱包中的7000美元加密货币全部被转走。此事件不仅暴露了加密货币下载渠道可能的安全短板,更凸显了用户在数字资产管理中必须保持高度警觉与自主防护意识。黑客如何入侵官方服务器,目前仍未有详细公开结论,Monero团队正在进一步调查中。为防止类似事件发生,官方暂时启用了备用分发源以保障文件的安全性。

对广大用户而言,核对下载程序的哈希值成为防止恶意软件感染的基本但极为重要的安全措施。通过官方公布的哈希值与下载后文件进行比对,能够较早发现文件篡改情况,避免后续损失。此次事件也使安全从业人员重申软件供应链攻击的危险。无论加密货币项目本身多么安全,若外围服务并未做好充分保护,一旦被攻击,后果将难以挽回。供应链攻击已成为近年来网络安全领域的重点防范对象,针对官方软件下载站点、开发者账户和签名密钥的攻击层出不穷。加密数字货币钱包应用作为持币者与区块链交互的关键工具,其安全性直接关系到用户资产安全。

在使用官方钱包或第三方钱包时,验证文件来源和完整性至关重要。除了文件哈希对比,用户还应尽量使用多重身份验证、硬件钱包和冷钱包等安全措施,减少潜在风险。此次事件中,攻击者甚至部署了与Linux版本相似的Windows版本恶意程序,但截至目前尚未发现Windows官方CLI钱包被攻击的报告。此现象说明攻击目标以Linux版本为主,也提示用户在各操作系统环境下都应保持警惕。事件引起了业内对于开源软件安全性的广泛讨论,加密货币项目往往依赖社区审计和开源代码,然而安全漏洞不仅限于代码本身,服务器配置、传输路径及发布渠道同样是攻击重点。加强全链路安全防护,才能为用户打造更完整的安全保障体系。

为应对恶意软件传播,业界建议加密货币用户养成良好操作规范。下载钱包时一定要从官方网站确认链接,其次要核实发布的文件哈希,避免点击或运行来路不明的程序;最后务必筹备资金安全的备份措施,一旦资金遭受盗窃或丢失能够降低损失。Monero团队在事件处理上展现迅速响应与负责任态度,通过官方博客和社交媒体及时向用户发布安全提示,并采取措施修复漏洞,防止恶意软件再次传播。未来,更多加密货币项目可能借鉴此次经验,强化自身分发渠道安全,并增强安全社区合作,共享威胁情报。这起事件虽然给部分用户带来经济损失,却也成为推动数字资产安全意识提升的重要催化剂。随着区块链技术的发展与普及,用户安全防护和项目安全保障必将成为行业健康发展的基石。

在加密货币市场日益火热的当下,任何一个安全漏洞都会引起连锁反应,用户应理解并重视安全基本功。如同Monero事件所示,下载官方软件后,核对SHA256哈希不仅是防范恶意软件的重要手段,更是一种保护自身财产的必要习惯。最后,建议所有数字资产持有者定期关注官方公告,及时更新和升级钱包软件,保持设备操作系统和安全软件的最新状态。在未来,只有建立完善的网络安全防护体系,同时培养用户的安全意识,才能真正保障数字货币资产的安全与隐私。