随着人工智能(AI)技术的不断进步,其在软件开发领域的广泛应用带来了诸多便利和创新。然而,AI强大的生成能力和自动化工具同样被不法分子利用,使得开源项目面临一种前所未有的安全威胁 - - 极难检测的后门攻击。众所周知,开源项目在全球数字基础设施中占据重要地位,从操作系统到数据库、中间件乃至各种常用工具,都大量依赖开源软件。后门一旦植入,将可能导致远程控制、数据泄露、系统崩溃等严重后果,影响范围甚至超越了 2020 年著名的 SolarWinds 事件。最近,微软工程师 Andres Freund 发现了一个利用多重隐蔽手段的后门攻击案例,这起事件充分暴露了开源软件的脆弱性及社交工程手法的高超。所谓后门通常难以察觉,因为它们精心隐藏在构建脚本、测试文件、二进制代码甚至依赖库内部,其触发条件极其复杂,能够无声无息地绕过认证,且不会在日志中留下任何痕迹。

这类攻击不仅考验技术能力,更需要极长时间的耐心与缜密规划。攻击者通过"Jia Tan"等虚构身份,长达数年不断提交高质量补丁,逐步获得维护者信任。与此同时,一批虚假关联账号施加压力,要求维护者将项目控制权交予伪装成热心贡献者的攻击者,从而成功部署后门。这种社交工程和技术攻击的结合,极大加强了威胁的隐蔽性和持久性。令人担忧的是,随着大语言模型(LLM)等先进AI工具的出现,原本需要数年时间才能建立的信用和资历,现在可能在数周甚至数天内实现自动生成。AI能够产生大量看似合理且技术水平较高的代码补丁,模拟个性化的交互和恰当的沟通风格,甚至扩展影响力同时发动多轮攻击,极大地压缩了攻击者达成目的的时间窗口。

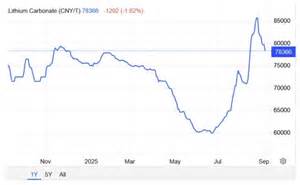

开放源代码项目的"内卷"状态 - - 少数维护者承担海量代码审查和维护任务的"内布拉斯加问题" - - 在人工智能时代愈加凸显。维护者们一方面要对抗国家级别的复杂攻击,另一方面仍是业余义务性质的贡献者,资源严重不足,缺乏系统性支持和资金保障,使得防御难度急剧上升。近年多起事件表明,想要有效防范基于AI的后门攻击,单靠传统人工审查难以奏效。面对AI自动生成的海量代码,以及伪造身份持续蚕食项目控制权,纯粹依赖人力往往力不从心。此外,AI工具还能根据目标维护者的心理特点、习惯和沟通风格量身定制攻击内容,制造更具迷惑性的社交工程陷阱。唯一被广泛认可且行之有效的解决路径,是对开源维护者进行大规模的资金和技术支持。

通过组建多元化专家团队,引入先进的AI辅助检测工具,增强代码审计和身份验证环节,同时改善维权和举报机制,能够大幅提升防御能力。提供稳定的资金支持和工作环境,减少维护者的精神和时间负担,保证他们能够持续、专业地面对愈加复杂的威胁。对于企业和政府部门而言,充分认识开源安全的重要性,积极参与开源项目的扶持和安全建设,既是保护自身利益的长远策略,更是保障整个数字生态安全的关键举措。开源软件为全球数十万亿美金的数字经济创造了基础价值,投资合理的防护措施无疑回报丰厚。也正如此前事件所警示,等待形势恶化才采取行动只会使损失惨重,开源社区需要全球范围内建立更加紧密的合作关系和安全共识。除了资金和团队保障之外,加强开源项目的治理体系、完善身份认证及权限管理、推广标准化安全审计流程同样必不可少。

随着AI技术的日趋普及,现有的安全策略和防护手段亟须更新升级,结合自动化与人工智能的双重优势,防止攻击者利用AI创造出的虚假贡献和社交困境。开源社区还应积极推动透明度和可追溯性建设,使代码提交、审查及责任分配更加明确,降低恶意行为的藏身空间。在技术层面,密码学签名、零知识证明和可信构建路径的引入,有助于检测并阻断后门传播的链路。教育培训也是必不可少的环节,提高全体贡献者和维护者的安全意识,掌握AI辅助工具的使用和风险识别,锐化对异常行为的敏感度。总体来看,人工智能既为开源软件注入新的活力,也带来了深远的安全挑战。只有科学综合地应对,才能既享受AI带来的效率提升,又杜绝安全风险常态化。

数字时代的开源安全,需要全社会特别是企业、政府和用户三方的通力合作,才能筑牢防线,守护这一全球共享的技术基石。随着AI技术进一步普及,开源项目的安全防护已步入关键拐点。只有提前行动,建立系统性防御机制,才能避免更多类似xZ Utils后门事件的重演,保障数字世界的整体健康与稳定。 。