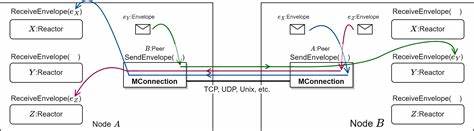

CometBFT作为区块链生态系统中的关键共识引擎,广泛应用于Cosmos及其他多个区块链项目中,承担着节点间的点对点通信和共识执行。然而,近期爆出的零日漏洞揭示出其P2P网络层存在远程攻击风险,导致节点崩溃甚至网络瘫痪,给整个生态安全敲响警钟。本文将对这一远程崩溃漏洞进行深入剖析,帮助开发者、节点运营者和安全研究人员了解潜在威胁,掌握防护要点。CometBFT的设计目标是实现高性能、高可用的区块链共识机制,基于Tendermint核心构建,其核心优势在于高效的拜占庭容错算法和稳定的P2P消息传播机制。然而,复杂的网络交互和协议设计也使其在面对恶意流量时暴露出安全弱点。此次曝光的零日漏洞本质上是针对P2P协议中的消息处理逻辑的攻击,攻击者可通过构造特制的数据包,发送到目标节点,使节点处理失败导致程序崩溃。

这种崩溃攻击不仅影响单个节点稳定性,若大规模发动,则可能引发整个区块链网络的服务中断,极大地威胁到链上资产安全和生态健康。漏洞的发现得益于安全研究团队深入检测和模糊测试,通过逆向分析P2P协议实现细节,定位到在特定情况下数据包解析缺陷引发的内存访问错误。攻击者利用这个缺陷,通过伪装为合法节点的恶意节点,发送超出预期格式或长度的数据,触发堆栈溢出或内存异常,导致CometBFT进程崩溃。此类攻击形式因其隐蔽性和强破坏性,被列为高危安全事件。由此可见,CometBFT生态的节点通信模块在安全设计与实现上仍存在重大改进空间,尤其是在输入数据验证和错误处理方面。对于运行在主网络中的节点而言,未及时升级修复补丁的节点将处于极大风险之中,遭受服务中断甚至数据破坏的可能性明显提升。

面对这一零日漏洞,快速响应和有效防护措施至关重要。首先,维护团队应在第一时间发布安全补丁,加强对P2P通信层输入的过滤和校验,避免异常数据导致的崩溃。同时节点运营者应及时应用官方补丁,关闭不必要的外部访问端口,限制未知节点的连接请求,减少被恶意攻击的机会。此外,建立实时监控和异常检测机制,实现对节点性能异常和通信异常的快速感知和响应,也能有效减少攻击造成的影响。本次CometBFT零日漏洞事件不仅反映出区块链底层协议设计的复杂安全挑战,也提醒整个行业必须高度重视网络层安全。随着区块链应用逐渐商业化和多样化,网络攻击手段也日益多样,开发团队需要持续进行安全检测和修复,确保协议的鲁棒性和稳定性。

未来,CometBFT及类似共识引擎应加强安全开发生命周期管理,结合静态分析、模糊测试等先进技术手段,及时发现潜在漏洞。同时加大社区安全教育力度,提高节点运营者对安全威胁的认识,自觉实施安全最佳实践,形成生态共治的安全防护屏障。用户在选择参与CometBFT相关区块链项目时,也应关注官方安全公告和升级指南,确保自身节点环境安全。了解和掌握基础的网络安全知识,避免连接不明网络节点,是降低攻击风险的有效措施。综上,Zero-Day CometBFT远程P2P崩溃漏洞事件不仅是一场安全警示,也为整个区块链社区敲响了警钟。在快速迭代创新的同时,安全始终是不可或缺的基石。

只有多方协作、共同筑牢安全防线,才能保障区块链生态的健康持续发展,实现更广泛的应用价值和社会贡献。未来,随着生态规模扩大和技术进步,CometBFT的安全保障能力必将不断提升,真正实现稳定、高效且安全的区块链运行环境。