随着互联网的快速发展和智能设备的普及,网络安全已成为当今社会关注的焦点。恶意攻击者手段层出不穷,从简单的网络钓鱼到高度复杂的入侵技术,给个人隐私和企业安全带来了极大威胁。在这样的形势下,设备隐形技术作为一种创新的安全防护手段,开始受到业界和用户的广泛关注。通过将设备对绝大多数恶意攻击者“隐藏”,这种技术极大提升了设备的安全性,帮助用户避免落入黑客的陷阱。本文深入探讨设备隐形技术的原理、应用及未来发展趋势,揭示它为何能让设备对98%的恶意攻击者隐形。 设备隐形技术的核心理念在于通过多层次、多维度的安全策略,使设备在网络空间中难以被恶意攻击者发现或定位。

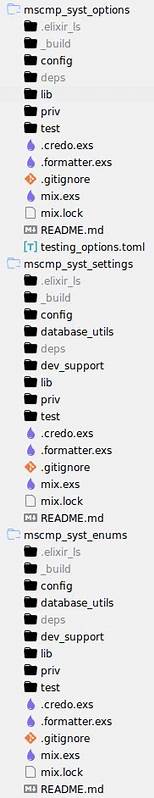

传统网络安全防护主要集中在攻击后的检测和响应,而隐形技术则强调在攻击发生之前打造一道不可见的屏障,从根本上降低被攻击的风险。这种技术不仅仅是简单地隐藏设备的IP地址或端口,更是一套复杂的身份验证、网络隔离和行为分析体系。 首先,身份验证机制的加强是设备实现隐形的关键环节。通过引入动态身份验证、多因素认证、端对端加密等技术,设备能够确保只有授权用户或系统能够与其建立有效通信。恶意攻击者通常通过扫描网络设备的暴露端口或者弱口令进行入侵,而高度动态且复杂的身份验证体系显著增加了攻击的难度。此外,设备还可以通过独特的数字指纹技术识别合法访问者,进一步防止冒充行为。

其次,网络隔离与细粒度的访问控制同样重要。设备可以在虚拟专用网络(VPN)、软件定义网络(SDN)和零信任架构的支持下,实现对访问路径和访问权限的严格限制。即使攻击者进入了某一网络环节,也难以绕过多重验证触达目标设备。零信任架构强调“永不信任,始终验证”的原则,彻底打破了传统边界防护的思维,使设备安全防线不断前移,提升整体防御效能。 此外,行为分析和异常检测技术为设备隐形提供了智能化支持。通过人工智能算法和机器学习手段,设备能够实时监控访问行为,识别出潜在的恶意活动。

一旦检测到异常,系统可以自动采取隔离、断开连接或报警等措施,有效防止攻击者借助漏洞或异常行为渗透。行为分析还使设备能够自我学习和优化防护策略,适应不断变化的网络环境和攻击手段。 从应用层面来看,设备隐形技术已广泛应用于金融、医疗、国防以及物联网等多个领域。在金融行业,保护客户隐私和交易安全至关重要,设备隐形技术能够防止交易终端被黑客扫描或攻击,保障资金安全。医疗领域中,医疗设备涉及大量敏感数据,对其进行隐形保护有助于防范数据泄露和远程攻击。国防领域的高安全需求促使隐形技术成为保护关键基础设施的核心方案。

物联网设备数量庞大且安全风险高,通过隐形技术减少恶意扫描和攻击,提高整体系统的稳健性。 设备隐形技术的发展也面临一定挑战。首先,技术实现复杂,涉及多种安全机制的集成,需要高度专业的技术支持和持续的维护。其次,设备隐形可能带来一定的网络性能损耗或者用户体验上的影响,需要在安全与便捷之间找到平衡点。此外,随着攻击技术不断演进,隐形技术必须持续更新升级,才能保持有效防护能力。 未来,设备隐形技术有望结合区块链、量子通信等前沿技术,实现更高水平的安全防护。

区块链技术的去中心化特性能够增强设备身份认证的可信度和透明度;量子通信则为设备间数据传输提供近乎不可破解的加密保障。通过这些创新,设备隐形技术将更好地适应日益复杂多变的网络环境,为用户打造更加安全可靠的数字生活。 总的来说,设备隐形技术以其独特的安全防护理念和多层次防御体系,成功让设备对绝大多数恶意攻击者“隐形”,显著降低了安全风险。它不仅是当前网络安全防护的重要突破口,也为未来数字世界的安全建设提供了坚实基础。无论是企业还是个人用户,深入了解并应用这种技术,都是保护数字资产和隐私安全的必由之路。在网络威胁日益严峻的时代,设备隐形技术无疑肩负着保障信息安全的重要使命,值得我们持续关注和积极投入。

。