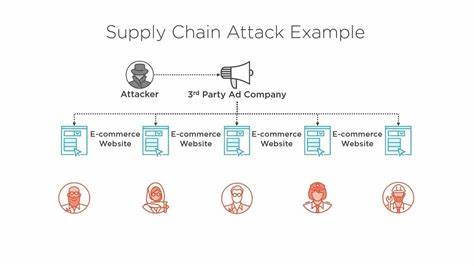

在当前数字化快速发展的时代背景下,供应链攻击已成为网络安全领域的新兴致命威胁。供应链本质上是企业生产、运营和服务的关键组成部分,同时也是关系众多上下游企业乃至终端用户安全的重要链条。黑客们借助供应链这一"入口",能够以较低的成本和更广泛的影响面,实施高效而隐秘的网络攻击。本文将全面解析供应链攻击的内涵、实现手段及大规模典型案例,并探讨如何构建更加韧性的防御体系来应对这一不断升级的威胁。 供应链攻击的核心在于通过攻击供应链中的重要服务提供商或软件开发商,借助其更新、补丁或系统接口进入最终目标网络。这种攻击方式的危险性在于,攻击者无需直接面对最终受害企业,只需掌控供应商的一环,即可波及数以千计甚至万计的关联企业和机构。

大规模攻击事件频发,正是反映了供应链安全的脆弱与风险。 2020年末爆发的SolarWinds事件便极为典型。攻击者成功入侵了该公司网络管理软件的更新机制,并植入恶意代码,随后成千上万的用户下载安装该更新后遭到攻击,其中不乏美国政府重要机构、跨国企业等关键用户。该事件不仅影响范围广泛,更揭示了供应链攻击能够在不被察觉的情况下长期潜伏,收集情报甚至实施破坏,带来严重的国家安全和企业安全风险。 除了SolarWinds事件之外,Kaseya勒索软件事件同样让业界震动。攻击者发现该公司软件存在的漏洞后,世界范围内数千家企业的系统被勒索软件感染,导致企业陷入运营瘫痪。

这种通过软件供应链漏洞扩散攻击的模式充分体现了供应链安全缺陷的广泛影响。 供应链攻击不仅仅是大规模的黑客入侵,同时还有许多低调而隐秘的攻击方式。这类攻击往往针对开发环境、移动平台等特定环节,通过植入恶意代码、修改开发工具链或第三方组件,悄无声息地渗透入目标系统。开发者工具链的安全性已成为攻击者的重点关注对象,一旦被利用,攻击者能够实现持续、多层次的入侵,并难以被常规安全手段发现。 除了技术层面的挑战,供应链的复杂性和全球化背景下的多元合作关系,也为企业网络安全带来了严峻考验。供应链涵盖了海量的软硬件供应商、服务提供商和外包企业。

不同企业的安全标准、管理措施和技术水平参差不齐,使得整个供应链环节中存在诸多安全薄弱点,成为黑客精准打击的目标。 同时,供应链攻击也体现出越来越多的国家背景的网络攻击力量介入,使得这种威胁不仅限于经济利益抢夺,还牵涉国家安全与地缘政治。攻击流程往往具有高度隐秘性和复杂性,防御难度极大。 面对日益严重的供应链安全风险,企业亟需构建全面且有效的防御体系。首要任务是在供应链管理中明确安全标准,对合作伙伴的安全能力进行严格审查和持续监督。通过制定访问权限策略、强化身份认证机制以及引入安全评估工具,确保供应链环节遵守统一的安全规范,减少潜在风险。

除此之外,企业信息安全架构应当注重网络分段,限制关键系统直接暴露于互联网。以SolarWinds事件为例,如果受影响的企业将相关软件系统与互联网隔离开来,攻击即便发生也难以对核心网络造成实质威胁。采用零信任架构、强化监测与响应能力,是提高整体安全韧性的关键策略。 移动开发环境和第三方组件的安全管理同样不可忽视。及时更新补丁、采用代码审计、运行时保护工具及行为分析监控,有助于提前发现潜藏风险,快速阻断攻击路径。对于持续集成和持续部署(CI/CD)流程中引入严格的安全自动化检测,也成为防止供应链攻击进入开发环节的有效手段。

此外,各级政府安全机构和行业组织的协同合作对于供应链安全具有重要意义。加强信息共享和威胁情报交流,联合制定行业安全标准和应急响应机制,有助于整体提升供应链抗风险能力。国家网络安全中心等权威机构的指导也为企业提供了重要的战略方向和实践建议。 随着科技进步和供应链体系愈加复杂,供应链攻击的威胁只会愈发严峻。企业与机构必须从战略高度正视供应链风险,系统性地评估和布局安全防护措施,强化合作伙伴的安全合规,并在技术层面引入先进安全防护技术和监控体系。 只有通过多层次、多维度的安全保障手段,结合行业和政府资源的协同,才能构筑起坚固的供应链安全防线,有效抵御黑客不断演变的攻击手段,保护关键信息资产和业务连续性。

未来,供应链安全将成为数字化转型中不可忽视的重要环节,其意义也必将随着网络环境的发展不断提升。 。