在当前数字化转型的浪潮中,企业依赖的网络环境日益复杂多变,随着云计算、物联网、混合办公模式等新技术的广泛应用,网络安全面临的挑战愈发严峻。安全运营中心(SOC)团队作为企业安全防线的核心,必须在日益复杂的威胁面前保持高效的攻击检测和响应能力。然而,传统的端点检测与响应(EDR)以及基于签名的安全工具已无法满足现代攻击者不断进化的战略需求,顶尖SOC团队因此逐渐转向网络检测与响应(NDR)解决方案,寻求突破传统安全盲点的能力。攻击者已变得更加隐秘和狡猾,擅长利用合法工具和凭证,在网络内部潜伏数周甚至数月,悄无声息地进行横向移动和数据窃取。平均攻击停留时间依旧长达数周,很多攻击事件甚至多年未被发现。这类“隐形入侵者”突破了传统端点和签名检测的防线,因为他们并不依赖已知恶意软件或显著的异常行为,而是利用有合法授权的系统工具如PowerShell,通过加密通信掩盖轨迹,并通过精准的时间选择掩盖异常活动。

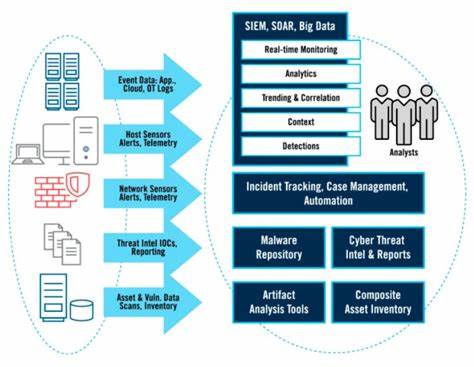

他们善于利用系统间的信任关系,令传统依赖已知攻击指标和端点监控的安全系统难以发现。网络检测与响应(NDR)以其独特的视角捕获并分析网络流量和元数据,对异常通信、协议违规和潜在攻击行为进行细致研判,弥补了端点监控的不足。相比传统入侵检测系统,现代NDR引入了行为分析、机器学习模型、协议语义理解和威胁情报融合等多层次检测策略,使得对隐匿攻击的发现更为精准。同时,NDR的响应能力也得到了强化,能够支持自动化或专家引导的应急处置,极大提升了安全事件的分析效率和遏制效果。面对快速扩展且多样化的攻击面,NDR为企业提供了跨越本地、云端及多云环境的统一网络可视化方案,使得东-西向流量的监控成为可能。传统周边防护工具难以涵盖的内部横向移动风险,得以有效揭示。

互联网流量加密率的不断攀升,让传统解密流量的检查方法面临隐私与性能的双重挑战。高端NDR解决方案通过元数据分析、加密流量指纹(如JA3、JA3S)等技术,在不触及用户隐私的前提下实现安全监测的深度挖掘,平衡了安全与合规需求。设备种类爆炸式增长,尤其是物联网和工业控制系统设备,使得端点代理安装变得不可行。NDR凭借其无代理部署的优势,实现了对难以管控设备的网络级可视化,消除了传统安全盲区。SOC团队在人员紧缺的行业环境中尤为依赖高精度、低误报率的安全工具。NDR通过提供丰富的上下文信息和关联分析,显著减少告警噪声,帮助安全分析师更快速准确地定位真正威胁,加速响应流程,提高整体团队效率。

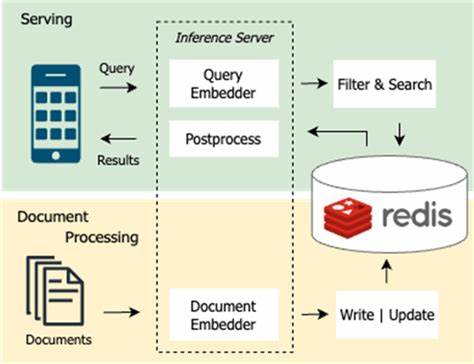

与此同时,日益严格的法规要求促使企业需要具备详尽的安全事件审计和取证能力。NDR完整的网络通信日志和溯源信息,为满足GDPR、CCPA、NIS2等合规性报告提供了坚实基础,确保在发生安全事件时能够及时出示可靠的证据,完整评估事件影响范围和损失程度。展望未来,NDR技术将更加云原生化,兼容多云架构,集成安全编排自动化与响应(SOAR)平台,实现从威胁检测到响应处置的无缝联动。开放式的架构设计将促进NDR与其他安全生态系统的深度融合,打造综合防御能力。随着攻击手段的日益隐蔽和复杂,网络通信数据的真实性和不可篡改性成为安全洞察的核心。网络本身不会说谎,利用这一“真相”层面,NDR为企业筑起了面对现代高级持续威胁(APT)的重要防线。

核心领先的NDR提供者致力于为各类防御者提供基于开源技术的高质量监控工具,帮助企业实现全面的网络可视化及强大的威胁检测能力。总之,顶尖SOC团队向网络检测与响应转型,是对传统安全方法局限性的必然回应,是适应新型威胁形势和复杂网络环境的战略选择。它不仅提升了威胁的发现率和响应速度,更为企业提供了应对未来挑战的坚实基石。网络检测与响应的持续发展与深化应用,将成为保障数字化安全生态稳定的关键力量。