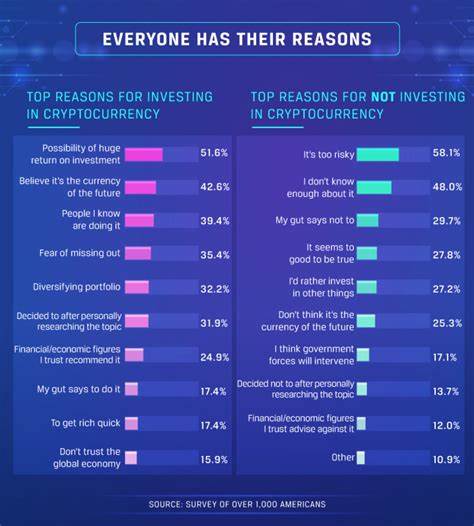

在现代社会,特别是在数字化和网络化日益加深的今天,识别和追踪可疑活动的重要性愈加凸显。无论是金融交易中的欺诈行为,还是社交平台上的恶意操作,及时发现和应对都是维护安全和稳定的重要手段。本文将重点讨论可疑活动的追踪趋势以及相应的分析与预防措施,以帮助个人和机构更好地应对潜在的威胁。 ### 可疑活动的定义与类型 可疑活动通常指那些异常的行为模式,可能暗示着不法行为的发生。根据不同的领域和环境,这些活动可以包括但不限于: 1. **金融领域的可疑交易**:例如,频繁的大额交易或账户间异常转账。 2. **网络安全中的可疑行为**:如网络攻击尝试、恶意软件传播或未授权的数据访问。

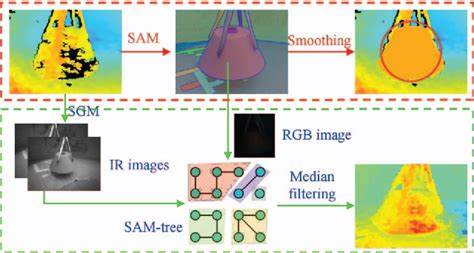

3. **社会工程学**:如通过虚假信息获取个人信息的行为。 ### 追踪可疑活动的必要性 追踪可疑活动能够帮助相关机构及时发现风险并采取应对措施。通过对历史数据的分析,能够发现隐藏在数据背后的趋势和模式。这些趋势可能指示着潜在的安全Threat,及时的响应可以有效减少损失。 ### 数据分析在可疑活动追踪中的应用 数据分析是追踪可疑活动的核心工具。通过方法如数据挖掘、机器学习和人工智能,分析师可以从大量的数据中提取出有价值的信息。

以下是一些具体的应用场景: - **异常检测**:利用统计模型识别与正常模式不符的活动。例如,在金融交易中,系统可以设置基于交易金额、频率和地点的阈值,标记出可能的可疑交易。 - **模式识别**:通过识别可疑活动的历史模式,分析师能够更好地预测未来的风险。例如,某一特定用户在短时间内发起多笔小额交易可能暗示着洗钱行为。 - **情感分析**:在社交媒体监测中,通过分析用户的言论可以识别出潜在的恶意行为。例如,频繁出现负面情绪的帖子可能表明群体内正发生着紧张的互动。

### 追踪可疑活动的技术手段 为了实现有效的数据追踪,许多技术和工具被广泛应用,这些包括: - **人工智能与机器学习**:通过训练算法识别可疑活动的模式,并不断优化性能。 - **区块链技术**:利用区块链的透明性与不可篡改性,对金融交易进行追溯,增加防 fraud的难度。 - **大数据处理技术**:能够快速处理海量信息,实时监控可疑活动的变化。 ### 挑战与应对策略 尽管数据追踪技术不断进步,但在实际应用中仍然面临诸多挑战: 1. **数据隐私问题**:在追踪可疑活动时,如何平衡数据安全与隐私保护是一大难题。 2. **假阳性与假阴性**:系统可能将正常活动误判为可疑(假阳性),或未能及时识别出真正可疑的活动(假阴性)。 3. **技术的不断演变**:可疑活动的形式也在不断变化,老旧的模型和技术可能无法有效应对新的威胁。

为了应对这些挑战,组织需要在以下几个方面加大力度: - **强化数据治理**:建立健全的数据管理制度,确保数据的安全性与合规性。 - **持续的技术更新**:及时更新分析模型和技术手段,以适应不断变化的可疑活动特征。 - **跨行业合作**:建立行业共享机制,共享可疑活动案例和数据,提升整体的应对能力。 ### 结论 随着可疑活动形式的多样化,追踪可疑活动的趋势已成为保护金融和网络安全的重中之重。通过有效的数据分析和技术手段,机构可以更快地识别和应对这些风险。然而,技术的进步并非万能,只有在数据隐私保护和跨行业合作的基础上,追踪和预防可疑活动才能更加有效。

未来,希望我们能在技术与人文关怀的交织中,找到可疑活动追踪的最佳实践。