在运维与网站安全领域,PHP 的运行方式与其配置项对整体安全态势影响极大。尤其是在 PHP 以 CGI 方式运行时,doc_root 与 user_dir 两个配置项会直接决定脚本文件的解析路径与可访问范围。理解它们的工作机制、潜在风险与正确配置方法,对防止源码泄露、权限越界和任意代码执行具有重要意义。 首先解释两个配置项的基本含义与作用。doc_root 指定 PHP CGI 版本用于构建将要打开的脚本文件时所使用的"脚本文档根目录"。当设置了 doc_root 后,PHP CGI 会把请求中的路径信息与 doc_root 拼接,构成真正打开并解释的文件路径,从而确保只有位于该目录下的脚本会被 PHP 解析。

user_dir 则与以 ~user 形式访问用户目录相关。当 user_dir 未设置时,访问 /~user/file.php 并不会映射到用户主目录,而是被视作 doc_root 下名为 ~user 的子目录;如果 user_dir 设置为 public_php 等名称,则 /~user/file.php 会展开为 /home/user/public_php/file.php(假设用户主目录为 /home/user)。值得注意的是 user_dir 的展开逻辑与 doc_root 设置是相互独立的,user_dir 展开会在构建最终路径时无视 doc_root 的限制。 从安全角度考虑,为什么需要关注这些配置?将可执行脚本与静态公开文件置于同一 Web 文档根目录是常见做法,但若服务器或 PHP 配置出现漏洞,PHP 解释器未能按预期处理 .php 文件,源码可能被作为静态文本返回,从而导致敏感信息泄露,例如数据库凭证或密钥。通过为 PHP CGI 单独设置 doc_root,可以把"仅供 PHP 解释的脚本树"与 Web 服务器的公开文档树分开管理,降低直接通过 HTTP 暴露 PHP 源码的风险。 在实际部署中,有几种常见的情形需要注意。

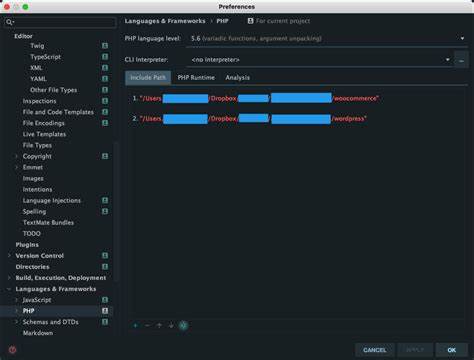

第一种是在默认配置下,doc_root 未设置而用户目录功能也未启用,PHP CGI 将以请求中包含的路径为基础在当前 Web 根下查找并打开文件。第二种是设置了 doc_root,但没有配置 cgi.force_redirect 等保护措施,此时如果网站要求在 web 文档根之外执行脚本,可能会出现路径解析问题或导致脚本在不受保护的位置被执行。第三种是启用了 user_dir,这允许用户在自己的主目录下放置可被 PHP CGI 执行的脚本,虽然便捷但也显著增加了多租户环境中的安全负担。 为避免常见风险,可以采取以下几类实践性操作。优先考虑将 PHP 以 FPM 或 Apache 模块方式运行,避免将原始 CGI 暴露在外。若必须使用 CGI 模式,应在 php.ini 中通过 doc_root 明确指定一个限制性目录,例如 /var/www/php_scripts,并通过设置环境变量 PHP_DOCUMENT_ROOT 或在 php.ini 中写入 doc_root=/var/www/php_scripts 来生效。

若不希望启用用户目录功能,可以将 user_dir 留空或注释掉;如果确有需求,可将其设置为固定名称如 public_php,并配合严格的文件权限与用户隔离策略。对于共享主机环境,建议使用 PHP-FPM 每用户池、suEXEC 或类似技术来限制脚本执行的用户范围,并结合 chroot、容器化等手段进一步隔离文件系统。 实践中还要关注一类与路径构造相关的细节。设置 doc_root 后,PHP CGI 会使用 doc_root 与请求中的 PATH_INFO 或 SCRIPT_NAME 等字段拼接实际文件名,但如果用户请求使用 URL 中带有 ../ 等路径穿越片段,Web 服务器或 PHP 的路径解析必须正确规范化以防止上跳越界。许多 HTTP 服务器对路径会先做规范化处理,但不能完全依赖,建议在 Web 服务器层和 PHP 层都开启针对路径穿越的防护,例如使用 open_basedir 限制文件访问范围,并将 PHP 的 file system access 相关配置与操作系统权限策略结合使用。 检测与验证同样重要。

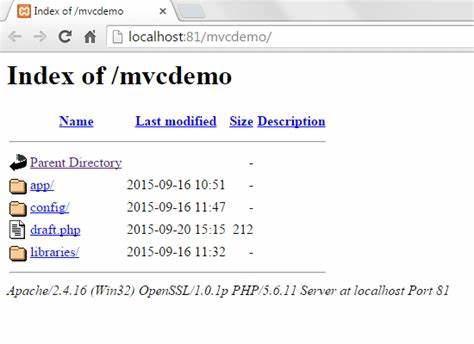

配置变更后,可以通过构造特定请求验证 doc_root 与 user_dir 的生效情况。例如在设置 doc_root=/var/www/php_scripts 后,放置一个简单的 PHP 文件于该目录并通过浏览器或 curl 访问以确认脚本被解析。同时尝试对 ~user 路径发起请求以验证 user_dir 行为。检查 PHP 的超全局变量如 $_SERVER['DOCUMENT_ROOT']、$_SERVER['SCRIPT_FILENAME'] 与 $_SERVER['PHP_SELF'] 可以帮助你确认运行时 PHP 所看到的路径信息是否与预期一致。日志文件中也会记录与脚本打开相关的错误或警告,定期审查可提前发现配置错误或被滥用的痕迹。 举例说明更能帮助理解。

假设服务器的用户 alice 有主目录 /home/alice,如果 user_dir 设置为 public_php,那么访问 http://example.com/~alice/test.php 将映射到 /home/alice/public_php/test.php,即该文件会被 PHP CGI 打开并执行。若未设置 user_dir,相同 URL 则会被当作 doc_root 下名为 ~alice 的目录处理,路径变为 /var/www/html/~alice/test.php(前提是 doc_root 指向 /var/www/html)。理解这一点对于多用户托管环境的权限设计至关重要。 在某些攻击场景下,攻击者可能通过错误配置的服务器获取 PHP 源码。常见诱因包括服务器未正确将 .php 文件交给 PHP 解释器、配置错误导致 PHP CGI 从错误的目录加载文件,或在用户目录中放置了恶意脚本。为降低风险,应确保 Web 服务器始终将 .php 请求传递至 PHP 解释器,并在 Web 服务器配置中禁止直接下载脚本源文件。

例如,在 Nginx 或 Apache 中配置适当的 handler 或 fastcgi_pass,将 PHP 请求路由到 PHP-FPM;在使用 CGI 时,务必启用 cgi.force_redirect 或等效机制以阻止直接调用 CGI 可执行文件。 结合操作系统级的控制会进一步提升安全性。合理设置文件权限,确保 PHP 可读但不可写的脚本目录,使用只读挂载点或限制写入的目录来防止远程上传与篡改。对于需要写入的目录(如上传目录、缓存目录),应将其单独放置并赋予严格权限,同时对上传文件类型与内容进行校验。版本控制与密钥管理也应远离 Web 可访问路径,避免敏感信息被意外包含在可执行脚本中并被泄露。 在 DevOps 与 CI/CD 流程中整合安全检查同样不可或缺。

自动化部署脚本应在推送代码时检查是否将敏感配置或凭证放入 Web 根目录,配置管理工具应统一维护 php.ini 等关键配置文件,确保 doc_root 与 user_dir 等项的值一致且符合安全策略。定期做渗透测试与源码审计,配合 Web 应用防火墙(WAF)和入侵检测系统(IDS)能够发现异常访问模式并及时响应。 总结整理关键建议的要点便于落地实施。将 PHP 与 Web 服务器的职责分离,优先采用 PHP-FPM 或模块化部署;如果必须使用 CGI,务必设置 doc_root 或通过环境变量 PHP_DOCUMENT_ROOT 明确执行目录;谨慎开启 user_dir,仅在确有必要时使用并配合用户隔离与权限控制;利用 open_basedir、文件系统权限与容器化技术进一步限制文件访问;对配置变更进行测试与日志审查,确保没有出现意外的源码暴露或路径越界问题。 正确理解和配置 doc_root 与 user_dir 不仅是防止源码泄露的基础,更是多租户、安全敏感环境下运行 PHP 应用的必要实践。通过合理的服务器架构、严格的权限和配置管理,以及持续的检测手段,可以在保证功能灵活性的前提下,显著降低因路径解析与执行策略不当带来的安全风险。

对于运维与开发团队来说,将这些知识融入日常的部署与审计流程,是保障 Web 应用长期稳定与安全运行的关键一步。 。

![讲解如何在本地开发与线上环境中统一设置 PHP include 根目录,覆盖 __DIR__、dirname(__FILE__)、$_SERVER['DOCUMENT_ROOT']、set_include_path 及自动加载等常见方案,并提供实践示例与安全建议,帮助建立可维护的文件包含与资源路径策略](/images/63FB05FE-4DE1-49EB-B8CC-85C974C30268)