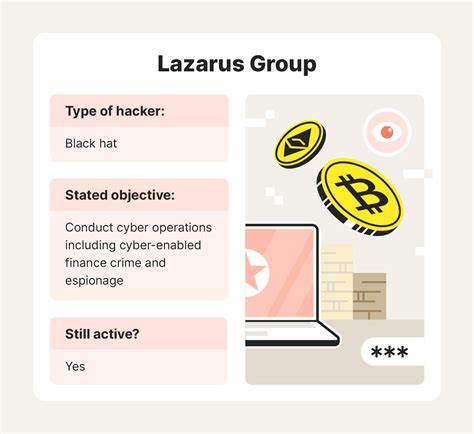

2025年2月21日,一场震惊全球加密货币行业的黑客事件发生。北朝鲜黑客组织拉撒路通过安全{钱包}的开发者设备,成功侵入了加密货币交易所Bybit,盗取了超过15亿美元的数字资产。这一事件被认为是迄今为止最大的加密货币盗窃案,导致了金融界的广泛关注与讨论。 ### 黑客攻击的经过 根据安全公司Sygnia和Verichains的调查报告,黑客攻击源自于安全{钱包}的基础设施。Bybit的首席执行官Ben Zhou在社交媒体上分享了这两项调查的结论,指出黑客特别针对Bybit,通过在app.safe.global网站注入恶意JavaScript代码,从而实现攻击。该恶意代码的执行条件被精心设计,能够在特定情况下激活,以确保攻击在普通用户下不被检测到,但却可以顺利侵入高价值目标。

调查显示,Safe{Wallet}的AWS S3或CloudFront帐户/API密钥可能遭到泄露或破解。调查人员发现,在黑客执行并发布恶意交易的两分钟后,Safe{Wallet}的JavaScript资源的新版本被上传,这些更新版移除了恶意代码。这表明,攻击者在交易发生之前就已经完全掌握了目标的操作路径。 ### 恶意代码如何影响Bybit交易 恶意JavaScript代码被加载到Safe{Wallet}的AWS S3桶中,针对Bybit的以太坊多重签名冷钱包执行了重定向,将加密资产转移至攻击者控制的钱包。此次事件导致超过400,000个以太坊(ETH)和stETH(价值超过15亿美元)被转移。Bybit在常规转账过程中发现了未授权的活动,使得整个事件浮出了水面。

调查发现,黑客在操作时还修改了智能合约的逻辑,并掩盖了签名界面,从而得以控制ETH冷钱包,实施了犯罪行为。虽然Bybit在这次事件中遭受了重大损失,但其CEO表示交易所依旧处于偿付能力之内,并已恢复部分ETH储备。 ### 响应与恢复措施 安全{钱包}团队在事件发生后迅速采取行动,已成功在以太坊主网上恢复了服务,并实施了逐步上线的策略,暂时去掉了与Ledger集成的原生签名设备。恢复服务的措施还增加了进一步的安全监控警报和额外的事务哈希、数据及签名验证等安全机制。 安全{钱包}团队表示已彻底重建和重新配置所有基础设施,并对所有凭据进行了轮换,以确保攻击渠道已被彻底封堵。尽管安全研究人员的审计结果未发现安全漏洞,但安全{钱包}仍建议用户在签署交易时保持高度警惕,尽量避免风险。

### 事件后果的广泛影响 此次事件不仅对Bybit产生了直接影响,也引发了广泛的行业担忧。网络安全性已经成为区块链技术的一个重要议题,许多加密货币公司纷纷开始重审自己的安全防护措施。该事件还引发了关于北朝鲜黑客活动的讨论,相关研究表明,自2017年以来,北朝鲜黑客已窃取超过60亿美元的加密资产,部分资金被用于资助国家的弹道导弹计划。 ### 结论 拉撒路组织对Bybit的攻击行动无疑是对整个加密资产市场的重大打击,也是一场安全警示。加密货币公司需要加强基础设施的安全性,提升警惕,防范潜在的网络安全威胁。同时,用户在进行数字资产转移时,也应当保持警惕,确保所有交易的安全性。

行业各方必须联合起来,共同对抗网络犯罪,加强加密货币生态系统的安全性,构建可信赖的数字金融环境。