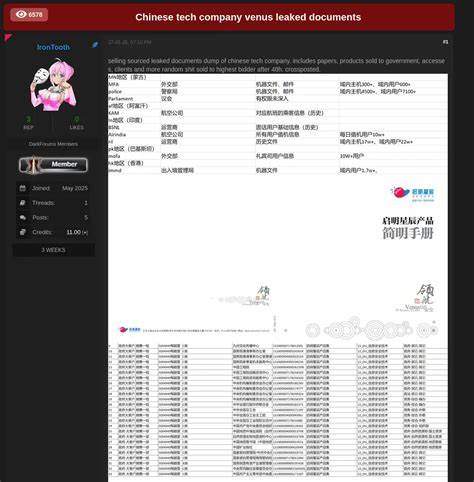

近年来,随着全球网络攻击频率和复杂程度的不断攀升,黑客雇佣产业的阴影笼罩在越来越多的国家和企业之上。中国作为全球互联网大国,其涉及国家安全和商业竞争的黑客活动备受关注。近期,DarkForums等西方暗网论坛上出现的两批被命名为“VenusTech数据泄露”和“Salt Typhoon数据泄露”的中国黑客相关资料再次掀起轩然大波,引发了各界对于中国网络安全承包商生态系统及相关国家机密保护状况的广泛关注。VenusTech作为一家创立于1996年并在深圳证券交易所上市的中国大型IT安全公司,其客户主要是政府部门,服务内容涉及为客户提供攻防兼备的网络安全解决方案。此次泄露的文档包括了VenusTech与政府部门签订的合同,其中不乏涉及攻击任务及情报收集目标的详细说明。尤其引人注目的是部分文件中涵盖了对韩国国会电子邮件服务器的监控与数据收集计划,显示出该公司的技术手段和服务范围之广泛。

文档中不仅包含具体的攻击时间表和数据提取频率,还标注了相应的服务费用,这些细节首次从侧面揭露了中国政府网络安全服务市场的商业化运作模式。与此同时,“Salt Typhoon”作为中国国家安全部(MSS)背景下的高级持续威胁(APT)组织,其涉及的多起针对全球电信运营商及互联网服务提供商的网络入侵事件持续被国际社会重点关注。此次泄露由名为“ChinaBob”的用户在暗网发布,展示了包括员工个人信息、银行交易详情、被攻击路由器的配置文件在内的敏感数据。特别是这批数据牵涉到的企业“北京环宇天穹信息技术有限公司”和“四川知信瑞捷网络科技有限公司”等疑似为政府的技术前哨机构提供支持,显示了APT攻击背后错综复杂的产业链和诸多隐秘单位的联动。这些泄露数据不仅揭示了中国黑客集团与国防、科研机构之间的合作关系,还反映出行业内部信息安全的严重不足。诸如路由器设备被侵入、员工资料外泄、交易记录曝光等问题均指出了该产业链中存在的监控漏斗和管理漏洞,给国家安全敲响警钟。

令人遗憾的是,尽管当前数据展示规模较以往如TopSec与iSoon等大型泄露事件要小,但其内容却极具价值,为观察中国黑客产业的结构与运作提供了关键参考。分析人士指出,这些信息不仅揭示了中国国家安全机构利用私营网络安全承包商实施全球网络情报搜集与攻击的实际状况,也显示了内部腐败与数据外泄的隐患。此类事件反映了中国国家级黑客集团的数据收集和经营模式存在“泄漏”链条,部分工作人员或内部人员可能因各种原因将敏感信息出售给黑市甚至境外势力。此外,涉足这些黑客产业链的从业人员往往身份复杂、身份信息交织于多个小型企业之间,这种“假壳公司”运作形式使得监管和追踪变得极为困难。国际上对此的反应也日趋严厉,美国等国家已针对多家涉及APT活动的单位实施制裁,试图遏制这类非法网络攻击行为。与此同时,网络安全企业通过不断收集类似泄露数据,加速建设防御体系,增强对中国网络攻击活动的识别与响应能力。

这些措施对于保护全球通信基础设施和关键行业的信息安全至关重要。值得注意的是,随着中国黑客跨境活动的加剧,涉及诈骗、钓鱼、劫持身份等多样化犯罪行为的中国网络犯罪集团也频繁活跃于西方暗网市场,这进一步加剧了信息安全防线的压力。专家提醒企业和政府机构,积极利用开源情报和威胁情报服务对可疑数据进行监控和分析,提升响应能力,防止被利用成为网络攻击的牺牲品。总体来看,“VenusTech”和“Salt Typhoon”的最新数据泄露事件不仅为外界揭示了中国黑客雇佣产业的秘密,还凸显了该行业与国家利益之间复杂的利益纠葛及信息安全的脆弱一面。未来,随着网络攻防形势愈加激烈,这类泄露事件甚至可能持续成为国际关系和网络安全领域的重要隐忧。加强内部安全措施、完善监管体系、深化国际合作将是遏制类似泄露和网络攻击风险的必由之路。

中国黑客雇佣产业的图景正逐渐呈现出其多层次、多组织、多角色交织的复杂面貌,各方应密切关注并主动应对,确保网络空间的安全稳定和信息资产的有效保护。