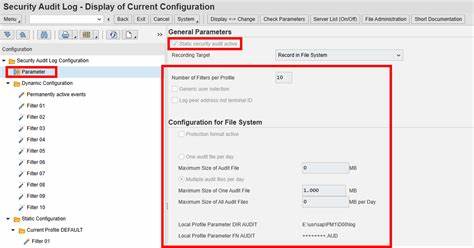

随着信息技术的飞速发展,系统的安全性和合规性在企业运营中变得尤为关键。审计日志作为记录系统操作和用户行为的核心手段,是保障系统透明性、实现追溯责任以及支持合规审查不可或缺的组成部分。有效的审计日志管理不仅帮助企业在发生安全事件时能够快速定位问题根源,还能满足监管机构对于数据保留与访问控制的严格要求。那么,如何科学且高效地处理系统中的审计日志,成为众多研发和运维团队亟需解决的重要课题。 审计日志的设计首先关乎日志内容的选择。一般而言,完整的审计日志应涵盖关键操作的时间戳、执行者身份、具体操作内容以及操作的结果状态。

这些信息构建了事件的全貌,确保即使出现争议也能够从日志中找到客观依据。特别是在涉及数据变更、访问权限调整和管理员动作时,详细日志能极大提升系统透明度。同时,建议将异常信息和错误代码一并记录,便于后续分析异常事件。 日志的结构形式同样影响其可用性和后期管理效率。JSON格式因其结构化和灵活性成为主流选择,便于以机器可读的方式存储丰富信息,同时支持多种数据分析与搜索工具。相比纯文本或传统数据库记录,JSON日志更易实现字段扩展和格式控制,有助于兼顾性能与可维护性。

将复杂事件拆分为多个日志字段,例如用户标识、请求来源、操作详情和响应结果,可以让审计信息更加直观且便于自动化处理。 在保障日志不被篡改和保证其真实性方面,很多团队采取了序列哈希链的策略。具体做法是每条日志不仅包含自身的内容摘要,还包括上一条日志的哈希值,形成一个不可伪造的链条。这种方法类似于简化版的区块链,能够快速检测日志是否被恶意篡改或缺失。实现这一机制的技术门槛较低,可以嵌入到现有的日志生成流程中,极大提升日志的可信度。除了哈希机制,部分系统还会定期将日志摘要发送至第三方存储或使用只写存储介质,确保即使主系统遭受攻击,日志内容依然安全保存。

审计日志的存储方式需要兼顾安全性和易访问性。一些企业选择将审计日志与应用日志分开存储,降低日志被非授权人员接触的风险,同时简化审计数据的检索过程。在存储载体上,可以采用集中日志管理平台,比如ELK(Elasticsearch, Logstash, Kibana)或类似的日志分析系统,既支持高效搜索,也便于实现日志的安全隔离和权限管理。与此同时,将日志复制到异地或云端存储,有利于满足灾备和法定存储期限要求,防止单点故障。 在实现审计日志管理的过程中,工具和模式的选择至关重要。事件驱动架构(Event Sourcing)被部分团队作为日志管理的理想模式,通过将系统状态变化以事件流的形式持久保存,自带完备的历史轨迹和还原能力。

这种设计天然兼具审计功能,便于追踪每次变更的原因和执行者。此外,日志采集和传输工具如Fluentd和Beats等,可实现跨环境的日志高效收集与转发,支持各种存储后端,为大规模分布式系统提供稳定方案。 在确保审计日志管理成功的实践中,组织对安全风险的评估和合规需求的理解同样重要。不同业务场景下,审计日志的保留周期、访问权限、日志内容侧重点可能差异巨大。对数据篡改的容忍度、日志访问的频次限制,以及日志审查的流程规范,都应基于具体法律法规和内部政策制定。与此同时,定期对审计流程和日志系统进行自检,发现潜在漏洞,补充必要的防护机制,是避免审计日志沦为“摆设”的关键。

审计日志不仅是事后追查的凭证,更是推动系统安全和规范操作的有力保障。通过科学设计日志内容、采用结构化存储格式、引入不可篡改技术、合理分隔并安全存储、选用先进日志管理工具以及结合合规要求执行管理,企业能构筑起坚固的安全堡垒。随着云计算和人工智能等技术进步,未来审计日志还将更加智能化和自动化,帮助企业实现更精细、更高效的风险管控与合规审计。面对日益复杂的安全态势,构建完善的审计日志体系,已经成为信息系统不可或缺的核心环节。