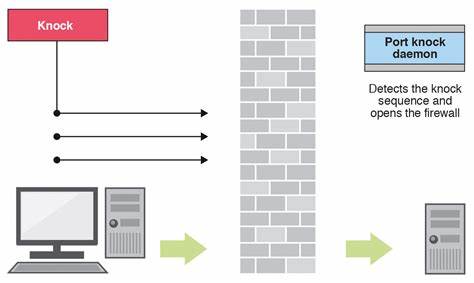

在当今网络安全日益重要的背景下,如何保护服务器端口不被恶意扫描和攻击成为关键课题。TocToc作为一款简单且高效的端口敲击(Port Knocking)命令行工具,专为提升网络服务的安全性而设计,为用户提供了一种动态控制端口访问的创新手段。端口敲击技术通过隐藏服务端口,在外界访问时保持端口关闭状态,仅当接收到正确的敲击顺序后才会临时开放端口,这一机制有效阻挡了自动化扫描和未经授权的访问。TocToc具体如何实现这一过程,具备哪些功能和使用价值,成为网络爱好者及安全专业人士关注的焦点。端口敲击是一种通过网络行为模式实现隐秘访问控制的技术。传统情况下,服务器的服务端口是公开且持续开放的,导致黑客可以轻松扫描并发起攻击。

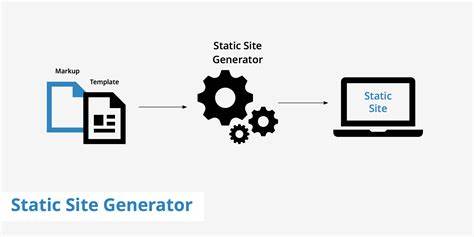

利用端口敲击,服务端口默认关闭,只有发送特定顺序的连接请求后,防火墙规则才会动态调整,允许客户端短暂访问目标端口。TocToc正是基于这一理念进行设计,通过命令行接口方便管理员配置端口保护及管理敲击序列。TocToc的整体架构包含三大核心组件。客户端CLI负责向指定目标发送敲击序列,模拟访问关闭的端口;服务器端CLI用于配置和管理端口保护,例如启动保护、取消保护以及查询端口状态;守护进程则持续监听所有被保护的端口,根据客户端发来的敲击请求,跟踪单一IP的尝试序列,最终依据规则动态开放相应端口。作为一款基于Go语言开发的轻量级工具,TocToc能够无缝整合iptables防火墙功能,完成端口的动态管理。用户通过安装脚本即可快速部署,命令行操作简便,支持保护关键端口如SSH,提升系统的整体安全等级。

TocToc的安装过程极其便捷,用户只需执行官方提供的shell脚本即可完成全部安装与配置。该安装脚本会将TocToc配置为系统守护进程,确保其持续运行并监听端口。安装后,系统管理员可以直接使用protect命令为指定端口设置访问密码保护,结合复杂强密码实现多一层安全屏障。通过list命令查询当前受保护端口的状态,knock命令则可以代替传统的连接请求,向服务器发送密码序列,操控服务端口的开放与关闭。此外,当服务不再需要保护时,unprotect命令可以彻底关闭端口的端口敲击规则,恢复标准网络行为。TocToc不仅支持检查远程TCP端口的开放情况,还能自动识别敲击序列是否正确,确保端口只在授权用户请求时临时开放,提高服务器访问的隐秘性。

它还内置shell自动补全功能,极大提升用户操作的高效性和便捷性。尽管端口敲击技术本质上属于“安全通过模糊性”的策略,不能完全替代更严格的认证机制,但作为多层防护体系的补充,TocToc拥有不可替代的价值。它能够屏蔽低调服务避免被批量扫描工具检测,阻挡自动攻击脚本的入侵尝试,并且由于敲击序列基于密码进行动态计算,保证了安全的可信度。为防止滥用,建议搭配强认证方法如SSH密钥认证、VPN通道以及IP访问限制等手段,并引入流量监控、异常检测机制配合Fail2ban或IDS/IPS系统,实现效果上的防御纵深。在云服务器及私有服务器维护中,TocToc为系统管理员提供了一种新的思路:不暴露服务端口,而是通过端口敲击远程激活访问权限。这一方法同样十分适合搭建家庭实验环境或者调试隐藏服务,确保测试过程不被外部检测。

对于发展中的中小企业而言,TocToc以其简洁的设计和开源属性降低了部署门槛,无需高额投入即可显著提高网络边界的安全防御能力。与此同时,用户友好的命令行工具亦支持灵活的自动化集成。总之,TocToc以极简的操作体验、可靠的性能表现及灵活的配置功能,带来了基于端口敲击的动静结合防护新范式。作为轻量级开源项目,它倡导安全第一的理念,鼓励用户在制定安全策略时充分利用端口敲击技术助力隐私保护和防护构建。面对日益复杂的网络威胁,灵活运用TocToc不仅提升服务安全等级,也加固了整体防御体系,有助于打造更安全、廉价且高效的网络环境。网络安全从业者、运维工程师乃至普通技术爱好者均可从中获得启发与收益,为自身环境注入一层额外防线。

未来,随着网络安全工具的不断演进,基于端口敲击的方案也有望与其他安全技术深度融合,衍生出更多智能化应用,助力构建多维度、全方位的数字安全防护生态。