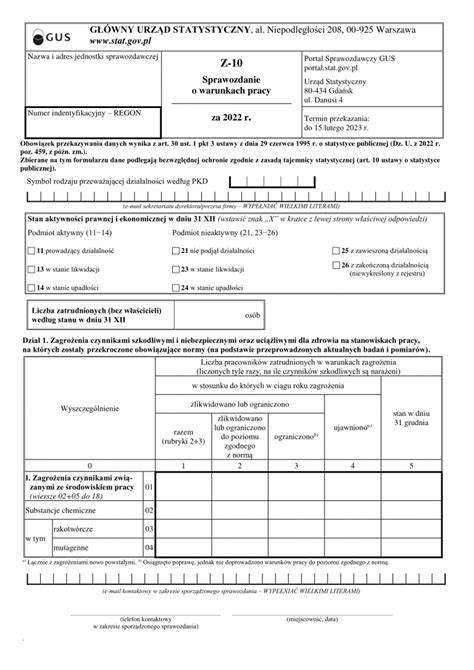

在数字化时代,用户密码仍然是账户安全的第一道防线。尽管多因素认证逐步普及,密码管理与安全变更流程依然对保护个人和企业数据至关重要。本文围绕用户更改密码的界面设计、交互细节、安全要求与后端实现最佳实践展开,帮助产品经理、前端工程师与安全人员打造安全且友好的密码变更流程。更改用户密码不仅是简单的输入旧密码与新密码的操作,还需要在可用性与安全之间找到平衡点。常见的界面示例包括 Okno 8.2 Zmiana hasła użytkownika,界面通常包含用于输入旧密码的字段与用于输入新密码的字段,并且出于安全考虑要求用户输入旧密码以验证身份。界面底部或旁侧通常提供两个按钮,分别是 Akceptuj,用于确认并提交密码更改;以及 Anuluj,用于关闭窗口而不保存任何变更。

这样的基本布局满足多数使用场景,但要在真实产品中达到安全与易用的标准,还需关注若干关键细节。首先是字段设计,旧密码字段必须以密码类型显示,避免明文呈现。新密码字段应包含确认输入以减少用户误输带来的问题,同时建议加入显示/隐藏密码切换以及实时的密码强度提示。密码强度提示不仅对用户有指导意义,还能通过颜色与文字反馈让用户直观了解其密码安全级别。在客户端进行基本的格式校验可以提升体验,例如强制最小长度、字符类别要求等,但所有校验都必须在服务器端重复执行,切勿仅依赖前端判断。其次,交互流程需要考虑异常与边界情况。

若用户在输入旧密码时连续多次失败,应启用逐步延迟或临时锁定机制以防暴力破解。提交密码更改请求后,系统应当给予清晰的成功或失败提示,失败时尽量避免泄露过多信息,比如不要明确指出旧密码错误的细节,以免给攻击者提供线索。密码更改成功后,推荐立即使所有活动会话失效或仅保留当前会话,从而降低已被盗用会话继续访问的风险。关于后端实现,核心原则是永远不要以明文形式存储密码。采用经过时间考验的哈希算法如 bcrypt 或 Argon2,同时为每个密码使用独立的随机盐,以抵御彩虹表攻击。密码策略的制定应考虑行业合规要求与用户体验,过度复杂的规则可能导致用户采用记忆简单或重复使用的密码,反而降低整体安全性。

可以鼓励使用更长的短语类密码(passphrase),这类密码对抗暴力破解更有效且通常更易记忆。在密码重置流程方面,基于令牌的重置机制比明文邮件返回密码更安全。发送一次性且带有短时效期的重置链接,确保链接只能使用一次并在过期后失效。所有与密码重置相关的通信应通过 TLS 加密传输,邮件中不要包含敏感信息,且应提醒用户如非本人操作及时联系支持团队。从用户体验角度出发,界面文案与流程设计上应考虑多语言与本地化需求。例如 Okno 8.2 Zmiana hasła użytkownika 的界面在不同语言环境下需要合适的提示词与按钮标签,Akceptuj 与 Anuluj 这类按钮的含义在本地语言中应简洁明了,同时提供辅助说明如为什么需要输入旧密码或密码复杂度要求。

无障碍设计也不可忽视,确保屏幕阅读器能够正确朗读密码字段与错误提示,为视觉障碍用户提供键盘可操作的显示/隐藏密码控件。安全机制还包括速率限制与监控。对更改密码接口实施频率限制可以显著降低自动化攻击的成功率。日志记录应保存关键事件以便事后审计,但存储日志时必须过滤敏感数据,不记录明文密码或完整令牌。监控异常模式,如来自同一 IP 的大量失败尝试或在短时间内对多个账户的改密请求,应触发自动防护或人工复核。系统设计层面需确保在用户更改密码后及时同步安全策略。

例如应当撤销旧的会话令牌并提示用户重新登录,必要时向用户发送邮件通知提醒其密码已被更改,以便用户在非本人操作时能尽快采取行动。对于企业级应用,还可引入强制密码更新周期与历史密码限制,阻止用户重复使用最近的若干密码,但应权衡更新频率与用户体验,频繁的被迫改密可能增加弱密码或记录不安全密码的风险。教育用户同样重要。界面可以提供简短而明确的安全提示,解释为什么需要较长密码、为什么避免在多个站点重复使用密码,以及如何使用密码管理器。在适当的场景下,鼓励启用双因素认证,这比单纯依赖复杂密码更能提升账户安全。技术实现上要处理好常见的攻击向量。

通过 TLS 加密所有客户端与服务器通信,防止中间人攻击。对表单提交实行 CSRF 防护,确保更改请求来自合法会话。对用户输入进行妥善的服务器端校验以抵御 SQL 注入或其他注入类攻击。为防护脚本注入,前端展示提示与错误信息时需对输出进行转义。当考虑密码强度评分时,避免使用过于简单的评分算法;结合常见密码列表检测可以有效阻止易猜密码的使用,但应谨慎处理合法短语或本地语言短语。对于高安全场景,例如金融平台,可在用户更改密码时要求额外验证步骤,如短信验证码或动态口令,甚至要求用户通过已知设备确认变更。

运维与合规方面,密码存储和处理策略需满足相关法规要求,例如 GDPR 对个人数据保护的要求。发生密码泄露或疑似泄露时,企业应有明确的应急响应流程,包括强制重置受影响账户、通知监管机构与受影响用户并在必要时提供补救措施。在开发生命周期中,建议将密码变更功能进行代码审计与渗透测试,确保实现没有逻辑漏洞或容易被绕过的验证环节。自动化测试也应覆盖常见场景与错误处理,保证用户在异常情况下获得清晰反馈。安全性之外,产品团队还应关注性能与可用性。密码变更接口应对高并发场景具备良好伸缩性,合理使用缓存与数据库事务以避免竞争条件。

错误提示应快速返回,避免长时间等待导致用户重复提交请求。最后,成功的密码变更体验来自多方面的细致设计。从 Okno 8.2 Zmiana hasła użytkownika 这样的基础界面,到 Akceptuj 与 Anuluj 的明确动作,再到后台的哈希、盐、会话管理与监控,所有环节需要协同运行。通过合适的密码策略、清晰的交互与稳健的后端实现,可以在提升账户安全的同时为用户提供流畅可信的体验。无论是个人用户还是企业平台,重视密码变更流程的每一个细节,都会显著降低被攻击风险并增强用户信任。 。