近年来,移动设备安全问题日益严重,越来越多的恶意软件开始针对安卓用户展开攻击。最新出现的‘Crocodilus’恶意软件,是一种具有高度能力的移动银行恶意软件,专门窃取用户的加密钱包凭证。根据网络安全公司Threat Fabric的研究,‘Crocodilus’在技术和执行上已经与现有的顶尖恶意软件家族相媲美,尤其是在设备接管和凭证盗取方面。 这款新恶意软件最初在西班牙和土耳其被发现,主要针对多个加密货币钱包。与以往的恶意软件相比,‘Crocodilus’的独特之处在于其通过专有的下发器实现绕过安卓13及以上版本的限制,这意味着无论用户采用何种安全措施,恶意软件都能够潜入设备,进行攻击。 ‘Crocodilus’的工作原理类似于现代的设备接管银行木马。

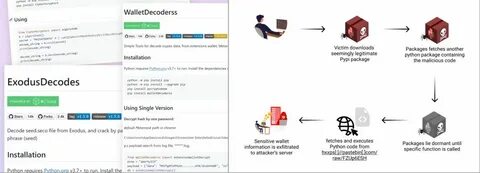

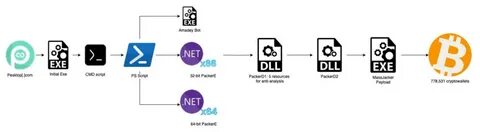

在初次安装后,它会请求用户启用“辅助服务”,以便实施后续操作。通过与指挥控制服务器的连接,它能够获取用于执行覆盖攻击的指令。这种方法使得攻击者可以窃取用户的银行凭证及加密钱包的登录信息。 不仅如此,‘Crocodilus’还包含一系列现代恶意软件的特性,包括键盘记录、远程访问以及隐藏的远程控制功能。这让它成为针对加密货币用户的潜在威胁,尤其是在不经意间下载恶意应用的情况下。 面对‘Crocodilus’的攻击,用户需提高警惕。

恶意软件通常会通过虚假的覆盖界面诱使用户输入他们的加密货币钱包密钥。它可能会显示让人信服的提示,例如要求用户在12小时内备份他们的钱包密钥,否则将会重置应用程序,失去对钱包的访问权限。 这种社会工程攻击的巧妙之处在于,它实际上引导用户导航到其种子短语,从而允许‘Crocodilus’利用其辅助记录器提取相关文本。一旦攻击者获得了这些信息,他们就能够完全控制用户的钱包,并将其资金转移到其他账户。 除了诱骗用户以外,‘Crocodilus’还能够通过捕获谷歌身份验证器应用程序的屏幕截图,绕过双重身份验证(2FA)。这意味着即使用户启用了2FA,恶意软件依然能够获取验证代码,并将其发送到攻击者的服务器。

这一重重安全防线的突破,让许多未做好防护的用户面临巨大风险。 防范‘Crocodilus’和类似恶意软件的最佳措施是采取明显的预防步骤。用户应确保只从可信的应用商店下载应用程序,并对下载的每个应用进行仔细审查。此外,使用高强度的密码,并定期更换密码也是十分重要的。 用户还应考虑使用多种身份验证方法,而不仅仅依赖于单一的登录凭证。例如,除了密码外,可以考虑使用生物识别技术(如指纹或面部识别)来进一步保护账户。

定期检查账户活动,并对任何可疑的交易保持警惕,即使是微小的变化。 关于‘Crocodilus’恶意软件的研究提醒我们,网络安全是一个持续的战斗。随着技术的发展,恶意软件的手段也在不断演变。这就要求我们不断更新我们的安全知识和技能,以便抵御新出现的威胁。 总之,‘Crocodilus’恶意软件的出现代表了网络欺诈犯罪的又一次升级,它让我们意识到,在数字时代,保护个人信息和资金是多么的重要。保持警惕,持续学习和采取预防措施,是确保在这个充满风险的网络环境中生存的重要策略。

只要我们能够提高警觉,增强防范意识,就能有效降低成为网络攻击受害者的风险。