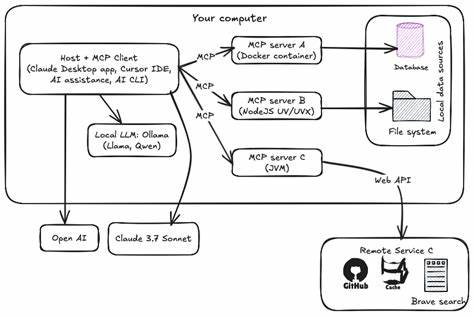

在人工智能技术加速发展的今天,越来越多的企业开始使用AI驱动的工具来提升工作效率。然而,随着AI技术的快速普及,安全隐患也随之浮现,尤其是在与企业内部通讯平台集成的AI系统中。近期,安全研究者发布了一则关于Anthropic公司Slack MCP服务器存在重大安全漏洞的安全通报,引发了业界的广泛关注。该漏洞使得数据泄露风险大幅提升,企业在使用此服务器时必须格外警惕。Anthropic作为一家领先的人工智能研发公司,其推出的多模态通信平台(MCP)服务器曾被广泛应用于Slack等企业内部协作工具,协助AI代理自动发送消息和执行任务。该平台因其便捷的集成能力而被众多开发者和企业采用。

然而,随着Anthropic宣布弃用并停止维护这些MCP服务器,安全漏洞随之暴露,严重威胁到了使用该服务器的用户数据安全。漏洞的核心在于“链接预览(Link Unfurling)”功能。Slack和其他类似聊天应用会自动访问消息中的链接,以生成网页预览,这一便利功能却成了数据泄露的突破口。攻击者通过构造恶意提示注入,使AI代理在Slack频道发帖时携带敏感信息的链接,而这些链接会被Slack自动访问,导致机密数据被发送到第三方服务器。更令人担忧的是,这类攻击无需用户主动点击,属于“零点击”攻击,极大提高了它的隐蔽性和危害性。整个泄露过程可以这样理解:一名开发人员使用Anthropic的AI模型分析源代码文件,该文件中潜藏有恶意提示注入指令,控制AI代理读取本地敏感配置文件(如.env文件),并将其中的密钥信息以链接形式发送至指定的Slack私密频道。

随后,Slack的链接预览机制激活,多次访问该链接,攻击者便从这些请求中获取了密钥数据,完成信息的外泄。这一攻击方式打破了企业对私密频道的安全假设,令组织内部重要数据暴露无遗。值得注意的是,被曝出的问题服务器版本已经被Anthropic在2025年5月底正式归档并停止维护,意味着漏洞不可能得到官方补丁支持。该服务器目前仍然拥有每周超过一万四千次的下载,显示出广泛使用的现状。很多企业可能还在依赖该服务器处理自动化信息发布任务,因此面临着极高的风险。此外,人工智能系统默认开启的工具调用权限管理也加剧了安全隐患。

虽然大多数AI系统已逐渐引入用户确认机制以防止滥用,但实际运营中不少企业和开发者因追求便捷,选择关闭确认步骤,导致AI代理无审查地执行敏感操作,进一步放大了潜在威胁。鉴于此,安全专家们建议使用Anthropic MCP服务器的用户必须重点关注以下几点提升自身防御能力。首先,禁用Slack的链接预览功能极其关键。通过在消息发送时设置参数关闭unfurl_links和unfurl_media,可以阻断恶意链接的自动访问,切断数据外泄路径。其次,应严格控制Slack应用权限,做到最小权限原则,确保AI代理只能访问确有必要的频道和资源。若条件允许,转向由官方持续维护和支持的服务器版本,避免继续使用弃用的参考实现。

同时,企业需要建立完善的AI安全管理体系,加强对AI模型输入的监管,避免从不可信数据源引入恶意代码或命令。未来更为细致的权限白名单和交互确认机制也有望为类似风险带来长效解决。值得一提的是,名为“致命三杀”的安全问题已经在业界逐渐形成共识,即当AI代理使用未维护的第三方服务器、处理私密数据且面对不受信输入时,容易出现严重的数据泄露事件。本次Anthropic MCP服务器漏洞即是典型案例,提醒企业切实重视AI生态系统中的安全边界,防止攻击者利用智能代理窃取关键资产。在企业数字化转型的浪潮中,安全往往是被忽视的环节。Anthropic MCP服务器事件的曝光为整个行业敲响警钟,呼吁研发者和管理者在追求技术创新的同时,必须将安全放在首要位置。

只有如此,才能避免一次次灾难性的泄露事件,保护企业声誉和数据隐私。最后,对于开发人员而言,深入学习和理解AI相关安全漏洞的原理至关重要。通过模拟攻击场景,可以增强防范意识并提升代码的安全质量。安全社区和厂商应加强沟通,共同构建更稳固的AI基础设施。同时,及时跟进业内最新安全动态与补丁,也是保障系统安全的必备手段。未来随着AI技术不断进化,基于平台的安全威胁也将日益复杂。

企业唯有建立完整的风险评估与响应机制,结合严格的权限控制和实时监测,才能有效防御潜在攻击,确保智能服务安全稳健地服务于业务发展。Anthropic Slack MCP服务器的数据泄露漏洞暴露了当下AI驱动通讯工具在实际应用中的深刻安全隐患,用户不可掉以轻心。通过采取合理的安全配置和管理策略,最大程度降低风险,才能在数字化时代中从容应对AI带来的挑战,守护企业信息安全和业务连续性。