随着云计算和容器技术的迅猛发展,内核级别的程序监控与高性能网络数据处理需求日益增长。eBPF(Extended Berkeley Packet Filter)作为一种通用且高效的内核虚拟机技术,因其灵活性和安全性,逐渐成为内核扩展和系统监测的利器。传统的eBPF开发依赖于C语言及复杂的工具链,提升了入门门槛。为了简化开发过程,并充分发挥Python在快速开发与调试中的优势,Python-BPF项目应运而生,它实现了从Python源码直接生成LLVM中间表示(LLVM IR),最终编译为可加载内核的eBPF对象文件的全流程。Python-BPF以纯Python实现,不依赖于BCC(BPF Compiler Collection),而是基于高性能的llvmlite库生成LLVM IR,带来了极大灵活性与扩展性。其核心思想是让开发者可通过熟悉的Python语法,轻松定义BPF Map、tracepoint以及辅助函数,并支持全局定义,使开发者专注业务逻辑而非底层细节。

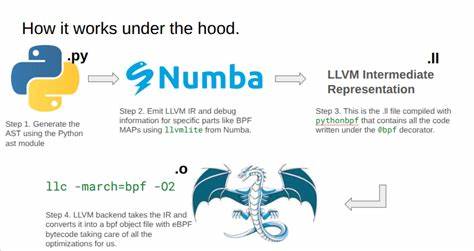

Python-BPF的架构分为多个阶段,首先通过Python内置的ast模块解析源码,获取抽象语法树并提取关键的装饰器标签(@bpf、@map、@section、@bpfglobal)及类型注解,识别出核心BPF元素。通过对AST的遍历和转换,项目利用llvmlite把高级Python程序逻辑转化为LLVM IR代码。LLVM IR作为一种中间抽象层,兼顾了平台无关性和底层指令的优化能力,使得后续可以高效生成针对BPF架构的二进制代码。之后使用LLVM的后端编译器工具llc,将IR编译为eBPF格式的二进制目标文件(.o),方便加载到Linux内核执行。配合pylibbpf项目提供的libbpf绑定,可以完成内核对象的加载、程序附加以及Map管理,形成完整的从源码到运行时的闭环。 如在示例程序中,用户通过定义一个计数HashMap,并使用@bpf和@section装饰器编写了对sys_enter_clone系统调用的追踪程序。

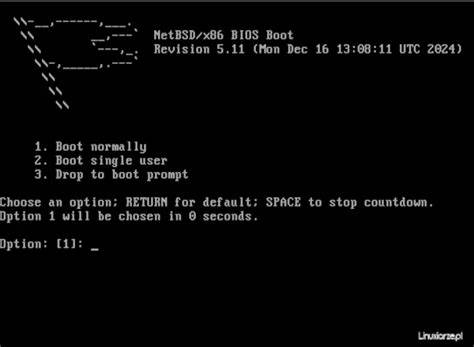

该程序会统计系统调用数量,存储在eBPF Map中,并通过Python端API读取、绘制调用数据直方图,实时反映系统进程克隆活动。这样的开发模式极大地提升了内核程序的易用性和可维护性,同时利用Python丰富的生态系统提升了数据分析与展示的能力。 在安装和环境配置方面,该项目依赖于现代Linux发行版中常见的bpftool和clang工具链,Python版本要求最低3.8。通过pip即可安装pythonbpf和pylibbpf包,同时通过自动化脚本生成针对内核的vmlinux.py符号文件,增强符号解析和帮助程序编写。官方文档和GitHub仓库提供了详细的示例代码、Jupyter Notebook教程以及测试工具,极大便利了开发者上手体验和学习。同时持续的社区活跃和频繁的代码提交确保了项目稳定高效的发展。

Python-BPF的出现不仅让非C语言背景的开发者能更容易上手内核编程,也为复杂的内核应用场景提供了更多创新空间。例如安全防护系统可以利用Python快速编写高级逻辑,而后端生成的LLVM IR确保了代码的执行效率和安全性。通过对内核事件的精准追踪,可以实现实时性能分析、系统调用监视以及网络数据包过滤等多重应用,极大提升运维和研发团队的工作效率。 未来,随着eBPF在云原生生态的广泛采用,Python-BPF作为一种创新的开发工具,有望在边缘计算、物联网安全、大数据实时处理等领域发挥重要作用。同时结合更多LLVM优化功能和更丰富的辅助函数接口,项目将不断增强功能深度和稳定性。对于研究Linux内核扩展、安全审计以及性能调优的专业人士来说,掌握Python-BPF能够带来工作方法的革新和生产力的显著提升。

总结来看,Python Front End to LLVM IR的纯Python eBPF程序开发平台不仅实现了从高级语言到内核程序高效编译的技术突破,还打破了传统开发门槛。它融合了Python易用性与LLVM强大后端的优势,打造了一条为开发者量身定制的现代内核扩展路径。无论是学术研究、企业开发还是技术爱好者,Python-BPF都值得深入探索和使用,助力构建更安全、更高效、更智能的系统基础设施。 。