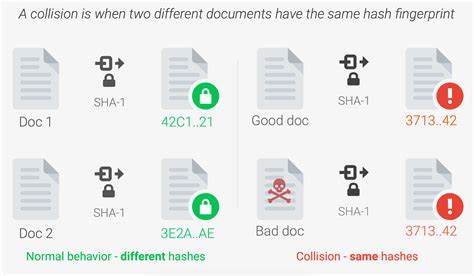

近年来,随着软件分发方式的多样化和安全需求的提升,用户们越来越关注下载文件的完整性和安全性。尤其是在微软商店(Microsoft Store)这样官方应用分发平台上,许多用户发现同一款应用的安装文件在多次下载后,哈希值却存在差异。表面来看,这似乎意味着下载的文件并非完全一致,甚至引发了安全和信任方面的疑问。本文将深入探讨微软商店下载文件哈希值不同的原因,分析背后技术细节以及带来的影响,帮助读者透彻理解这现象背后的本质。 哈希值是文件内容的一种数字指纹,通过哈希算法(如SHA256)将任意大小的数据转换为固定长度的字符串,以保证文件的唯一性与完整性。传统上,软件发布者会提供一个固定的哈希值供用户核对,以防止下载过程被篡改或遭遇恶意软件。

然而,微软商店下载的安装文件却多次表现出不同的哈希值,即使是同一款应用的同一版本。这样的现象引发了大量讨论和疑惑。 首先,需要指出的是,微软商店的安装包并非简单的“单一静态文件”。微软在应用发布及分发过程中,采用了动态生成和个性化定制的机制。微软商店会根据用户的设备环境、系统版本、语言偏好以及区域设定,自动调整安装包内组件的版本或者内容,从而保证软件能最佳适配下载者的设备。例如,某些依赖库可能只会在特定系统条件下被包含或替换,同时某些附加数据或配置文件也会因设备差异而有所变化。

这些动态调整使得即使是同一应用的两个安装包,内容上也可能会存在细微差异。这自然导致了文件哈希值的变化。事实上,这在现代软件分发领域并非个案,谷歌浏览器等其他大型软件发行平台也存在类似现象。 此外,微软通过内建的“遥测”及“数据收集”功能,往往会在安装包中内嵌个别独一无二的标识符或加密数据,以便收集使用统计和反馈信息。这意味着每个安装包都有可能加上一些唯一的数据片段,进一步增添文件差异。 这背后的设计初衷在于优化用户体验,提高软件性能,及时跟踪问题并保障系统安全。

然而这种做法也带来了挑战。其中最明显的问题是,对于终端用户以及安全厂商来说,基于哈希值的一致性校验变得不再可靠。依赖哈希作为安全判断基础的病毒扫描工具会遇到困难,因为同一软件的多个版本哈希不同,可能导致误报或者漏报风险。 另一个更广泛的影响是,用户在分享体验或寻求支持时,难以通过简单的哈希比对来确认双方软件版本及完整性。这削弱了社区的协作性和信任度,特别对于注重软件透明度的技术用户而言,这是一个不小的困扰。 针对以上问题,微软方面尚未发布具体声明解释此现象,不过从目前行业趋势来看,采取基于内容分块和签名验证的安全策略可能是未来解决方案。

即通过将安装包拆分为多个独立内容块,单独验证每个块的安全性和完整性,而非对整体文件进行哈希对比。这样能够兼顾个性化定制和安全保障。 用户层面上,为了减少疑虑,可以优先选择官方应用内置更新机制,避免反复下载全量安装包。同时,借助微软商店本身的数字签名验证功能,也能大幅提高下载软件的安全等级。 此外,社区和安全厂商需要适应这种下载机制的变化,调整病毒库和检测算法,采用行为分析、文件特征检测等综合手段,以替代单一的哈希值比对。 总结来说,微软商店下载文件哈希值不同的现象体现了现代软件分发日益复杂和智能化的趋势。

其根源在于安装包的动态生成、多设备适配以及遥测数据嵌入等多因素共同作用。尽管带来了部分安全检测和用户交流上的挑战,但其本质目的在于优化用户体验与系统安全。面对这一变化,开发者、用户与安全业界均需及时调整策略与观念,以保障数字应用生态的健康发展和持续创新。