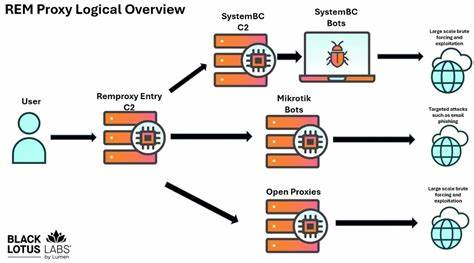

近年来,随着网络攻击手段的不断演进,恶意软件的复杂度和隐蔽性也在显著提升。SystemBC作为一种基于C语言编写的恶意软件,自2019年首次被Proofpoint披露以来,逐渐展现出其强大的危害能力和持久的生命力。它不仅能够感染Windows和Linux系统,更是借助其独特的代理功能,将受害设备转变为黑客网络中的"中转站",为众多犯罪团伙提供强大支持。SystemBC与REM代理服务的结合,为黑客们打造了一张庞大且持续运转的代理网络,日均有约1500台虚拟专用服务器(VPS)遭受感染,其管理着超过80个指挥控制(C2)服务器,形成一张横跨多个国家和地区的恶意基础设施。这张网络不仅规模庞大,而且极其隐蔽,展现出极高的运营韧性。REM代理服务通过收集大量的Mikrotik路由器以及公开可用的开放代理资源,整合了一个高质量且易于使用的代理池。

这不仅为犯罪分子提供了海量的IP地址资源,还使他们能够借助SystemBC控制的被感染VPS进行大规模的流量转发。由于这些VPS多来自知名商业云服务提供商,通常拥有较高带宽和在线稳定性,恶意流量的产出能力因此获得了极大的提升。这种基于商业云资源的代理网络相比传统利用家用设备的做法,具有明显优势:更高的流量承载能力、更长时间的存在周期以及更难被探测与清理。Security researchers from Lumen Technologies' Black Lotus Labs指出,约80%的SystemBC感染对象为虚拟专用服务器。值得警惕的是,这些VPS系统普遍存在大量未修补的安全漏洞,平均每个受害服务器拥有近20个未修补的已知漏洞,其中至少包含一个关键漏洞。例如,美国亚特兰大的某台被感染VPS甚至被发现拥有超过160个未修补漏洞。

这些漏洞不仅为入侵者的感染和持久化提供了便利,也让清理和防范工作变得异常复杂。SystemBC利用被感染的服务器作为SOCKS5代理,允许操作者绕过防火墙限制和地域封锁,隐藏真实的操作源头。借助这种代理网络,攻击者能够实施包括网络钓鱼、垃圾邮件传播、恶意软件分发及暴力破解活动等多种攻击。尤其值得关注的是,SystemBC自用其构建的代理网络,对WordPress网站进行暴力破解攻击,获取被盗账户后还将其在地下论坛进行售卖,形成一个完整的黑产生态链。这种基于代理的攻击灵活且隐蔽,极大提升了黑客实战能力。ANY.RUN在其早前发布的分析报告中指出,SystemBC的Linux版本尤其瞄准企业内部服务、云环境以及物联网设备,显示出其针对高价值目标的明显趋势。

攻击者通过在高端云服务器上部署代理节点,不仅可以持续长时间维持感染状态,还可以基于先前的情报开展更加精准的定向攻击。不同于传统攻击只追求快速爆破和即刻回报,SystemBC的黑客模型更加注重长期回报与资源的合理调配,充分体现出其背后团队的高水平专业能力。除了REM代理服务之外,据研究发现,SystemBC还为多家俄罗斯代理服务及越南VN5Socks代理服务提供支持,甚至为俄罗斯网络爬虫服务提供代理资源。这种多样化的客户结构,反映其在全球犯罪生态系统中的重要作用和广泛影响力。调查过程中,IP地址104.250.164.214成为关键焦点,这个节点不仅托管了大量恶意代码相关的资源,更是进行攻击传播和新受害者招募的重要来源。攻击方式通常为在目标服务器上投递shell脚本,顺利实现SystemBC恶意软件的部署和激活。

令人担忧的是,SystemBC并不追求隐匿性,而是以系统感染数量的快速扩展为主要目标。其背后的操作者希望尽快将尽可能多的服务器转为代理节点,用于提供大规模的恶意流量通道,实现多重网络犯罪活动。作为一种持续活跃的恶意平台,SystemBC最初主要服务于勒索软件攻击集团,但随着时间推移,其攻击工具功能不断深化和扩展,已成为一个可供定制和组装的"专业级"僵尸网络基础架构。它既能支持广泛的侦察工作,也可用于垃圾邮件散布等大规模活动,同时又保留针对性攻击所需的高质量代理资源。网络安全专家指出,防范此类攻击,首先需要加强云服务器及企业内部资产的安全防护,及时修补漏洞、部署入侵检测及行为分析系统。同时,应增强对恶意软件行为的识别和响应能力,结合威胁情报,开展针对性防御。

此外,企业应重视账号安全,尤其WordPress等常见应用的密码强度与多因素认证,减少暴力破解风险。SystemBC作为网络安全领域持续的威胁载体,充分体现了现代黑客利用云计算资源进行攻击的趋势。其所驱动的REM代理网络,不仅在数量上对全球云服务形成挑战,更从根本上暴露出当前云安全管理的薄弱环节。鉴于SystemBC的高度活跃性和强大适应能力,未来网络安全防御工作需要更加注重纵深防御、自动化检测和快速响应,以遏制类似恶意网络的发展壮大。总体来看,SystemBC及其关联的REM代理网络构成了新一代网络犯罪的重要组成部分。它利用云基础架构的便利及自身持续运营的韧性,打造出一个能够支撑复杂恶意活动的强大平台。

对此,安全研究人员、云服务提供商以及最终用户应当高度重视,协同构建更安全的网络环境,阻断恶意软件传播和攻击链条,保护全球数字经济的安全与健康发展。 。