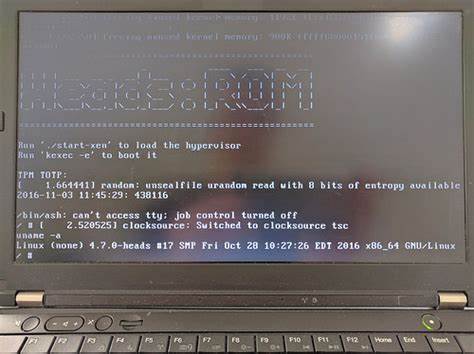

随着信息技术的飞速发展,笔记本电脑已经成为人们工作、学习和生活中不可或缺的工具。然而,伴随设备普及而来的安全挑战也日益严峻。对许多现代笔记本电脑而言,固件层的安全性成为防御复杂威胁的关键环节。Heads固件作为开源安全启动和固件完整性验证的解决方案,正逐渐引起业界和用户的广泛关注。它通过对系统各个环节的检测,有效防止隐蔽篡改,维护系统的可信度。Heads固件的设计理念植根于可信启动(Trusted Boot)和可信计算环境的原则,其核心在于以硬件为根基,确保启动流程及运行环境未被篡改。

一旦检测到异常,Heads会阻止系统启动,或者提醒用户潜在安全风险,从而最大程度地减少攻击面。该固件利用TPM(可信平台模块)芯片的硬件安全特性,通过测量和记录启动过程中涉及的固件、引导加载程序和操作系统内核等组件的哈希值,实现对系统完整性的监控。TPM芯片作为硬件级别的安全根基,确保了测量数据不可篡改和可信存储。Heads固件的启动流程是分阶段的,每个阶段都严格验证之前阶段的完整性,形成链条式的信任根。这样的设计可以阻止恶意固件或引导载入,从根本上杜绝隐蔽的篡改行为,阻挡潜伏十分隐秘的攻击。其次,Heads集成了多项密码学技术,如数字签名和密钥管理,确保固件安全更新过程的真实性和完整性。

通过使用加密签名,只有经过验证的固件版本才可被加载或升级,有效防止被植入后门或恶意代码。笔记本电脑用户常常忽视固件层的安全风险,然而针对BIOS或UEFI固件的攻击正日益增多,而这些攻击往往隐蔽性极强,难以被常规防病毒软件检测。Heads固件有效地弥补了这一防护盲点,确保用户设备能够抵御底层隐秘篡改,进而保障操作系统及应用层的安全环境。除此之外,Heads还支持用户交互式启动流程,可以通过显示安全码和要求用户核验来确认设备状态是否可信,从而提升日常使用中的安全感知能力。相比传统闭源和厂商定制的固件,Heads作为开源项目,允许安全社区进行持续审计与改进。透明的代码和开放的设计增强了系统整体的安全性和可靠性,也使得用户能够根据自身需求进行定制和适配。

虽然Heads固件技术具有显著的优势,但其部署和维护仍需一定技术门槛。用户需要正确配置TPM模块和固件安全策略,同时注意保持固件升级的更新频率,防止漏洞被利用。厂商和开发者也应积极推广和完善相关方案,进一步减少潜在的攻击风险。从用户角度来看,了解和掌握Heads固件的工作原理,有助于增强防范意识,更好地保护个人隐私和数据资产安全。结合其他安全技术,如全盘加密、多因素认证和安全启动流程,可以形成多层次、多维度的防御体系,显著提升笔记本电脑的整体安全保障水平。未来,随着网络攻击手段的不断演进,底层固件安全将在信息安全领域扮演更加重要的角色。

Heads固件作为一种创新且高效的防护机制,无疑为笔记本电脑的安全防护树立了新的标杆。它的推广和普及将极大助力构建安全可信的计算环境,保护用户免受隐秘攻击的威胁,实现更高水平的信息安全保障。综上所述,Heads固件通过利用硬件可信根、链式完整性验证及密码学保障机制,提供了针对隐秘篡改的坚实防护,有力确保笔记本电脑系统的安全和完整。对于重视隐私和数据安全的用户而言,掌握并应用Heads固件无疑是构建安全计算环境的关键一步。随着安全意识的提升和技术的进步,Heads固件将在保障计算设备安全中展现出重要作用,成为行业不可或缺的安全基石。