在数字化浪潮推动下,网络安全已成为企业与个人无法忽视的重要议题。随着攻击手段不断升级,传统的防御机制面临巨大挑战,如何精准识别网络中的流量行为与威胁源成为安全研究的热点。JA4作为一套创新的网络指纹识别标准套件,正在网络安全领域崭露头角,逐步成为威胁猎捕与异常检测的重要工具。网络指纹识别,简单而言,是通过分析网络通讯过程中传输的数据特征,提取独特的“指纹”信息,从而区分不同应用、设备或潜在攻击者。JA4不仅涵盖了多种协议的指纹识别技术,还兼顾了可读性与共享性,极大提升了安全分析效率与精准度。JA4的设计初衷在于应对现有指纹技术在应对现代复杂网络环境时的不足。

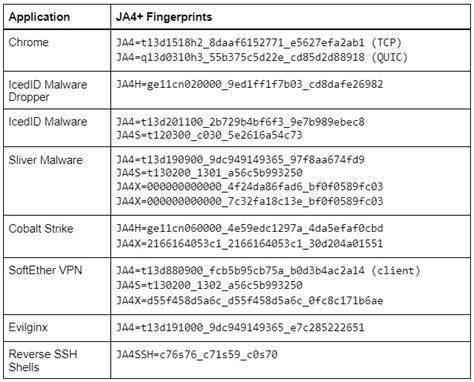

以往的指纹识别方法如JA3,虽然较为成熟,但因协议升级、应用多样化,尤其是TLS 1.3协议的普及,使得传统指纹的稳定性与准确性受到影响。JA4通过优化指纹构建逻辑,引入局部保持的指纹格式,明显增强了对于动态变化环境的适应性和鲁棒性。JA4指纹的结构采用a_b_c三段式格式,将不同维度的信息分离,以便单独或组合分析。例如,在TLS客户端指纹(JA4)中,a部分涵盖了基本协议特征,b部分包含动态变化的密码套件信息,c部分则记录扩展和签名算法数据。这样的设计不仅便于人工解读,也极大地方便机器学习和自动化分析系统的集成应用。值得关注的是,JA4不仅支持TLS客户端指纹,还扩展到了服务端TLS会话(JA4S)、HTTP客户端(JA4H)、SSH通信(JA4SSH)以及TCP/IP层面指纹(JA4T)等多个领域,形成了一个涵盖网络通信各层面的指纹识别标准套件。

这种多协议、多层次的覆盖使得安全团队可以从多个角度、多个协议栈对疑似威胁进行综合分析和关联追踪,从而提高检测准确率和事件响应速度。JA4的应用场景极为广泛。从威胁狩猎和恶意软件检测,到防止会话劫持、实现合规自动化,再到帮助进行地理定位追踪及分布式拒绝服务(DDoS)攻击识别,JA4为安全运营提供了强有力的技术支撑。例如,在应对恶意软件时,JA4能够通过识别特定的TLS指纹,快速锁定通信行为的异常,从而辅助隔离感染源并阻断恶意链路。在实际行业应用中,包括知名的安全厂商和开源工具纷纷集成JA4。例如Wireshark、Zeek、Arkime等著名抓包和威胁检测平台已支持JA4插件或模块,标志着这一标准正在迅速成为网络安全分析的基石之一。

同时,商业安全解决方案如GreyNoise、Suricata等也在积极引入JA4特征,结合其自身大数据分析能力,打造更智能的威胁感知体系。JA4的开源实现覆盖Python、Rust、C和Zeek脚本等多种语言,兼具灵活性和易用性。Rust版本的二进制包满足高性能需求,而Python库则适合定制化开发或集成至已有的安全工作流中。Wireshark的插件形式则方便网络分析师直观查看指纹数据,提升日常排障效率。此外,JA4实现的指纹数据库正处于快速扩容阶段,涵盖数以万计的指纹及对应的应用和攻击特征。开放的数据库结构不仅利于社区共享知识,还支持基于指纹的自动化检测规则生成,为安全研究提供丰富的数据基础。

与传统指纹技术不同,JA4在设计时充分考虑了协议和应用的演进趋势。它通过对TLS扩展和签名算法的排序标准化处理,有效避免了因协议实现差异导致的误判问题。对于TLS 1.3所带来的复杂扩展支持,JA4采用灵活的指纹生成策略,确保在协议升级背景下依然保持较高的识别稳定性。这种设计理念体现了研究团队对实际网络环境变化的深刻理解,也极大地提升了指纹的可持续适用性。然而,任何先进技术的推广都面临挑战。JA4虽然在性能和准确度上有显著优势,但如何确保其在复杂大规模网络环境中的效率、以及如何与现有安全体系无缝集成,仍是行业关注的重点。

另外,JA4虽开放使用,但其许可协议涉及商业化应用的限制,潜在用户需要了解相关授权条款以避免版权风险。展望未来,JA4生态系统将持续扩展,不断加入新的协议支持和指纹创新方法。预计随着云计算、物联网和5G网络的广泛部署,网络指纹识别技术的重要性将进一步凸显。结合人工智能和大数据分析,JA4有望成为下一代智能网络安全架构的核心组成部分。总的来说,JA4凭借其覆盖广泛、多层次且适应性强的网络指纹标准优势,为网络安全研究和实践提供了强有力的工具。通过实现精准、实时的网络通信行为画像,JA4不仅提升了威胁检测的深度和广度,也为安全自动化和合规管理创造了新的可能。

随着技术和生态的逐渐成熟,JA4无疑将成为推动网络防御能力升级的关键引擎,帮助各类组织在动态变化的威胁环境中稳固防线,保障数字资产安全。