近年来,随着全球数字化进程的加速,网络安全问题日益突出。其中,北韩国家黑客对IT供应链的攻击逐渐引起了广泛关注。BleepingComputer的最新报道指出,这些黑客正通过复杂的手段破坏企业的供货链,给全球范围内的IT行业带来了严峻的安全威胁。本文将对此进行深入分析,探讨北韩黑客的攻击方式、动机及企业如何防范这类威胁。 首先,了解北韩黑客的背景是非常重要的。这些黑客通常被认为与北韩政府有关联,目标是通过网络攻击获取资金、机密信息或对敌国进行潜在的网络破坏。

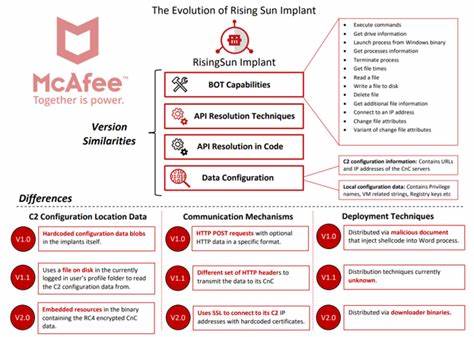

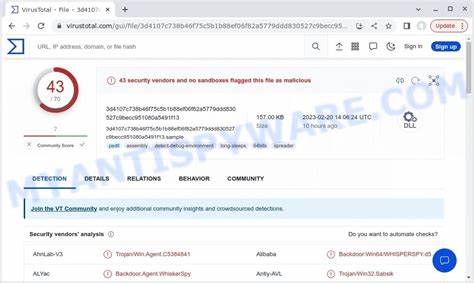

根据安全专家的研究,北韩黑客的攻击手法不断进化,以适应不断变化的网络环境。 近年来,黑客们开始更加专注于IT供应链,这一变化引起了广泛的警惕。IT供应链是指为技术产品与服务提供支持的各方,如软件开发商、硬件制造商和云服务提供商等。通过攻击这些环节,黑客能够渗透到整个网络生态系统中,造成广泛且深远的影响。 北韩黑客实施攻击的常见方式包括钓鱼邮件、恶意软件和供应链植入等。例如,黑客可能伪装成合法的供应商,通过钓鱼邮件向企业员工发送恶意链接,一旦用户点击,黑客便可以获得系统访问权限。

此外,黑客还可通过在合法软件中植入恶意代码的方式,借此对目标系统实施攻击。这种攻击手段被称为“供应链攻击”,其隐蔽性和破坏性极大,极难被及时发现。 北韩黑客为何会选择IT供应链作为攻击目标呢?首先,IT供应链通常涉及大量的数据交换和合作关系,黑客可以通过攻击其中一环,从而影响整个供应链。此外,IT行业往往拥有许多关键技术和敏感信息,黑客通过攻击可以得到商业机密,从而获利或者进行政治目的的达成。 面对这些潜在的威胁,企业需要采取有效的应对措施来保护自身的网络安全。首先,企业应提升员工的安全意识,定期开展网络安全培训,教育员工识别可疑邮件和链接。

其次,企业需要加强对供应商的审查,确保所合作的供应链各方都具备良好的安全防护能力。 此外,企业应建立完善的网络监控机制,及时发现和响应异常行为。例如,使用先进的入侵检测系统(IDS)和入侵防御系统(IPS),可以快速识别潜在的安全威胁。定期进行安全测试和漏洞评估也是必要的,可以帮助企业及时修复安全漏洞,增强防护能力。 在技术层面上,企业还应考虑采用零信任架构(Zero Trust Architecture),这一理念强调在确保身份验证和访问控制的基础上,严格控制每个用户和设备的网络访问权限,从而减少潜在的攻击面。通过这些措施,企业能够显著提高对抗网络攻击的能力,维护自身的业务连续性。

总的来说,北韩国家黑客针对IT供应链的攻击已成为不可忽视的网络安全挑战。企业只有时刻保持警觉,提升网络安全机制,才能在这个复杂的网络环境中生存与发展。随着网络犯罪的日益猖獗,强化网络安全意识和措施变得尤为重要,只有这样才能保护企业和用户的数据安全,维护信息技术行业的健康发展。