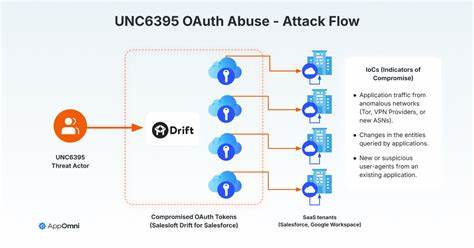

近期,随着Salesforce与Salesloft Drift集成的安全漏洞被曝光,网络安全领域掀起了一场波及广泛的安全危机。此次事件不仅引起了行业的高度关注,更揭示了现代企业在数字化转型与云服务应用中面临的巨大挑战。包括Proofpoint、SpyCloud、Tanium以及Tenable等多家著名网络安全公司确认,其存储于Salesforce实例中的敏感信息遭到黑客入侵和窃取。该事件的爆发再次表明,即使是行业领先的安全企业,也难以完全避免第三方应用带来的安全风险。此次攻击最初由谷歌威胁情报团队于2025年8月26日公布,当时揭露了编号为UNC6395的黑客组织利用被盗OAuth令牌,通过第三方AI聊天机器人Salesloft Drift,非法导出大量数据。攻击者借助Salesforce与Salesloft Drift之间的集成漏洞,成功窃取了数百家企业的敏感信息,其中包括亚马逊云服务(AWS)的访问密钥、密码以及Snowflake数据平台的访问令牌等极具价值的资源。

起初,业内普遍认为只有直接使用Drift集成的组织才会受影响,但随后证实受害范围远超预期。谷歌于8月28日进一步披露,受影响范围已扩大至使用谷歌Workspace的客户。同时,Cloudflare、Palo Alto Networks和Zscaler等安全厂商随后也证实遭遇入侵。根据估计,此次攻击波及逾700家机构,影响范围触及多个行业与领域。作为事件核心的企业之一,Proofpoint公开表示黑客通过受影响的Drift集成渠道访问了其Salesforce租户中的部分信息。尽管如此,Proofpoint强调尚无证据表明其软件、服务、客户数据或内部网络遭到损害,这一点虽减轻了部分担忧,却也进一步凸显供应链攻击的复杂性和隐蔽性。

SpyCloud 作为之前的Salesloft Drift客户,也确认其标准客户关系管理字段被暴露,但所涉及的数据不包含消费者个人信息。SpyCloud已及时通知客户关于此次销售线索机器人相关数据泄露的情况,以加强风险防范。另一家安全厂商Tanium披露,黑客通过Salesloft Drift集成访问了其Salesforce实例,窃取了包括姓名、电子邮箱、电话号码及地理位置信息等数据。Tanium表示,未经授权的访问仅限于Salesforce中的此类数据,中止内部系统及平台暴露风险。Tenable则指出其支持案例信息,包括主题、描述和商业联系方式等方面被窃取。公司虽无迹象显示数据被滥用,但已采取多项措施应对,包括更换凭据、解除有风险的应用授权、强化系统安全并密切监控Salesforce实例的异常活动。

这次大规模的数据泄露事件再次提醒企业,第三方应用和服务的安全风险不容小觑。企业不仅需要关注自身的网络安全防护,还需谨慎评估和管理与其业务系统集成的所有外部组件。供应链安全攻击正在成为网络威胁的主流方向之一,黑客利用第三方应用的身份授权漏洞实施入侵,将目标锁定在拥有海量敏感数据和访问权限的关键平台。此次Salesforce-Salesloft Drift攻击中,黑客通过OAuth令牌的滥用实现无障碍数据导出,无疑为安全管理提出了更高的要求。除了技术层面的漏洞修补,企业还需建立完善的权限管理和访问监控体系,确保任何集成服务的接入和数据调用都经过严格审查与审计。另一方面,也呼吁软件供应商和平台提供商强化API安全设计,推动OAuth等授权机制的安全升级,防止类似滥用事件重演。

此次事件对网络安全企业自身形象和客户信任造成一定冲击,但更重要的是促进了业内对供应链攻击防范策略的深刻反思。作为维护网络安全的先行者,这些受害企业未来如何调整自身安全架构,为行业树立示范,其动作备受关注。未来,云服务与第三方集成将更加密切,生产与业务模式也日益依赖这些数字工具。与此同时,安全威胁也将愈发复杂和隐秘,只有不断提升风险意识、完善安全治理和技术防护,才能有效抵御供应链攻击带来的冲击。综上所述,Salesforce-Salesloft Drift数据泄露事件不仅揭开了一场针对关键云应用的破坏性攻击,更点燃了网络安全行业对第三方风险的高度警觉。各方应以此为鉴,加强企业内部安全协同与外部合作,强化全链条安全管控,构筑更加坚实的数字防线,以应对不断演变的网络威胁环境。

。