随着互联网的发展和云服务的普及,越来越多的网站选择将托管服务外包给大型平台,但这种集中化的趋势也带来了个人隐私和数据安全的隐患。对于追求自由、控制权以及个性化配置的用户来说,自托管网站成为新的选择方向。本文将详细介绍如何基于OpenBSD操作系统,结合httpd和relayd组件,搭建稳定、安全且高效的静态网站,适合个人博客、项目展示及小型企业官网,助力你掌控互联网的主动权。 选择合适的操作系统是搭建自托管服务器的第一步。OpenBSD作为一个以安全性和简洁著称的类Unix系统,深受系统管理员和安全专家的青睐。它默认配置严谨,内置了强大的安全防护机制和性能调优,特别适合用于承载对安全要求高的web服务。

对于静态网站而言,系统本身的轻量级和高效性保证了响应速度和稳定性,同时便于定期维护和安全升级。 静态网站生成器方面,Hugo凭借其极致的速度和友好的模板系统,成为很多技术用户的首选。通过Hugo生成的HTML、CSS和JavaScript文件清爽简洁,易于部署且无需复杂的后台支持。将生成好的静态文件放置于服务器指定目录,结合OpenBSD自带的httpd服务,即可实现基础的网页访问功能。 OpenBSD自带的httpdWEB服务器十分轻量,配置简便,适合处理静态内容的请求。它支持TLS加密,允许用户配置重定向规则和访问权限,实现从HTTP到HTTPS的无缝跳转。

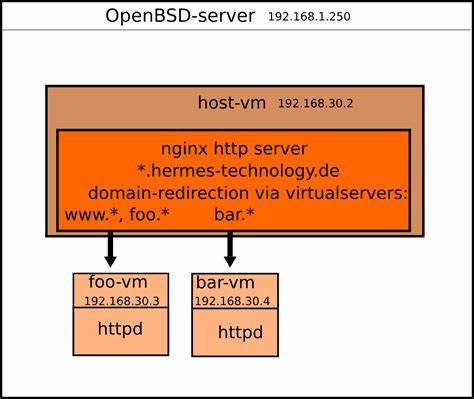

配置过程主要涉及监听端口、文档根目录设置以及TLS证书的指定。这些设置既保证了网站的安全传输,也满足了常见的Web访问需求。但值得注意的是,httpd本身设计简约,缺少自定义复杂响应头的功能,这限制了它在现代Web安全策略实施中的表现。 为了弥补httpd的功能限制,OpenBSD引入了relayd作为反向代理和连接转发守护进程。relayd不仅能够处理TLS终止,还支持细粒度的请求管理和响应头修改。通过将HTTPS连接托管在relayd,后端httpd则监听本地端口,处理静态文件请求。

这样一来,relayd能够主动添加一系列重要的安全响应头,比如Content-Security-Policy、Strict-Transport-Security、X-Frame-Options等,显著提升网站的安全等级,防止跨站脚本攻击和点击劫持等常见威胁。 在证书管理方面,OpenBSD自带acme-client工具自动集成了Let's Encrypt的免费SSL证书服务。配置文件中明确指定了证书存储路径、私钥文件和证书链,自动完成域名验证与证书更新。配合每日自动脚本,保证网站的SSL证书始终有效且及时续签,避免因证书过期引起的访问错误。需要注意的是,为了满足relayd的要求,证书链文件必须是完整链,而不是仅包含域名证书,否则会导致SSL Labs评分降低。 静态资源的压缩传输也是提升用户体验的重要环节。

自OpenBSD 7.1版本起,httpd增加了对gzip预压缩文件的支持。通过对部署目录中的资源进行gzip压缩,再利用httpd配置中的gzip-static指令,服务器能够优先返回压缩包,减少带宽消耗和页面加载时间。该功能与现代浏览器完美兼容,显著提升网站加载效率,符合SEO对网页性能的要求。 网络安全方面,OpenBSD自带的pf防火墙为服务器提供了强有力的防护。通过设置表格和规则,可以有效阻断SSH暴力破解攻击,并设定流量限制和黑名单机制。pf配置简单且经过广泛社区认证,是保护服务器正常运行的基石。

合理规划防火墙策略,有助于保证服务器的稳定和数据的安全,尤其在开放外部访问的环境中尤为重要。 邮件通知功能在服务器管理中不可或缺。通过设置.forward文件,实现系统发信内容自动转发到个人常用邮箱,让管理员随时掌握服务器健康状况,包括证书更新、每日安全扫描等信息。结合定时任务脚本,形成自动化运维闭环,降低人为疏忽带来的风险。 总结来看,基于OpenBSD、httpd和relayd打造的静态网站自托管方案,兼具安全性、性能和维护便利性。它能够有效避免依赖大型云服务商的局限,实现真正的网络自主权。

无论是技术爱好者还是安全意识强烈的个人及小型组织,都能从该方案受益。未来,随着OpenBSD和其组件的持续发展,该方案也有望集成更多现代特性,如HTTP/3支持和全链路加密优化,持续提升托管体验。 如果你正在寻找一个高效、安全且经济的静态网站托管方式,不妨尝试OpenBSD平台。完整配置流程和代码示例将帮助你快速上手,让你的静态网页在互联网世界中稳固立足。随着技术的不断进步和社区的支持,自托管时代或许正迎来新的春天。 。