近年来,网络安全威胁层出不穷,尤其是针对涉及国家安全及国际政治关系的组织,攻击手法愈发复杂多变。俄罗斯语系的网络间谍组织Nebulous Mantis便是其中典型代表,自2019年起活跃至今,主要瞄准北约及其关联机构,展开具有高度针对性和隐蔽性的多阶段恶意软件攻击。这一攻击集团采用多样化的工具和策略,逐步渗透目标网络并实施持续性信息窃取,严重威胁相关机构的网络安全与信息保密性。Nebulous Mantis的攻击载体以远程访问木马RomCom RAT为核心,该恶意软件自2022年中期开始显著活跃,展现出其持续进化和高度隐蔽的特质。RomCom通过“离地而生”(Living-Off-The-Land)技巧,即利用系统内建的合法工具执行恶意操作,极大地提升了其隐形能力和攻击效率。其命令与控制(C2)通信采用加密技术,通过托管在子弹堡垒主机(Bulletproof Hosting)上的服务器稳定维系,规避了多项安全检测机制。

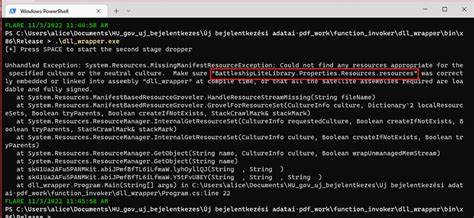

该攻击集团在选择攻击目标方面极具战略眼光,重点锁定关键基础设施、政府机关、政治领导层及北约防御相关组织,展现出明显的政治间谍色彩。此外,其攻击初期通常通过精准的鱼叉式钓鱼邮件展开,邮件夹带武器化的文档链接,一旦受害者点击即触发RomCom的初始代码执行。攻击使用的基础设施由身份为LARVA-290的威胁行动者负责采购与管理,显示出其组织体系的严密和资金支持的充足。RomCom的技术构架采用多阶段加载机制,首阶段为DLL文件,负责连接C2服务器并利用分布式文件系统IPFS下载后续恶意负载。借助IPFS不仅增强了攻击载荷的隐匿性,也提高了恶意模块的更新灵活度和难以阻断性。第二阶段及最终阶段则执行用C++编写的复杂恶意代码,具备收集浏览器数据、窃取用户凭据、执行系统侦测及横向渗透等多重功能。

攻击过程中,RomCom会利用tzutil命令检测系统时区,以此确定受害者地理位置和工作时间,从而精确调整攻击节奏,避免触发基于时间的安全规则。该策略反映了攻击者的高度精准攻击意识,明显带有来自国家级或高级专业黑客团体的支撑。在持久存活和权限维持上,RomCom巧妙利用Windows注册表和COM劫持技术实现深度隐匿与持续存在,确保每次系统重启后依旧可以自动激活。其攻击能力涵盖了信息收集、Active Directory环境探测、凭据抓取、横向移动、敏感文件和邮件备份数据窃取等多个层面,形成了一个闭环的情报收集与渗透系统。此外,Nebulous Mantis建立了专门的C2管理面板,操作者可以实时监视被感染设备状态,并执行多达四十多种远程命令,快速响应攻击环境和调整操作策略。这种灵活多变的攻击手法体现了其强大的远程控制和作战效率。

值得注意的是,Nebulous Mantis与另一名为Ruthless Mantis的勒索软件团伙存在某种程度的关联,后者采用付款分成等组织架构,通过多种先进工具配合实现勒索及双重敲诈攻击。两者均由不同身份的LARVA前缀威胁行动者统筹,表明该幕后力量可能具备强大资源整合能力,覆盖经济情报与破坏性攻击领域。Bu Bridewell公司在英国发现的最新攻击活动表明,Nebulous Mantis仍在持续演化并寻找新的攻击手段。例如他们利用客服反馈门户进行鱼叉式钓鱼邮件投递,间接绕过传统安全防护将恶意载荷发送给零售、餐饮及关键国家基础设施领域目标。此次名为“Operation Deceptive Prospect”的行动突出表明威胁集团正融合更多社交工程策略,提升初始攻击的隐匿度和成功率。通过伪装成PDF文件的可执行下载器,攻击方有效欺骗了用户和部分安全设备,安装恶意软件后全面控制目标系统。

这种复合攻击链既依赖技术创新,也精心设计社会工程学攻击,说明Nebulous Mantis具备全面的攻防能力。针对如此先进且持续演变的威胁,相关机构需加强多层防御体系建设。从技术层面,加强对鱼叉式钓鱼邮件的检测,采用行为分析技术识别恶意文档链接及下载器,是降低初始感染风险的关键。同时,持续更新威胁情报,监控子弹堡垒主机和网络异常活动,有助于及时发现并阻断C2通信。积极推进身份和访问管理策略,限制权限扩展,强化凭据保护,对防止横向渗透与敏感信息泄露具有重要意义。在策略层面,多部门联合建立信息共享机制,强化对关键基础设施和政府组织的防御合作,有助于形成整体的安全防护网。

由于攻击者会根据目标时区调整攻击时间,安全运营中心(SOC)需全天候监控并针对不同时区制定响应方案,增强防御的灵活性和及时性。网络安全培训和意识提升也是应对这类高级持久性威胁不可或缺的方面。通过模拟攻击演练和钓鱼邮件教育,提高员工识别风险能力,减少人为失误带来的安全隐患。总之,Nebulous Mantis通过其多阶段、多技术结合的高级持续威胁(APT)手法,成为当前网络安全领域不容忽视的风险因素。面对其精准且隐蔽的攻击策略,相关组织需强化技术防护、提升情报共享及员工意识,才能有效抵御并减轻潜在损害。随着网络战愈发激烈,这些经验和教训对于全球网络防御生态具有深远启示意义。

。