近年来,随着信息技术的高速发展及企业数字化转型的加速,网络安全问题日益引起关注。特别是在俄罗斯,中小企业因资金和技术资源有限,成为网络犯罪分子的重点攻击对象。近期数据显示,攻击者将恶意软件伪装成广受欢迎的视频会议应用Zoom和人工智能工具ChatGPT,进一步加剧了这一安全危机。以此为背景,深入了解和分析这种新的攻击手法,掌握防范策略,已成为各界亟需关注的课题。 Zoom作为远程办公和在线会议的主流工具,在全球拥有数亿用户。在俄罗斯,本地企业和机构对Zoom的依赖度持续增长,使其成为网络攻击者首选的伪装对象。

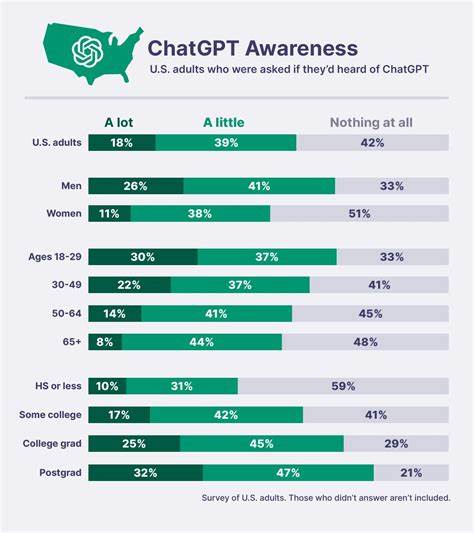

根据“卡巴斯基实验室”的数据,2025年1月至4月期间,近一半的恶意和潜在危险文件(约占1652个独特样本)伪装成Zoom程序。这不仅体现了其广泛的用户基础,也反映了攻击者希望通过熟悉且受信任的界面获取企业信任,诱导用户下载和运行恶意代码的策略。 与此同时,近年来人工智能技术的飞速发展促使模型如ChatGPT在全球范围内获得巨大关注。攻击者敏锐捕捉到这一趋势,利用用户对AI工具的好奇和依赖,设计大量伪装成ChatGPT的恶意软件。数据显示,2025年前四个月仿冒ChatGPT的恶意文件数量与上一年同期相比激增了175%。此类伪装不仅针对个人用户,也重点瞄准中小企业,因其通常缺乏完善的网络安全防护,极易成为攻击目标。

除了Zoom和ChatGPT之外,攻击者还利用新兴的AI平台DeepSeek进行恶意软件伪装。作为2025年新近上线的神经网络工具,DeepSeek迅速获得市场青睐,黑客也随之借机推出大量恶意仿制应用,加剧了安全风险。更传统的微软Office套件中的多个组件,如Outlook、PowerPoint、Excel、Word和Teams,依然是网络钓鱼和恶意软件的重点伪装对象,这显示出攻击者对办公软件生态的深厚理解和熟练操作能力。 从恶意软件类型来看,常见的有加载器、特洛伊木马和广告软件。加载器占感染个案的40%,通过先安装恶意代码实现对系统的进一步控制。特洛伊木马则占25%,通常混入正常软件中,潜藏恶意功能。

广告软件占比22%,虽然通常影响不如前两者严重,但也能扰乱用户体验并带来隐私泄露风险。恶意软件的多样化体现了攻击手段的复杂化和隐蔽化,需要企业采取综合防御。 攻击者为何选择伪装成热门应用?首先,应用的广泛使用降低了用户的警惕心。当用户看到熟悉的软件标志和名称时,往往不自觉地信任其来源,进而执行下载和安装操作。其次,热点技术和产品的话题度高,相关新闻和讨论频繁,攻击者借助这一关注热度制造诱饵,提升攻击成功率。第三,伪装策略持续更新,紧跟市场动态,确保恶意软件能够穿透传统安全防线。

针对这一严峻形势,中小企业亟需增强网络安全意识和防御能力。企业应首先建立或完善基础的安全防护体系,包括定期更新操作系统和软件版本,严格管理访问权限,禁止使用非官方渠道下载应用。同时,培训员工识别钓鱼邮件和仿冒软件的能力,增强安全文化氛围。引入专业的安全检测工具,利用行为分析和机器学习技术及时发现异常程序及文件。 此外,借助专业安全厂商的服务,如“卡巴斯基实验室”等,可以获得最新威胁情报和应急响应支持。安全团队应密切关注最新的网络攻击趋势和样本,及时调整防护策略。

备份数据同样不可忽视,一旦遭遇勒索软件等破坏性攻击,备份可保证业务连续性和恢复能力。 未来,随着人工智能技术的进一步发展和普及,网络攻击手段将更加智能化和隐蔽化。AI生成的恶意软件及攻击策略可能加速演化,传统安全措施面临更大挑战。因此,加大对网络安全人才的培养和技术研发投入,推动AI安全领域的突破,成为保障企业安全的必由之路。国际间的合作与信息共享也会发挥至关重要的作用,形成更具协同效应的防御网络。 总结来看,恶意软件伪装成Zoom和ChatGPT的趋势,反映了一种针对中小企业数字化办公环境的新型攻击模式。

企业只有正视威胁,结合技术和管理手段,持续提升安全防范水平,才能在复杂多变的网络环境中立于不败之地。对于俄罗斯中小企业而言,了解攻击本质,主动采取防御措施,是保障信息资产安全、维护正常经营的关键保障。