加密劫持:威胁和防御技术的深入分析 在当今数字货币和区块链技术快速发展的时代,一个令人担忧的现象逐渐浮出水面,那就是“加密劫持”(Cryptojacking)。加密劫持是一种潜在的网络攻击方式,黑客利用用户的计算机资源,秘密挖掘数字货币,而不告知其使用者。这种行为不仅对普通用户和企业构成威胁,也对网络安全的现状提出了严峻的挑战。 加密劫持的原理相对简单,黑客通常通过恶意软件或网页脚本入侵用户的设备。一旦成功,黑客将能够使用被劫持设备的中央处理器(CPU)和图形处理器(GPU)来进行数字货币的挖掘。这一过程需要大量的计算资源,而这些资源原本是用于用户的正常操作的。

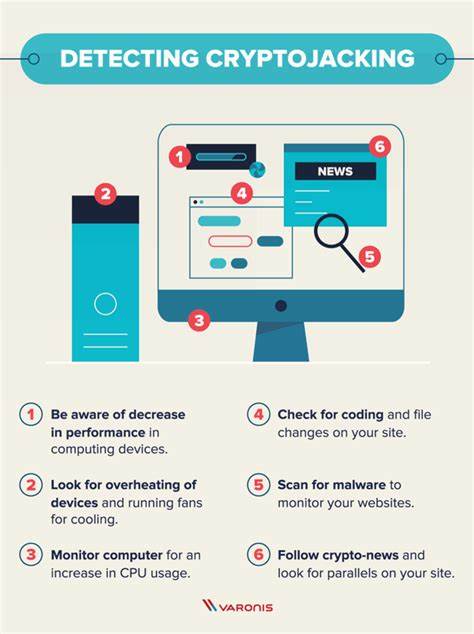

随着时间的推移,被劫持的设备性能降低、能量消耗增加,从而造成用户的经济损失。 为何加密劫持愈发猖獗?随着虚拟货币的价值不断上涨,为了获得一些利润,黑客们选择了这种低成本、低风险的攻击方式。相比于传统的网络攻击,加密劫持不仅操作更为隐蔽,而且不容易被检测到。许多用户可能在不知情的情况下,成为了这些恶意活动的牺牲品。 然而,针对加密劫持的检测和防御技术正在不断发展。首先,用户可以通过监控其设备的CPU和GPU使用情况来发现异常。

通常情况下,设备在运行正常应用时不会消耗过多的计算资源。如果用户发现设备的运行速度突然变慢,风扇转速异常升高,很可能就是加密劫持的迹象。 为了进一步提升检测能力,现代安全软件也开始集成专门针对加密劫持的检测功能。这些软件能够实时监测设备的运行状态,并能识别出与已知恶意挖矿软件相比的异常行为。一旦发现可疑活动,这些软件会及时发出警报,帮助用户迅速采取措施。 除了检测,预防加密劫持的最有效方法是增强网络安全意识。

用户需要定期更新操作系统和软件,以堵塞安全漏洞。同时,安装防火墙和反病毒软件也是保护设备的重要措施。此外,用户应谨慎点击不明链接或下载未知软件,因为许多加密劫持的传播路径正是通过这些手段。 企业则需要采取更为系统化的安全策略。首先,建议企业定期进行网络安全审计,确保其网络环境没有漏洞。其次,制定严格的访问控制策略,限制员工随意下载和安装软件的权限,这是防止未经授权的挖矿软件进入企业网络的有效途径。

同时,企业还可以通过培训员工提升其安全意识,让他们更好地识别潜在威胁。 值得注意的是,云计算环境中也可能出现加密劫持的威胁。攻击者可能会利用云服务商的资源进行挖矿,从而导致云服务的费用飙升。为了避免这一点,云服务提供商需要加强资源使用监控,确保没有异常的计算资源消耗发生。 最后,随着技术的不断进步,加密劫持的防范手段也将不断演变。研究人员和安全专家们正在探索基于人工智能的检测技术,这些技术能够通过机器学习识别潜在的挖矿行为,进一步提升网络的安全性。

总之,加密劫持作为一种新兴的网络威胁,正逐渐引起人们的重视。无论是个人用户还是企业,都必须增强对这一问题的认识,采取相应的检测和防护措施,以维护自身的网络安全。在数字货币的背后,安全始终应当是最重要的考量。通过不断学习和适应新技术,我们才能更好地应对不断变化的网络环境,保障我们的电子资产不受侵害。