在数字时代,加密货币的日益流行带来了许多机遇,但同时也伴随着一些新的网络安全威胁。其中,加密劫持(Cryptojacking)是一种越来越普遍的网络攻击形式。这种形式的攻击使攻击者能够利用受害者的计算资源,从而挖掘加密货币,而受害者却毫不知情。在这篇文章中,我们将深入探讨加密劫持的定义、工作原理及其带来的风险,并提供有效的保护措施,帮助用户抵御这种日益猖獗的威胁。 什么是加密劫持? 加密劫持是一种恶意软件攻击,它允许攻击者在没有受害者同意的情况下,利用目标设备的计算能力来挖掘加密货币。通过这种方式,攻击者可以在后台秘密挖矿,从而获得收益,而受害者则会面临设备性能下降、电费增加以及潜在的安全风险。

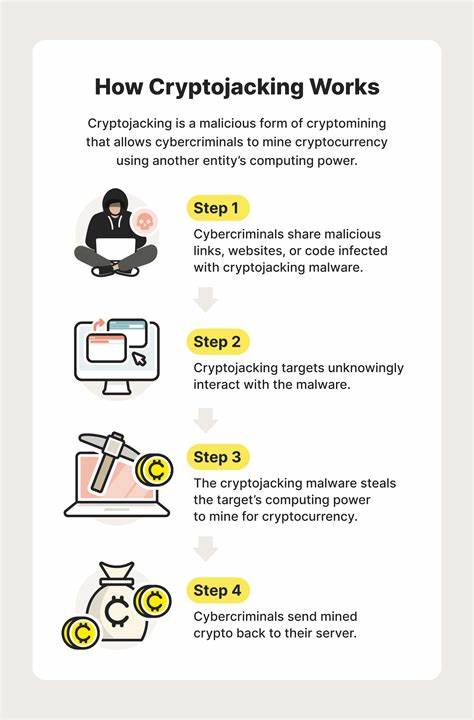

加密劫持通常采用以下几种方式进行传播: 1. **恶意软件**:攻击者通过恶意软件感染用户的设备。这些恶意软件可以通过电子邮件附件、下载链接、或有缺陷的软件包传播。 2. **浏览器脚本**:一些网站嵌入挖矿脚本,用户在访问这些网站时,浏览器会自动运行挖矿程序,劫持用户的处理能力来挖掘加密货币。 3. **感染网络**:在某些情况下,攻击者也可能通过对整个计算机网络的攻击来传播恶意软件,控制多个设备进行挖矿。 加密劫持的工作原理 加密劫持的基本过程可以归纳为以下几个步骤: 1. **渗透设备**:攻击者通过恶意软件或浏览器脚本渗透目标设备。 2. **启动挖矿软件**:一旦设备被感染,恶意软件便会隐秘地启动挖矿软件,利用设备的处理能力完成挖矿计算。

3. **收益转移**:挖矿过程中获得的数字货币会转移到攻击者的数字钱包,受害者并不知情。 4. **持续隐秘**:由于挖矿过程在设备后台进行,用户在日常使用中通常不会立即察觉。此时,设备性能将会逐渐降低,电力消耗增加。 加密劫持的风险 - **设备性能下降**:由于计算资源被占用,受害者的设备在运行应用程序或执行常规操作时会感觉变慢。 - **电费增加**:持续的高负载会导致电力消耗显著增加,用户可能会收到更高的电费账单。 - **安全风险**:感染恶意软件可能导致设备易受其他网络攻击,增加敏感信息被盗的风险。

- **法律责任**:在某些情况下,用户可能会面临未授权使用计算资源的法律问题,尤其是在公司或组织中。 如何保护自己免受加密劫持 1. **安装安全软件**:确保安装并定期更新防病毒软件和防恶意软件工具。这些工具可以检测并阻止加密劫持相关的恶意软件。 2. **保持软件更新**:定期更新操作系统和应用程序,以降低系统漏洞的风险。软件更新通常包括安全补丁,可以修复已知的安全问题。 3. **使用安全的浏览器**:选择支持恶意软件防护的浏览器,并定期升级,以确保浏览过程安全。

使用浏览器扩展程序,可以阻止挖矿脚本。 4. **谨慎处理电子邮件和链接**:不要随意打开未知来源的电子邮件附件或点击不明链接。加强对社交工程攻击的警惕,确保信息来源的可信性。 5. **监控设备性能**:定期检查设备的性能表现,及时发现异常情况。如果感觉设备运行不正常,建议进行全面的安全检查。 6. **使用广告拦截器**:一些广告拦截器可以检测并阻止网站上的挖矿脚本,从而有效减少加密劫持的风险。

结论 加密劫持是一种隐秘而危险的网络犯罪形式,随着加密货币的普及,其攻击手段也在不断演变。了解加密劫持的工作原理及潜在风险,并采取适当的防护措施是至关重要的。通过安装安全软件、定期更新系统、提高警觉性,以及监控设备性能等方式,用户可以有效减少遭受加密劫持的风险,保障自己的数字安全。