近年来,网络安全事件频繁发生,各种勒索软件不断威胁着企业和个人的数据安全。最近,BleepingComputer报道了Atlassian Confluence中的一个关键漏洞,该漏洞在Cerber勒索软件攻击中被广泛利用。本文将对此漏洞进行详细探讨,并提供相应的防范措施。 ## 什么是Atlassian Confluence? Atlassian Confluence是一款广泛使用的团队协作工具,旨在帮助企业和团队创建、共享和管理知识。在软件开发、项目管理和文档编制等方面,Confluence提供了无缝的体验。然而,由于其广泛的应用,任何安全漏洞都可能对许多组织造成严重影响。

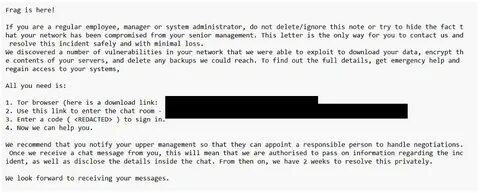

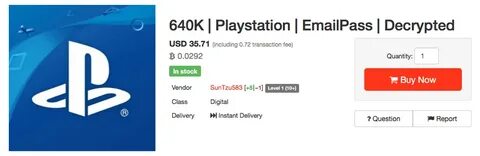

## 漏洞的具体情况 根据BleepingComputer的报道,发现的此漏洞允许攻击者远程执行代码。这意味着,如果攻击者成功利用该漏洞,他们可以在受影响的服务器上执行任意命令,从而控制整个系统。Cerber勒索软件就是借助此漏洞进行攻击的,攻击者通过渗透系统加密文件,并索要赎金以恢复访问权限。 ## Cerber勒索软件简介 Cerber是一种著名的勒索软件,自首次出现以来便成为网络犯罪活动中的重要角色。它的工作方式是秘密入侵用户的系统,加密用户文件并要求支付赎金才能解锁。Cerber通常通过各种方式传播,包括恶意电子邮件和漏洞利用工具。

## 漏洞如何被利用 攻击者常常利用社交工程或其他方式获取访问权限。一旦入侵,Cerber勒索软件便会立即开始扫描系统,寻找可加密的文件,并在短时间内实施攻击。由于Atlassian Confluence被广泛应用,许多企业的敏感数据可能会成为攻击者的目标。 ## 如何防范此类攻击 1. **保持软件更新**:确保Atlassian Confluence及其所有插件均处于最新状态,及时安装厂商发布的安全补丁,以修复潜在的漏洞。 2. **定期备份数据**:实施定期的数据备份策略,即便遭遇攻击,也可以迅速恢复关键数据,减少损失。 3. **网络安全意识培训**:对员工进行网络安全培训,提高他们的安全意识,以识别潜在的钓鱼邮件和恶意链接。

4. **实施访问控制**:限制用户访问敏感数据和系统,仅允许经过授权的人员进行访问,降低潜在风险。 5. **监测网络活动**:部署入侵检测和防火墙系统,监测和记录异常活动,以便能及时响应潜在攻击。 ## 安全建议 除了上述防范措施外,企业还应考虑以下建议: - **启用双重身份验证**:增加额外的身份验证层,以确保只有授权用户可以访问敏感信息。 - **使用可靠的安全工具**:投资于可信的网络安全解决方案,以增强系统防护。 - **制定应急响应计划**:一旦遭受攻击,应有清晰的应急响应计划,以迅速控制局势,减少损失。 ## 结论 Atlassian Confluence中的关键漏洞为Cerber勒索软件的攻击提供了机会,企业必须对此保持高度警惕。

通过及时更新、持续监测和员工培训等多种措施,企业可以有效减少此类攻击带来的风险。网络安全是一个持续的过程,只有不断地进行防范和应对,才能在这个日益复杂的网络环境中立于不败之地。